Blockchainの仕組みとは?図解でわかるシンプルガイド (2026)

Table of Contents

初心者向け

ブロックチェーンはどのように機能するのでしょうか?ブロックチェーンとは、コンピューターネットワーク全体で取引を記録する共有デジタル台帳であり、データを透明で安全かつほぼ改ざん不可能にします。ビットコイン、イーサリアム、その他何千もの暗号通貨を支える技術ですが、その応用範囲はデジタル通貨をはるかに超えています。

私が初めてブロックチェーンを理解しようとしたとき、見つけた説明はどれも技術的すぎるか、曖昧すぎるかのどちらかでした。「分散型台帳」「ハッシュ関数」「コンセンサスメカニズム」といった用語は、実際よりも複雑に聞こえました。実際には、専門用語を取り除けば、コアコンセプトは驚くほどシンプルです。

このガイドでは、ブロックチェーン技術が実際にどのように機能するかを、わかりやすい言葉と実際の例を使って、ステップバイステップで説明します。

ブロックチェーンとは?基本知識

ブロックチェーンはデータベースの一種です — しかし、1つの中央サーバー(銀行のシステムのように)に保存されるのではなく、同一のコピーが世界中の何千ものコンピューターに分散されます。ネットワーク内の各コンピューターはノードと呼ばれます。

「ブロックチェーン」という名前はその構造をそのまま表しています:データは時系列で互いにリンクされたブロックに格納され、チェーンを形成します。ブロックがチェーンに追加されると、その中のデータは永久的なものになります — ネットワークの残りの部分に検知されることなく編集や削除はできません。

ブロックチェーン vs. 従来のデータベース

| 特徴 | 従来のデータベース | ブロックチェーン |

|---|---|---|

| 管理 | 1つの企業または組織 | 多数のノードに分散 |

| データ編集 | 管理者がレコードを変更・削除可能 | 確認後のレコードは永久的 |

| 透明性 | 通常は非公開 | 公開(誰でも検証可能) |

| 単一障害点 | あり(サーバーダウン=障害) | なし(一部ノードが故障してもネットワーク継続) |

| 信頼モデル | 組織を信頼 | 数学とコードを信頼 |

| 速度 | ミリ秒 | 秒から分 |

こう考えてください:従来のデータベースは1人が持つ個人のノートのようなものです。ブロックチェーンは何千人もの人が同一のコピーを持つノートのようなもので、新しい項目が追加されたら全員が確認できます — しかし、すでに書かれたものは誰も消すことができません。

ブロックチェーンの簡潔な歴史

トランザクションの仕組みを段階的に見ていく前に、ここに至るまでの経緯を理解しておくと役立ちます。ブロックチェーンは2008年に突然現れたわけではありません — その基盤は、コンピュータサイエンスと暗号学における根本的な問題を解決する研究者たちによって、数十年前に築かれました。

ビットコイン以前の時代(1979-2004)

物語は1979年に始まります。Ralph Merkleが現在Merkle Treesと呼ばれるものの特許を取得しました — 暗号化ハッシュを使用して大規模なデータセットを効率的に検証するデータ構造です。抽象的に聞こえるかもしれませんが、膨大なデータセットの中で何らかの情報が改ざんされていないかを素早くチェックする方法だと考えてください。この概念はブロックチェーンアーキテクチャの礎となりました。

1991年、研究者のStuart HaberとW. Scott Stornettaは、暗号的に保護されタイムスタンプが付けられた文書をチェーン状に連結するシステムを作成しました — 本質的にブロックチェーンの最初のプロトタイプです。彼らの目標はシンプルでした:デジタル記録の日付を遡って変更したり改ざんしたりすることを不可能にすることです。彼らの研究で私が印象深いと感じるのは、彼らが通貨や金融システムを作ろうとしていたのではなく、信頼の問題を解決していたということです。

そして1997年、Adam BackがHashcashを発明しました。これは元々メールスパム対策として設計されたプルーフ・オブ・ワークシステムです。送信者はメールを送る前に小さな計算タスクを実行する必要があり、大量スパムを経済的に非合理なものにしました。この同じプルーフ・オブ・ワークの概念が、後にBitcoinのセキュリティの根幹となりました。

Bitcoin時代(2008-2014)

2008年10月31日、Satoshi Nakamotoという仮名を使用する人物(またはグループ)が「Bitcoin: A Peer-to-Peer Electronic Cash System」を発表しました — Merkle Trees、暗号チェーニング、プルーフ・オブ・ワークを一つのエレガントなシステムに統合した9ページのホワイトペーパーです。2009年1月3日、Bitcoin Genesis Blockがマイニングされ、今では有名なテキストが埋め込まれました:「The Times 03/Jan/2009 Chancellor on brink of second bailout for banks.」

私の見解では、Nakamotoの貢献を革命的にしたのは単一の技術革新ではなく、既存のアイデアを組み合わせて、信頼できる第三者なしに二重支払い問題を解決するシステムを作り上げたことでした。史上初めて、デジタルな価値を世界中のどこでも、銀行を介さずに二人の間で直接送金できるようになったのです。

Ethereum時代(2015-現在)

2015年7月30日、Ethereumがローンチし、ブロックチェーン技術にスマートコントラクトを導入しました。Bitcoinが主にデジタルマネーとして設計されたのに対し、Ethereumはプログラマブルなプラットフォームとして構築されました — 単なるトランザクション処理ではなく、任意のコードを実行できる「ワールドコンピュータ」です。

最も重要なマイルストーンは2022年9月15日、Ethereumが「The Merge」を完了したときに訪れました — Proof of WorkからProof of Stakeへの移行です。このアップグレードにより、Ethereumのエネルギー消費は約99.95%削減され、主要なブロックチェーンが運用を中断することなくコンセンサスメカニズムを根本的に変更できることが証明されました。これは業界史上最も印象的なエンジニアリングの偉業の一つとして残っています。

今日、数千のブロックチェーンが存在し、それぞれがスピード、セキュリティ、分散化の間で異なるトレードオフを行っています。しかし、そのすべてが暗号データ構造における初期のイノベーションに起源を持っています。

ブロックチェーン取引の仕組み:ステップバイステップ

- アリスが取引を作成し、秘密鍵で署名する

- 取引がネットワークのメンプールに送信される

- バリデーターが取引の有効性を検証する

- 有効な取引がブロックにグループ化される

- ブロックが固有のハッシュフィンガープリントを受け取る

- ブロックがチェーンに永久的に追加される

誰かが暗号通貨を送信するとき何が起こるかを追跡してみましょう — アリスがボブに1ビットコインを送ると仮定します。このプロセスは、わずかな違いを除いて、ほとんどのブロックチェーンに適用されます。

ステップ1:アリスが取引を作成する

アリスは暗号通貨ウォレットを使って取引を作成します:「私のアドレスからボブのアドレスに1 BTCを送信。」彼女はこの取引に秘密鍵でデジタル署名します — 資金の正当な所有者であることを証明する固有の暗号化コードです。

このデジタル署名は、自分だけが持つインクで小切手を書くようなものです。誰でも署名が本物であることを確認できますが、誰も偽造することはできません。

ステップ2:取引がネットワークに送信される

アリスの署名済み取引はブロックチェーンネットワークに送信され、メンプール(メモリプール)と呼ばれる待機領域に入ります。これは基本的に、処理を待つ未確認取引のキューです。

ステップ3:バリデーターが取引を検証する

ネットワーク上のノードがいくつかの点を確認します:

- アリスのデジタル署名は有効か?

- アリスは実際にアカウントに1 BTCを持っているか?

- アリスは同じ1 BTCをすでに他で使っていないか(二重支払い)?

すべてが確認されれば、取引は有効としてマークされます。そうでない場合 — 例えばアリスが0.5 BTCしか持っていない場合 — 取引は拒否されます。

ステップ4:取引がブロックにグループ化される

メンプールからの有効な取引が新しいブロックにまとめられます。ビットコインブロックチェーンの各ブロックは約2,000〜3,000件の取引を格納できます。ビットコインネットワークでは約10分ごとに新しいブロックが作成されます。

ステップ5:ブロックが固有のフィンガープリント(ハッシュ)を取得する

ブロックがチェーンに追加される前に、ハッシュを受け取ります — ブロックのデータを数学関数に通して生成される固有の文字列です。ハッシュは次のようになります:

0000000000000000000232a2c07c4c3b8f168e1e0b5e5c32e4f5e6a7b8c9d0e1

ハッシュの重要な特性は、データへのいかなる変更 — 1文字の変更でさえ — が完全に異なるハッシュを生成することです。これが改ざんを検出可能にするものです。

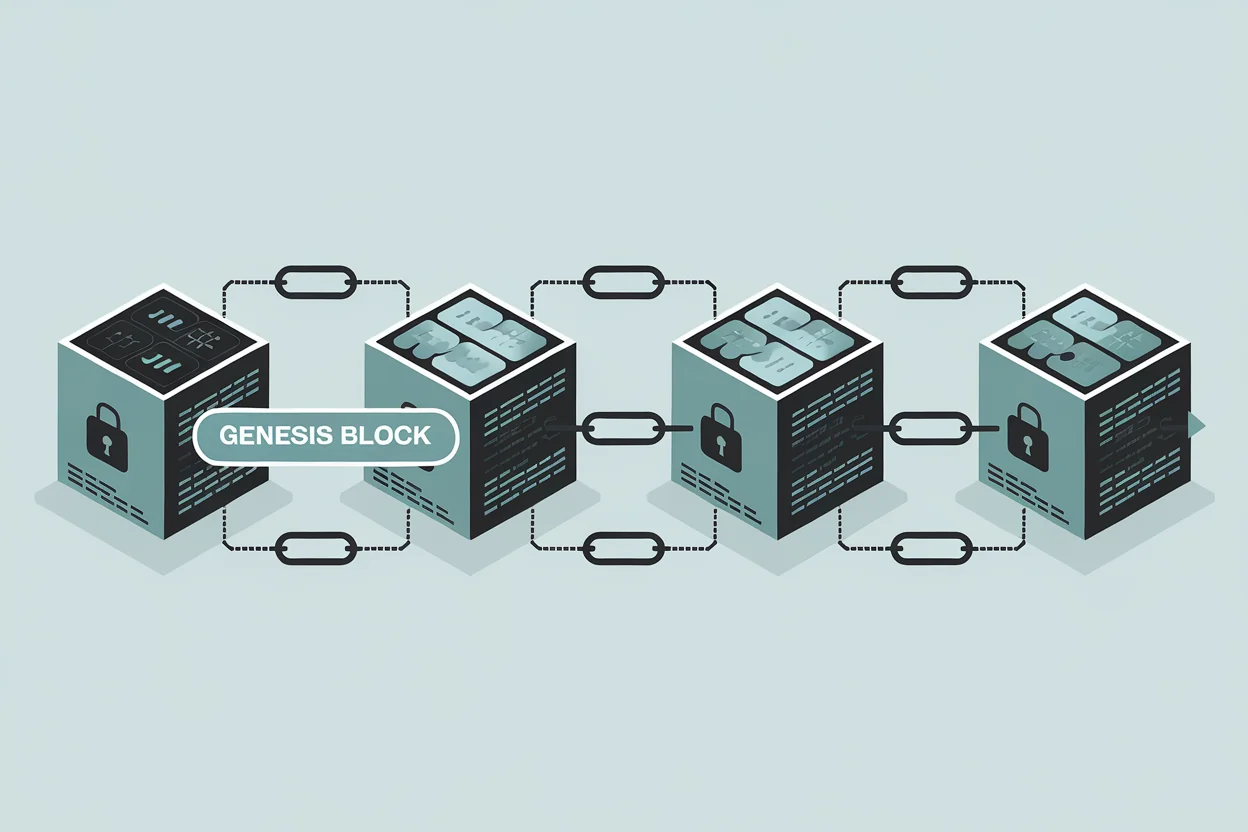

各ブロックには前のブロックのハッシュも含まれています。これが「チェーン」を作ります — すべてのブロックはその前のブロックにリンクされ、最初のブロック(ジェネシスブロックと呼ばれる)まで遡ります。

ステップ6:ブロックがチェーンに追加される

ブロックがコンセンサスメカニズムを通じて検証され、ネットワークに受け入れられると(詳細は以下)、ブロックチェーンの永久的な一部となります。アリスのボブへの取引が確認され、ボブは1 BTCを手に入れます。

チェーン構造の簡略化された視覚化です:

| ブロック #1(ジェネシス) | ブロック #2 | ブロック #3 |

|---|---|---|

| 前のハッシュ: 0000 | 前のハッシュ: a3f2… | 前のハッシュ: 7b1c… |

| 取引数: 1 | 取引数: 2,450 | 取引数: 2,380 |

| ハッシュ: a3f2… | ハッシュ: 7b1c… | ハッシュ: d4e8… |

| → | → | → … |

ブロックチェーンを安全にするものは?

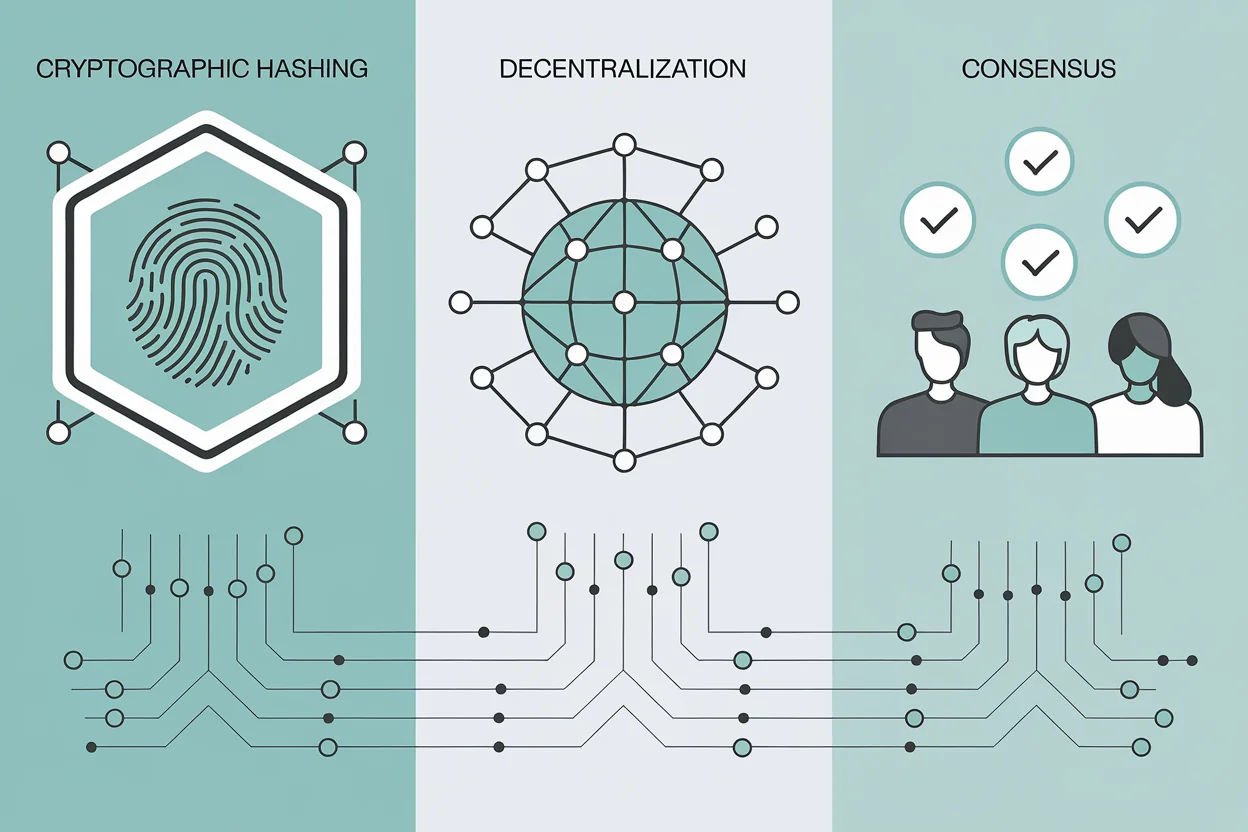

ブロックチェーンのセキュリティは、3つの特性が連携することで成り立っています:暗号化ハッシュ、分散化、コンセンサスメカニズム。

暗号化ハッシュ

上述のように、各ブロックは自身のハッシュと前のブロックのハッシュを含んでいます。誰かがブロック#2の取引を変更しようとすると、そのハッシュが変わります — つまりブロック#3の「前のハッシュ」が一致しなくなります。この不一致が即座に改ざんを知らせます。

データの改ざんに成功するためには、攻撃者は変更されたブロックのハッシュとそれ以降のすべてのブロックのハッシュを再計算する必要があります。800,000以上のブロックを持つビットコインのようなブロックチェーンでは、これは計算上不可能です。

分散化

ブロックチェーンは1つのサーバーに存在しません — 世界中の何千ものノードにコピーされています。例えばビットコインは、2026年時点で15,000以上のアクティブノードを持っています。ブロックチェーンを変更するには、攻撃者はこれらのノードの半分以上のデータを同時に変更する必要があります。

これは、1つの中央サーバーを侵害すればすべてが露出する従来のデータベースのハッキングとは根本的に異なります。

コンセンサスメカニズム

コンセンサスメカニズムは、どの取引が有効でどのブロックがチェーンに追加されるかについて合意するためにノードが従うルールです。単一の参加者がシステムを不正に操作することを防ぎます。

プルーフ・オブ・ワーク vs. プルーフ・オブ・ステーク

最も広く使われている2つのコンセンサスメカニズムは、プルーフ・オブ・ワーク(PoW:作業証明)とプルーフ・オブ・ステーク(PoS:持分証明)です。違いを理解することは重要です。なぜなら、ブロックチェーンの速度、エネルギー使用量、セキュリティモデルに影響するからです。

プルーフ・オブ・ワーク(PoW)

ビットコインとライトコインが使用。PoWでは、マイナーと呼ばれる専用コンピューターが複雑な数学パズルを解くために競争します。最初に解いたマイナーが次のブロックを追加する権利を獲得し — 暗号通貨の報酬を受け取ります。

パズルは意図的に難しく設計されており、膨大なコンピューティングパワーが必要です。この難しさが不正を防ぐものです:システムを不正に操作するには、攻撃者はネットワークの総コンピューティングパワーの50%以上を制御する必要があります(51%攻撃として知られる)。ビットコインネットワークでは、そのような攻撃のコストは100億ドル以上と推定され、経済的に非合理的です。

PoWの欠点はエネルギー消費です。ビットコインネットワークは年間約150TWhの電力を使用します — ポーランドのような中規模国に匹敵します。これにより大きな環境批判を受けています。

プルーフ・オブ・ステーク(PoS)

イーサリアム(2022年9月以降)、ソラナ、カルダノ、その他多くの新しいブロックチェーンが使用。パズルを解く代わりに、PoSはどれだけの暗号通貨を「ステーキング」— 担保として預け入れているかに基づいてバリデーターを選択します。

バリデーターが不正な取引を承認しようとすると、ステーキングした資金を失います。この経済的ペナルティ(スラッシングと呼ばれる)がPoWのエネルギー集約的な競争に取って代わります。

| 側面 | プルーフ・オブ・ワーク | プルーフ・オブ・ステーク |

|---|---|---|

| ブロックの作成方法 | マイニング(パズル解き) | ステーキング(資金ロック) |

| エネルギー消費 | 〜150 TWh/年(ビットコイン) | 〜0.01 TWh/年(イーサリアム) |

| 必要ハードウェア | ASICマイナー($2,000〜$10,000+) | 標準的なコンピューター |

| セキュリティモデル | コンピューティングパワーのコスト | ステーキング資本のコスト |

| ブロック時間 | 〜10分(ビットコイン) | 〜12秒(イーサリアム) |

| 参加障壁 | 高価な機器+電力 | 最低ステーク(イーサリアムは32 ETH) |

イーサリアムが2022年にPoWからPoSに移行した際(「The Merge」として知られる)、エネルギー消費は約99.95%減少しました。私の見解では、これはブロックチェーン史上最も重要な技術的成果の1つでした — 世界で2番目に大きな暗号通貨のエンジンを、まだ稼働中にアップグレードしたのです。

スマートコントラクト:ブロックチェーン上の自己実行コード

ブロックチェーンが基盤であるなら、スマートコントラクトはその上に構築されたアプリケーションです。簡単に言えば、スマートコントラクトとは、特定の条件が満たされると自動的に実行されるブロックチェーン上に保存されたプログラムです — 人間の介入は不要です。

スマートコントラクトを理解する最も簡単な方法は自動販売機のアナロジーです:コインを入れ、商品を選ぶと、機械が提供します。レジ係も、交渉も、信頼も不要です。「契約」(コイン投入、商品排出)は自動で実行されます。スマートコントラクトも同じ仕組みですが、ブロックチェーン上で金融取引、法的合意、複雑なビジネスロジックを処理します。

スマートコントラクトの仕組み

プロセスは4つのステップで構成されます。まず開発者がコントラクトコードを書きます — ルールと条件を定義します。次にコードがブロックチェーンにデプロイされ、独自のアドレスを受け取ります(ウォレットのように)。事前に定義された条件が満たされると — 例えば支払いが届いたり、日付が過ぎたりすると — コントラクトが自動的に実行されます。最後に結果がブロックチェーンに記録され、不変になります — 取り消したり変更したりすることはできません。

私の経験では、「不変」の部分が最大の強みであると同時に最大のリスクでもあります。スマートコントラクトがデプロイされると、コードにバグがあっても、コードの通りに正確に実行されます。これがスマートコントラクト監査が一つの産業になった理由です。

プログラミング言語

Ethereumはスマートコントラクト専用に設計された言語Solidityを使用しています。最も広く使用されており、最大の開発者エコシステムを持っています。Solanaはメモリ安全性とパフォーマンスで知られる汎用言語Rustを使用しています。興味深いのは、この選択が各プラットフォームの哲学を反映していることです:Ethereumは開発者のアクセシビリティを、Solanaは生の速度を最適化しました。

実世界のユースケース

スマートコントラクトは、今日の暗号資産において最も革新的なアプリケーションを支えています。AaveのようなDeFiレンディングプラットフォームでは、銀行なしで暗号通貨の借入・貸出が可能です — スマートコントラクトが担保、金利、清算を自動的に処理します。NFTロイヤリティは、作品が転売されるたびにオリジナルの作成者が一定割合を受け取ることを保証します。パラメトリック保険は自動的な支払いをトリガーするためにスマートコントラクトを使用します — 例えば、リアルタイムのフライトデータを使用して、フライトが2時間以上遅延した場合に即座に保険金を支払うフライト遅延保険契約などです。

数字がこの普及を反映しています:DeFiの総ロック価値(TVL)は2026年時点で1,300億ドルを超え、グローバルなスマートコントラクト市場は2034年までに246.7億ドルに達すると予測されています。Ethereum上の実験として始まったものが、現代の暗号資産エコシステムの基盤となりました。

Bitcoin vs. Ethereum:2つの異なるアプローチ

BitcoinとEthereumは時価総額で最大の2つのブロックチェーンですが、根本的に異なる目的を持っています。この違いを理解することが、より広いブロックチェーンの全体像を理解する鍵です — なぜなら「Bitcoin vs. Ethereum」の議論は実際には競争ではないからです。2つの異なる仕事のために設計された2つの異なるツールの比較なのです。

| 特徴 | Bitcoin | Ethereum |

|---|---|---|

| ローンチ | 2009年 | 2015年 |

| コンセンサス | Proof of Work | Proof of Stake(2022年以降) |

| ブロック時間 | 約10分 | 約12秒 |

| スマートコントラクト | 限定的なスクリプティング | チューリング完全(Solidity) |

| 供給量 | 2,100万枚の上限 | ハードキャップなし(デフレーション型バーン) |

| 主な目的 | 価値の保存手段 | プログラマブルプラットフォーム |

| Layer 2 | Lightning Network | ロールアップ(Arbitrum、Optimism) |

| エネルギー消費 | 約150 TWh/年 | 約0.01 TWh/年 |

Bitcoinはデジタルマネーとして設計されました — 2,100万枚の固定供給量を持つ分散型の価値保存手段です。そのシンプルさは意図的なものです。Bitcoinのスクリプト言語は、ネットワークの安全性と予測可能性を維持するために意図的に制限されています。Bitcoinをデジタルゴールドと考えてください:希少で、耐久性があり、広く認知されています。

Ethereumはプログラマブルプラットフォームとして設計されました。スマートコントラクト機能により、開発者は分散型取引所からレンディングプロトコル、NFTマーケットプレイスまで、あらゆるアプリケーションをEthereum上に構築できます。Bitcoinが「健全なデジタルマネーをどう作るか?」と問うのに対し、Ethereumは「ブロックチェーンで他に何を構築できるか?」と問いかけます。

私の経験から言えば、重要な洞察はこうです:BitcoinとEthereumは競合していません — 異なる設計哲学を代表しています。Bitcoinは単一の目的で安全性とシンプルさを優先します。Ethereumは追加の複雑さを犠牲にして、柔軟性とプログラマビリティを優先します。真剣な暗号資産参加者のほとんどは、各々がエコシステムで異なる役割を果たすことを認識し、両方を保有しています。詳しくはBitcoinの仕組みとEthereumとはをご覧ください。

ブロックチェーンの種類

すべてのブロックチェーンが同じではありません。誰が参加できるか、誰がデータを読めるか、どのように意思決定が行われるかが異なります。

パブリックブロックチェーン

誰にでも開放されています。誰でもネットワークに参加し、取引を送信し、コンセンサスに参加できます。ビットコインとイーサリアムは最も有名なパブリックブロックチェーンです。すべての取引データは誰でも閲覧可能です。

プライベートブロックチェーン

単一の組織によって管理されます。承認された参加者のみ参加可能です。サプライチェーン追跡などの社内プロセスのために主に企業が使用します。Hyperledger Fabricがその例です。

コンソーシアムブロックチェーン

1つではなく複数の組織グループによって管理されます。複数の機関がデータを共有する必要があるが、完全には信頼し合えない銀行や医療分野で一般的です。R3 Cordaが注目される例です。

ハイブリッドブロックチェーン

ハイブリッドブロックチェーンは、パブリックとプライベートの両方のアーキテクチャの要素を組み合わせています — パブリックチェーンの透明性とセキュリティを、プライベートチェーンのアクセス制御と共に提供します。実際には、組織が機密データを許可制のプライベートレイヤーに保管しながら、トランザクションの暗号学的証明をパブリックチェーンに公開できることを意味します。

Disneyのシアトルオフィスで当初開発されたDragonchainは、最もよく知られた例の一つです。5段階のコンセンサスを使用し、企業がどの程度のデータを公開するかを選択できます。XDC Networkは貿易金融とサプライチェーンに焦点を当て、エンタープライズグレードのプライバシー制御を維持しながら、ほぼゼロのトランザクション手数料を提供しています。

ハイブリッドブロックチェーンの魅力は実用的です:例えば、医療提供者が患者記録を非公開に保ちながら、改ざん防止の監査証跡を公開できます。私の見解では、より多くの企業がブロックチェーンを導入するにつれ、ハイブリッドモデルはますます一般的になるでしょう — 実世界のほとんどのビジネスニーズは「完全パブリック」や「完全プライベート」にきれいに収まらないからです。

| 特徴 | パブリック | プライベート | コンソーシアム |

|---|---|---|---|

| アクセス | 誰でも | 招待のみ | 選ばれた組織 |

| 速度 | 遅い | 速い | 中程度 |

| 分散化 | 高い | 低い | 中程度 |

| ユースケース | 暗号通貨、DeFi | 企業プロセス | 銀行、医療 |

| 例 | ビットコイン、イーサリアム | Hyperledger | R3 Corda |

暗号通貨を超えた実世界の応用

暗号通貨がブロックチェーンの最初の応用でしたが、この技術は現在、ますます多くのユースケースを支えています。

分散型金融(DeFi)

DeFiはスマートコントラクト — ブロックチェーン上で自動実行されるプログラム — を使用して、銀行なしで金融サービスを再構築します。融資、借入、取引、利息獲得のすべてがDeFiプロトコルを通じて利用可能です。2026年初頭時点で、DeFiアプリケーションには1,000億ドル以上がロックされています。

サプライチェーン追跡

企業はブロックチェーンを使用して、原材料から小売棚まで製品を追跡しています。サプライチェーンの各ステップが取引として記録され、監査証跡を作成します。例えば、ウォルマートはブロックチェーンを使用して食品の原産地を数日ではなく数秒で追跡しています。

デジタルアイデンティティ

ブロックチェーンベースのアイデンティティシステムは、個人に自分の個人データの管理権を与えます。すべてのサービスに完全な身元情報を共有する代わりに、必要なものだけを共有できます — 他のすべてを公開することなくブロックチェーンで検証されます。

NFTとデジタル所有権

非代替性トークン(NFT)は、ブロックチェーンを使用してユニークなデジタルアイテム — アート、音楽、ゲーム内資産、ドメイン名 — の所有権を証明します。NFT市場は2021〜2022年に投機的バブルを経験しましたが、デジタル所有権を証明する基盤技術は依然として価値があります。

実物資産のトークン化

不動産、債券、その他の伝統的資産がブロックチェーン上でトークンとして表現されています。これにより、部分所有権が可能になり投資がより身近になります — 例えば、商業用不動産の100ドル(約1万5千円)分を所有できます。マッキンゼーは、トークン化された資産が2030年までに2兆ドルに達する可能性があると推定しています。

政府と公共部門

世界中の政府が暗号通貨を超えてブロックチェーンを探求しています。ドバイはブロックチェーン戦略を立ち上げ、ブロックチェーンベースの政府取引で完全に運営される最初の都市を目指しています。タイ中央銀行は銀行間決済と香港との国際送金にブロックチェーンを使用するデジタルバーツCBDCを試験運用しました。韓国は地方選挙でブロックチェーンベースの投票パイロットを実施しました。日本では、金融庁(JFSA)が暗号資産の規制を管理し、取引はJPY(円)建てで行われています。

これらの取り組みは、ブロックチェーンの採用がシリコンバレーをはるかに超えて広がっていることを示しています — 中東から東南アジア、東アジアまでの政府がこの技術を公共インフラに積極的に統合しています。

ブロックチェーンに関するよくある誤解

暗号通貨の世界で何年も過ごした後、同じ誤解に何度も遭遇しました。最も一般的なものについて説明します。

「ブロックチェーンは匿名である」

ほとんどのパブリックブロックチェーンは匿名ではなく偽名です。取引は実名ではなくウォレットアドレス(0x7a250d...のような)に紐付けられます。しかし、アドレスが身元と結びつけられると — 例えば取引所のKYCプロセスを通じて — そのアドレスからのすべての取引が追跡可能になります。Chainalysisのようなブロックチェーン分析企業が定期的に法執行機関の不正資金追跡を支援しています。

「ブロックチェーンは暗号通貨だけのもの」

上述のように、ブロックチェーンは金融、サプライチェーン、アイデンティティ、ゲームなどに応用があります。暗号通貨は単に最初の — そして現在最も人気のある — ユースケースに過ぎません。

「すべてのブロックチェーンは同じ」

異なるブロックチェーンは異なるトレードオフを行います。ビットコインはセキュリティと分散化を優先しますが遅いです。ソラナは速度を優先しますが(毎秒最大65,000取引)停止を経験しています。イーサリアムはバランスを目指しています。単一の「最高の」ブロックチェーンはありません — ユースケースによります。

「ブロックチェーン取引は即時で無料」

取引速度は大きく異なります:ビットコインは確認あたり約10分、イーサリアムは約12秒、ソラナは1秒未満です。手数料も様々です — ビットコインの手数料は需要が高い時に20ドル以上に急騰することがあり、ソラナの取引は1セントの何分の1です。即時も無料も保証されていません。

限界と課題

ブロックチェーンの限界を理解することは、その強みを評価することと同じくらい重要だと考えます。ブロックチェーンはすべての解決策ではありません。

スケーラビリティ — パブリックブロックチェーンは従来の決済システムよりもはるかに少ない取引を毎秒処理します。Visaは毎秒約65,000取引を処理し、ビットコインは約7です。ライトニングネットワーク(ビットコイン)やロールアップ(イーサリアム)などのレイヤー2ソリューションがこのギャップを埋めるために取り組んでいます。

エネルギー消費 — プルーフ・オブ・ワークのブロックチェーンは大量のエネルギーを消費します。PoSははるかに効率的ですが、最大のPoWブロックチェーン(ビットコイン)は移行の計画がありません。

複雑さ — 一般ユーザーにとって、秘密鍵の管理、ガス代の理解、ウォレットインターフェースの操作は依然として困難です。秘密鍵を失うことは資金へのアクセスを永久に失うことを意味します — 「パスワードを忘れた」オプションはありません。

規制 — 世界中の政府がブロックチェーンと暗号通貨をどのように規制するかまだ模索中です。この不確実性は採用と投資に影響を与える可能性があります。 最新の動向については以下の2026年のブロックチェーン規制をご覧ください。

2026年のブロックチェーン規制

ブロックチェーン規制は著しく成熟しました。グローバルな議論は「暗号資産を規制すべきか?」から「効果的なフレームワークをどう実装するか?」に移行しています。2026年初頭時点での主要な管轄区域の状況は以下の通りです。

欧州連合

EUのMarkets in Crypto-Assets Regulation(MiCA)は2026年7月に完全施行を迎え、EUを包括的な暗号資産法制を持つ最初の主要経済圏にします。EU内で活動するすべての暗号資産サービスプロバイダー(CASP)は、ライセンスの保有、資本要件の充足、消費者保護基準の遵守が求められます。私の見解では、MiCAは他の管轄区域が従うテンプレートを設定しています — これまでで最も完全な規制フレームワークです。

米国

長年の規制上の曖昧さの後、米国は明確化に向けて動いています。SECは2026年3月に更新されたガイダンスを発表し、暗号資産分野における証券と商品の区別をより明確にしました。CLARITY Actは議会の公聴会を進めており、トークン分類の確定的なルールの確立を目指しています。最も重要だと感じるのはトーンの変化です:規制当局はもはや暗号資産が存在すべきかどうかを問うていません — 既存の金融システム内でどのように運営すべきかを問うています。

アジア太平洋

シンガポールは決済サービス法の監督範囲をより広いデジタル資産活動に拡大し、暗号資産フレンドリーでありながら適切に規制されたハブとしての評判を維持しています。香港は暗号資産ビジネスが規制監督下で運営するための構造化された道筋を作るASPIREフレームワークを立ち上げました — 歴史的に慎重なアプローチからの注目すべき転換です。UAEは仮想資産のための統一された連邦フレームワークを確立し、自由区域(ADGMとDIFCを含む)全体のルールを一つの一貫したシステムに統合しました。

方向性は明確です:規制は実験から実行へと成熟しています。ブロックチェーンのユーザーとビルダーにとって、これはより多くの確実性、より多くの機関参加、そして究極的には — より多くのメインストリーム採用を意味します。「ワイルドウェスト」の時代は終わりを迎えつつあり、それに代わるものが今後数十年にわたるグローバル金融システムにおけるブロックチェーンの役割を決定づけるでしょう。

よくある質問

ブロックチェーンはハッキングできますか?

ブロックチェーン自体は、暗号セキュリティと分散型の性質により、ハッキングが極めて困難です。ビットコインへの攻撃に成功するには、ネットワークのコンピューティングパワーの50%以上を制御する必要があり、数十億ドルのコストがかかります。しかし、ブロックチェーン上に構築されたアプリケーション — 取引所、ウォレット、スマートコントラクト — には脆弱性がある可能性があります。暗号通貨の「ハッキング」のほとんどは、基盤となるブロックチェーンではなく、これらのアプリケーションを標的としています。

ブロックチェーンは通常のデータベースとどう違いますか?

通常のデータベースは、データの読み取り、書き込み、変更が可能な1つの組織によって管理されます。ブロックチェーンは同一のコピーを多数の独立したコンピューターに分散します。ブロックチェーン上のデータは追記のみ(追加はできるが編集不可)で、透明(誰でも検証可能)であり、単一の権限への信頼を必要としません。トレードオフとして、ブロックチェーンは一般的に従来のデータベースよりも遅く効率が低いです。

スマートコントラクトとは?

スマートコントラクトは、あらかじめ定められた条件が満たされたときに自動的に実行されるブロックチェーン上に保存されたプログラムです。例えば、双方が作業完了を確認したらフリーランサーに自動的に支払いを行うスマートコントラクトが考えられます — 銀行や仲介者は不要です。スマートコントラクトはイーサリアムやソラナなどのプラットフォームで分散型アプリケーション(dApps)を動かしています。

すべての暗号通貨に独自のブロックチェーンがありますか?

いいえ。一部の暗号通貨は独自のブロックチェーンで動作しますが(ビットコイン、イーサリアム、ソラナ)、他の多くは既存のブロックチェーン上で動作するトークンです。例えば、USDT(テザー)やLINK(チェーンリンク)はイーサリアムブロックチェーン上のトークンです。これは多くのアプリが独自のオペレーティングシステムを構築する代わりにiOSやAndroid上で動作するのと似ています。

ブロックチェーンは銀行に取って代わりますか?

ブロックチェーンが銀行を完全に置き換える可能性は低いですが、すでに金融サービスの仕組みを変えつつあります。DeFiプロトコルは従来の銀行なしで融資、借入、取引を提供しています。ブロックチェーンを介した国際送金は銀行送金より速く安価です。しかし、銀行はブロックチェーンだけでは提供できないサービス(保険、規制遵守、カスタマーサポート)を提供しています。最も可能性の高い結果は共存です — 銀行がブロックチェーン技術を採用しながら、DeFiがそれと並行して成長することです。

まとめ

ブロックチェーンは、コンピューターネットワーク全体で取引を記録する分散型の改ざん防止台帳です。そのセキュリティは3つの柱から成り立っています:暗号化ハッシュ(各ブロックに固有のフィンガープリント)、分散化(単一障害点なし)、コンセンサスメカニズム(真実について合意するために全員が従うルール)。

重要なポイント:

- ブロックには取引データ、固有のハッシュ、前のブロックのハッシュが含まれ — チェーンを形成

- プルーフ・オブ・ワークはコンピューティングパワーを使用し、プルーフ・オブ・ステークはロックされた資金を使用 — どちらも不正を防止

- パブリックブロックチェーンは透明で開放的。プライベートは企業ニーズに対応

- 暗号通貨以外にも、ブロックチェーンはDeFi、サプライチェーン追跡、デジタルアイデンティティ、資産トークン化を支える

- ブロックチェーンには現実の限界がある:スケーラビリティ、エネルギー使用、複雑さ、進化する規制

ブロックチェーンを理解することは、暗号通貨のすべてを理解するための基礎です — 取引所の仕組みからDeFiが存在する理由まで。この分野が初めての方は、次に暗号通貨の完全ガイドを読むことをお勧めします。

免責事項:この記事は教育目的のみであり、財務または投資アドバイスを構成するものではありません。ブロックチェーン技術と暗号通貨投資にはリスクが伴います。決定を下す前に、必ず自分自身で調査を行ってください。