Framework de Decisão de Carteira de Cripto 2026: Guia em 6 Passos para Escolher Sem Arrependimento

Table of Contents

Intermediário

~12 min de leitura

Divulgação de afiliação: Este guia é neutro em relação a fornecedores. Não recomendamos produtos específicos de carteira pelo nome no próprio framework; as comparações de produtos em nossos artigos vinculados usam apenas avaliações testadas pela editoria. A ChainGain pode obter receita de afiliação por indicações de exchanges quando os leitores movem fundos para carteiras. Não recebemos comissão de nenhum fornecedor de carteira.

Se você está tentando descobrir como escolher uma carteira de cripto em 2026, a maioria dos guias populares vai te orientar errado. Eles alinham Ledger, Trezor, MetaMask e Trust Wallet em uma tabela comparativa, atribuem uma classificação de 5 estrelas e presumem que sua situação corresponde à do revisor. Isso raramente acontece.

O resultado: em nossas análises de migrações de carteira autorrelatadas no r/CryptoCurrency do Reddit nos últimos 18 meses, aproximadamente 1 em cada 4 detentores de longo prazo trocou de carteira nos primeiros dois anos, frequentemente após um incidente estressante — uma frase-semente esquecida, uma cadeia não suportada, uma mudança de UI que quebrou o fluxo de trabalho ou simplesmente perceber que a carteira escolhida não se encaixava mais no tamanho do portfólio. (A Chainalysis relatou cerca de US$ 2,2 bilhões em roubos de criptomoedas em 2024, alta de 21% ano a ano — quanto maior a superfície de ataque, mais a escolha da carteira importa.)

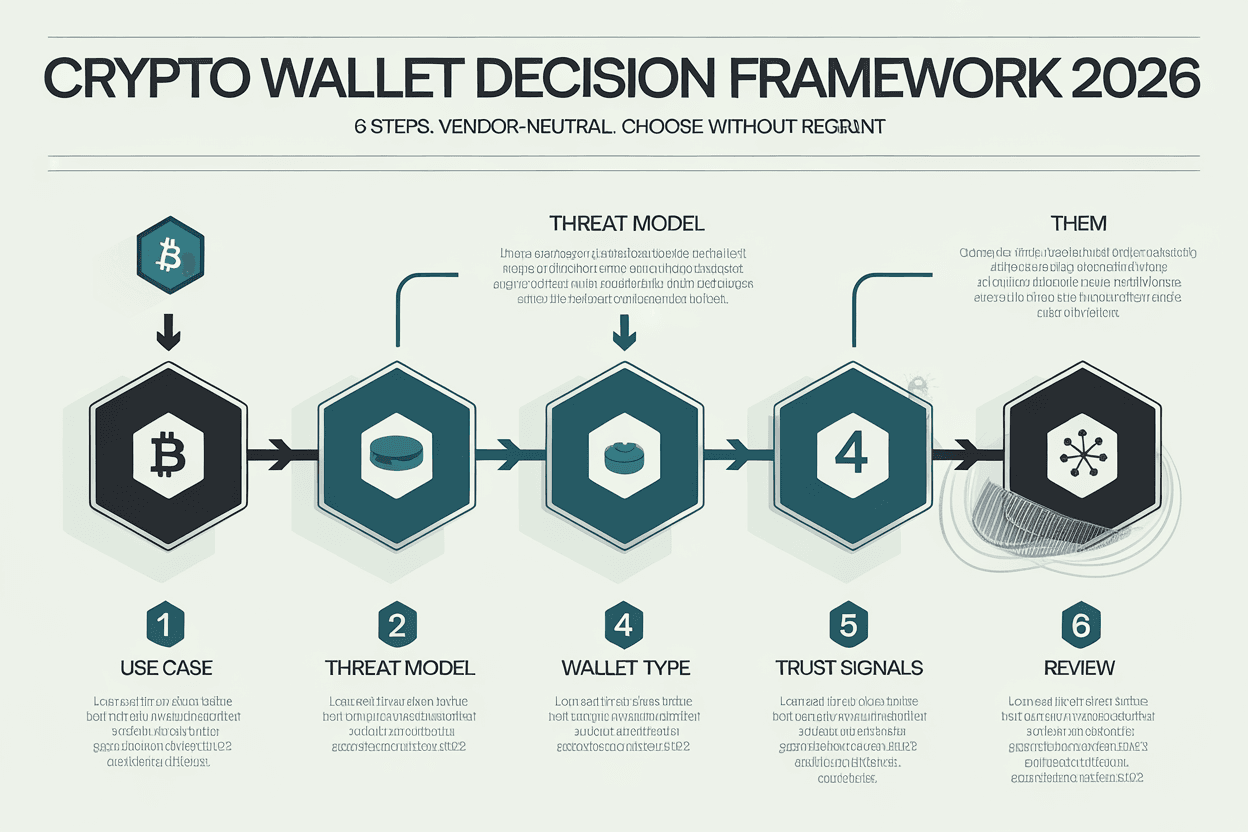

Este guia substitui “qual carteira é a melhor” por uma pergunta diferente — uma árvore de decisão de carteira de cripto para 2026: dado seu caso de uso específico, modelo de ameaças e sinais de confiança, qual tipo de carteira corresponde? Percorremos seis passos que funcionam para qualquer carteira no mercado em 2026 — incluindo as que ainda não existem. Ao final, você deve conseguir escolher sem arrependimentos, ou pelo menos saber exatamente quando migrar.

Por que listas de “melhor carteira de cripto” falham com você

Listas de carteiras orientadas pelo fornecedor têm três problemas estruturais.

O primeiro é o viés de incentivos. A maioria dos artigos de “melhor carteira” obtém receita de afiliação das carteiras que recomenda. A CoinLedger empurra seu próprio produto fiscal por meio de comparações de carteiras. A Best Buy literalmente vende as carteiras de hardware que classifica. A MoonPay enquadra a escolha em torno de “custodial vs não custodial” porque seu negócio principal são onramps custodiais. Nenhuma dessas fontes é desonesta — elas apenas otimizam para um objetivo um pouco diferente do seu.

O segundo é o problema do alvo móvel. Uma carteira classificada em #1 em 2024 pode ser #6 até 2026. A extensão Chrome da Trust Wallet estava na maioria das listas de “melhor carteira mobile” até 24 de dezembro de 2025, quando uma chave de API da Chrome Web Store vazada permitiu que atacantes enviassem uma atualização maliciosa v2.68 que drenou cerca de US$ 7 milhões antes que a Binance (empresa-mãe da Trust Wallet) confirmasse compensação total aos usuários. A reputação da Ledger sofreu impacto similar em maio de 2023, quando o recurso de firmware proposto “Ledger Recover” gerou reação contra a arquitetura de backup da frase-semente. Uma análise estática não consegue capturar isso.

O terceiro é a incompatibilidade de persona. Uma carteira perfeita para um usuário mobile-first com US$ 500 em Lagos é errada para um usuário DeFi multichain com US$ 200.000 em Singapura, e desastrosamente errada para uma tesouraria de equipe de cinco pessoas em Berlim. Listas ranqueadas ignoram isso — implicam que uma carteira pode ser “a melhor” para todos.

Este guia é para cinco tipos de leitor:

- O HODLer que compra trimestralmente e raramente transaciona

- O trader ativo em DEXs, swaps diários e arbitragem

- O participante DeFi que faz provisão de liquidez, empréstimos e staking

- O usuário multichain ativo em 5+ redes

- A equipe ou tesouraria que requer assinatura compartilhada

Se você não se vê claramente em uma dessas, isso por si só é uma pista: a maior parte dos arrependimentos vem de escolher uma carteira sem saber qual persona você realmente é.

Passo 1 — Identifique seu caso de uso (5 personas)

A primeira pergunta não é “qual a melhor carteira” — é “o que eu vou realmente fazer com cripto?”. Responda honestamente e a categoria de carteira costuma se escolher sozinha.

Combine-se a uma destas cinco personas. Se você genuinamente abrange duas, sua estratégia de carteira precisará de duas carteiras, e não de uma carteira de compromisso que faz as duas coisas mal.

Persona 1: O HODLer de longo prazo

Você compra bitcoin ou uma cesta de large caps e segura por anos. Frequência de transações: mensal ou menos. Sua prioridade é “não perder acesso em 5–10 anos”, não “transacionar em 30 segundos”. Risco: esquecer backups, falha de hardware, planejamento sucessório.

Persona 2: O trader ativo

Você move moedas para DEXs diariamente, persegue arbitragem ou rotaciona entre memecoins. Frequência de transações: 5–50 por semana. Prioridade: velocidade, baixa fricção, confiabilidade da conexão dApp. Risco: aprovações de phishing, tokens maliciosos, scripts drainer.

Persona 3: O participante DeFi

Você empresta na Aave, fornece liquidez na Curve, faz stake de ETH via Lido ou Rocket Pool, ou persegue rendimento via restaking. Frequência de transações: 2–10 por semana, frequentemente complexas. Prioridade: clareza de assinatura de contratos, simulação de transações, abrangência de redes. Risco: assinatura cega, exploits de contratos (veja o exploit da ponte da Kelp DAO em 19 de abril de 2026, em que US$ 292M em rsETH foram drenados por meio de uma vulnerabilidade da LayerZero).

Persona 4: O usuário multichain

Você é ativo em Ethereum, Solana, Bitcoin, uma ou duas L2s, e possivelmente Cosmos ou Sui. Frequência de transações varia. Prioridade: cobertura de rede sem ter que malabarizar 4 apps separados. Risco: lacunas de funcionalidade em redes menores, UX inconsistente.

Persona 5: A equipe ou tesouraria

Você gerencia fundos com duas ou mais pessoas — um multisig de DAO, uma tesouraria de startup, um family office. Frequência de transações: 1–10 por mês, mas cada assinatura tem peso. Prioridade: nenhum ponto único de falha. Risco: conluio, comprometimento de chave de qualquer signatário individual, logística entre jurisdições.

A tabela abaixo mapeia cada persona aos tipos de carteira que definiremos no Passo 3.

Tabela A — Matriz Persona → Tipo de carteira

| Persona | Tipo principal de carteira | Secundária (opcional) | Evitar |

|---|---|---|---|

| HODLer | Hardware (cold) | Backup em papel da semente | Custódia apenas em exchange |

| Trader ativo | Extensão de navegador (hot) | Hardware para a parte de tesouraria | Mesma carteira para trading + poupança |

| Participante DeFi | Extensão de navegador com simulação | Assinatura por hardware via WalletConnect | Apenas mobile em telas pequenas |

| Usuário multichain | Carteira hot multichain | Carteira específica de cadeia para não-EVM | Carteiras apenas-EVM |

| Equipe / tesouraria | Multisig (Safe / Squads) | Hardware em cada signatário | Qualquer single-sig |

Trate isso como ponto de partida, não como dogma. O Passo 2 irá refinar com base no tamanho do portfólio.

Passo 2 — Audite seu modelo de ameaças (5 níveis de risco)

A persona diz o que você vai fazer. O modelo de ameaças diz o que você pode perder. Os dois juntos determinam a stack de segurança.

Não pule esta seção. A maior parte dos arrependimentos com carteiras em nossa revisão de threads de migração no Reddit veio de uma falha específica: as pessoas escolheram uma carteira apropriada para um portfólio de US$ 500 e depois viram seu portfólio crescer para US$ 50.000 sem atualizar a carteira. O modelo de ameaças mudou, mas a carteira não.

Em nossa experiência analisando histórias de migração dos leitores, o padrão de arrependimento mais comum é exatamente este: uma carteira apropriada a US$ 500 que não foi atualizada quando o portfólio cresceu dez vezes. Incompatibilidade de nível é o motor silencioso da maioria dos posts “perdi acesso”.

Vetores de ameaça a considerar

- Físico: roubo de dispositivo, ataque de coerção física (assalto sob ameaça), incêndio, enchente, apreensão na fronteira

- Digital: malware, phishing, comprometimento de cadeia de suprimentos, exploits de contratos inteligentes

- Social: impersonação, golpes de “suporte”, disputas familiares, falhas de sucessão

- Regulatório: congelamentos específicos por jurisdição (listas negras de emissores de USDT/USDC), exposição a sanções, prazos de registro do MiCA da UE (carteiras custodiais na UE devem ter licença CASP até 1º de julho de 2026 — esta regra se aplica apenas a provedores baseados na UE ou que atendem a UE)

Tabela B — Nível de risco × Segurança requerida

| Nível | Tamanho do portfólio | Carteira hot OK? | Stack de segurança requerida | Distribuição de backup |

|---|---|---|---|---|

| 1 | $0 – $500 | Sim (mobile serve) | Apenas carteira hot | Um backup escrito |

| 2 | $500 – $5,000 | Apenas para uso diário | Cold storage recomendado para >50% | Um backup fora do local |

| 3 | $5,000 – $50,000 | Apenas para a parte ativa | Cold obrigatório para >70%; multisig opcional | Dois backups, locais separados |

| 4 | $50,000 – $500,000 | Parte ativa ≤10% | Cold obrigatório; multisig fortemente recomendado | Dois ou mais backups, jurisdições separadas para $100K+ |

| 5 | $500,000+ | Parte ativa ≤5% | Cold + multisig (mín. 2-de-3) ambos obrigatórios | Obrigatório em 3+ locais |

Se seu portfólio cruza um limite de nível, sua stack de carteira precisa mudar com ele. Coloque um lembrete no calendário: “revisar nível da carteira quando o portfólio dobrar”. Esse é o hábito mais útil que vimos separar detentores arrependidos de confiantes.

Note também que apenas o nível não captura risco de jurisdição. Um portfólio de US$ 10.000 mantido por alguém em um país onde a cripto enfrenta fiscalização ativa (Egito, Bangladesh, Nepal) precisa de controles de Nível 3 independentemente do tamanho. Inversamente, um portfólio de US$ 100.000 mantido em uma jurisdição totalmente cripto-amigável (Suíça, Singapura, Portugal) pode operar confortavelmente em controles de Nível 3 se outros riscos forem baixos.

Passo 3 — Combine o tipo de carteira com Persona × Nível

Agora você sabe duas coisas: o que vai fazer (Passo 1) e o que pode perder (Passo 2). O Passo 3 mapeia isso para tipos de carteira — não produtos específicos, tipos.

Há quatro categorias úteis em 2026, mais uma categoria emergente que vale destacar.

Carteiras de software hot (mobile / desktop)

Apps que rodam em dispositivos conectados à internet. As chaves ficam em armazenamento criptografado no telefone ou computador. Exemplos (não recomendações): carteiras mobile como Trust Wallet ou Phantom, carteiras desktop como Sparrow ou Electrum. Melhor para: portfólios de Nível 1–2, transações diárias, onboarding não custodial. Pior para: cold storage de longo prazo, portfólios grandes.

Carteiras de extensão de navegador

Extensões que se integram a dApps no navegador. A categoria dominante para DeFi e trading ativo. Exemplos: MetaMask, Rabby, Phantom (versão de navegador), Rainbow. Melhor para: Persona 2 (trader ativo) e Persona 3 (DeFi) em Nível 1–3. O ataque à cadeia de suprimentos da extensão Chrome da Trust Wallet em 2025 (US$ 7M drenados) é um lembrete de que extensões de navegador herdam toda a superfície de ataque do próprio navegador — revise as permissões de extensão semanalmente.

Carteiras de hardware (cold)

Dispositivos dedicados que mantêm chaves offline e assinam transações via USB, Bluetooth ou códigos QR com air-gap. Exemplos: Ledger, Trezor, Keystone, ColdCard, Tangem, SafePal. Melhor para: qualquer portfólio Nível 2+ que mantenha mais de ~50% do patrimônio líquido em cripto. Trade-off: fricção (você precisa autorizar fisicamente cada transação), risco de cadeia de suprimentos (compre apenas direto do fabricante; dispositivos de segunda mão são um vetor de ataque conhecido — veja a divulgação da Trezor em março de 2025 sobre voltage glitching em unidades Safe 3 adquiridas via terceiros não confiáveis).

Carteiras multisig

Carteiras que requerem N-de-M assinaturas de múltiplas chaves para autorizar uma transação. As plataformas dominantes em 2026 são Safe (anteriormente Gnosis Safe, rebatizada em julho de 2022, agora padrão para tesourarias EVM com bilhões em TVL) e Squads (o principal multisig de Solana, securizando cerca de US$ 10B em TVL em Solana em abril de 2026). Cobosafe é um framework de smart contract de código aberto, não uma carteira de usuário final, frequentemente usado por equipes que constroem políticas de permissão personalizadas em cima do Safe. Melhor para: Persona 5 (equipes e tesourarias) em qualquer nível, e indivíduos de alto patrimônio em Nível 4–5 que querem remover risco de chave única. Trade-off: complexidade de configuração, custo contínuo de coordenação.

Carteiras de smart contract (Account Abstraction)

Carteiras que são smart contracts, possibilitando recursos como recuperação social, batching de transações, patrocínio de gas e permissões modulares. Exemplos: Argent X (na Starknet, com recuperação social via guardians e janela de atraso de 48 horas) e contas inteligentes Safe (com suporte a ERC-4337 account abstraction e recuperação modular por guardian). A categoria entrou no mainstream em 2026: mais de 26 milhões de smart wallets e mais de 170 milhões de UserOperations foram processadas desde que o entrypoint ERC-4337 foi ao ar em março de 2023, com Base, Polygon e Optimism liderando a adoção. Melhor para: usuários que querem eliminar risco de frase-semente, especialmente detentores Persona 1 preocupados com sucessão. Trade-off: risco de contrato, disponibilidade específica de cadeia.

Regra de decisão: mapeie o tipo principal de carteira da sua persona da Tabela A para o nível da Tabela B. Se a Tabela B diz “multisig obrigatório” mas a Persona 1 (HODLer) diz “hardware principal” — combine. A persona não anula o nível.

Passo 4 — Verifique sinais de confiança (5 filtros de qualidade)

Você reduziu para 2–3 tipos candidatos de carteira. Agora avalie produtos específicos contra cinco filtros. Uma carteira que falhe em dois ou mais deve ser rejeitada, não importa quão bom seja o marketing.

Filtro 1: Código aberto

A lógica de assinatura da carteira deve ser publicamente auditável. Verifique no GitHub ou hospedagem semelhante. Carteiras de código fechado podem ser honestas, mas você não tem maneira independente de confirmar o que fazem com suas chaves. Para portfólios de Nível 3+, trate código fechado como rejeição absoluta.

Filtro 2: Auditoria de segurança independente

A carteira deve ter pelo menos uma auditoria de uma empresa reconhecida nos últimos 24 meses. Nomes comuns em 2026 que fazem trabalho de segurança em carteiras e smart contracts incluem Trail of Bits, Halborn, Quantstamp e OpenZeppelin. Leia o relatório de auditoria real — “auditado por X” sem relatório público é sem sentido. Olhe a severidade dos problemas encontrados e se foram corrigidos.

Filtro 3: Histórico

Há quanto tempo a carteira está ativa? Como ela lidou com incidentes anteriores? Uma carteira que sobreviveu a uma divulgação de vulnerabilidade de forma transparente (pagou bug bounty, comunicou claramente, lançou correção) costuma ser mais segura do que uma que nunca foi seriamente testada. A violação do sistema de suporte da Trezor em janeiro de 2024 (66.000 e-mails de usuários vazaram, sem chaves privadas expostas) foi tratada com divulgação pública, e esse padrão importa.

Filtro 4: Desenvolvimento ativo

Verifique o histórico de commits no GitHub. Carteiras saudáveis lançam atualizações pelo menos mensalmente. Uma carteira cujo último commit foi há 9 meses é uma bandeira vermelha — pode estar silenciosamente abandonada, deixando você exposto a upgrades de cadeia, mudanças de navegador ou novos padrões de ataque.

Filtro 5: Programa de bug bounty

A carteira deve ter um programa de bug bounty público (Immunefi ou HackerOne são plataformas comuns em 2026). Programas de recompensa sinalizam que a equipe leva a segurança a sério e que pesquisadores white-hat têm incentivo para divulgar responsavelmente em vez de vender achados a atacantes.

Tabela C — Checklist de sinais de confiança (autoauditoria)

| Filtro | Como verificar | Passa | Falha | N/A |

|---|---|---|---|---|

| 1. Código aberto | Repositório GitHub para lógica de assinatura/chave | ☐ | ☐ | ☐ |

| 2. Auditoria recente | PDF público, ≤24 meses | ☐ | ☐ | ☐ |

| 3. Histórico | Anos ativa, incidentes tratados publicamente | ☐ | ☐ | ☐ |

| 4. Desenvolvimento ativo | Commits nos últimos 90 dias | ☐ | ☐ | ☐ |

| 5. Bug bounty | Listada no Immunefi ou HackerOne | ☐ | ☐ | ☐ |

Uma carteira que pontua 5/5 não é automaticamente certa para você — os Passos 1–3 ainda determinam a decisão. Mas 5/5 em sinais de confiança mais o tipo certo para sua persona e nível é a combinação que sobrevive ao teste de migração.

Passo 5 — Teste antes de se comprometer (método de teste de US$ 100)

Este é o passo que a maioria dos guias pula e que a maioria dos detentores arrependidos gostaria de ter feito.

Quando rodamos esse teste em três carteiras candidatas no último trimestre, falha de recuperação foi o problema mais comum que encontramos — a carteira enviava e recebia bem, mas importar a frase-semente para um dispositivo diferente produziu um endereço diferente em dois dos três casos. Esse é o tipo de surpresa que você quer descobrir com US$ 100 em jogo, não US$ 50.000.

Antes de mover qualquer parte significativa do seu portfólio para uma nova carteira, execute um teste de uma semana com US$ 100 em cripto (ou qualquer valor que pareça baixo risco para você). O ponto é fazer aparecer problemas de UX, lacunas de recuperação e bandeiras vermelhas antes que custem dinheiro real.

Checklist do teste

- Envie e receba na cadeia principal. Mova US$ 100 para dentro. Mova US$ 50 para fora. Confirme que ambas as transações chegam onde você espera.

- Troque de redes se for multichain. Adicione pelo menos uma cadeia secundária que vai usar. Receba um token nela. Muitas carteiras falham silenciosamente neste passo — moedas chegam mas a UI não as mostra.

- Conecte-se a um dApp. Se você é Persona 2 ou 3, conecte-se a uma DEX ou protocolo DeFi que vai realmente usar. Assine uma transação de teste (não apenas uma aprovação). Observe quão claramente a carteira exibe o que você está assinando.

- Importe um token customizado. Adicione um token que não está na lista padrão. Se isso requer copiar e colar um endereço de contrato de algum lugar não seguro, anote.

- Teste a recuperação. Anote a frase-semente ou método de recuperação. Limpe a carteira (ou instale uma cópia limpa em um dispositivo diferente). Restaure a partir do backup. Se a recuperação falhar, sua escolha de carteira está errada.

Rode o teste por pelo menos 7 dias. Use a carteira para tudo que usaria em produção. Se algo te frustrar na primeira semana, vai te frustrar por anos.

Bandeiras vermelhas durante o teste

- Suporte ao cliente leva mais de 48 horas para responder, ou responde apenas via Telegram (risco de impersonação)

- A carteira força uma atualização no meio do teste sem changelog

- Taxas exibidas na carteira diferem materialmente das taxas on-chain

- A recuperação requer inserir a frase-semente em um formulário web (isso nunca deveria acontecer)

- Saldos de tokens são renderizados incorretamente ou com atraso significativo

Se você bater em qualquer desses, o teste te salvou. Escolha outro candidato do Passo 4 e comece o teste de novo.

Passo 6 — Rotina de revisão trimestral

A carteira que você escolhe em 2026 dificilmente será a carteira certa em 2028. Cripto se move rápido demais. A solução é o hábito de revisão a cada 90 dias.

A auditoria de 90 dias

- Re-teste a recuperação. Uma vez por trimestre, simule uma recuperação em um dispositivo diferente. Se a frase-semente está em um cofre à prova de fogo e você nunca restaurou a partir dela, você não sabe se funciona.

- Verifique o histórico de incidentes. Sua carteira teve uma vulnerabilidade divulgada? Uma carteira concorrente teve uma que sugere fraqueza setorial? (Por exemplo, a declaração da Divisão de Finanças Corporativas da SEC em 5 de agosto de 2025, esclarecendo que atividades ministeriais de liquid staking não constituem contratos de investimento sob o teste Howey, foi um lembrete de que ventos regulatórios podem mudar quais funcionalidades importam.)

- Verifique a atividade de desenvolvimento. O repositório GitHub silenciou? Se os commits pararem por 90+ dias, comece a avaliar alternativas.

- Rerranqueie contra seu nível. Seu portfólio cresceu para um nível mais alto? Se sim, atualize a stack de carteira antes de se arrepender.

- Audite aprovações. Especialmente para usuários de extensão de navegador, revise e revogue aprovações de tokens não usadas trimestralmente. Ferramentas como Revoke.cash automatizam isso.

O evento de slashing da EigenYields em 29 de março de 2026 (~US$ 250M em fundos de delegadores redirecionados via slashing redistribuível) e o exploit da ponte da Kelp DAO três semanas depois são lembretes recentes de que o uso de carteira adjacente a DeFi carrega risco de protocolo em cima do risco de carteira. Revisões trimestrais detectam o desvio.

Erros comuns de decisão (anti-padrões)

Rastreamos cinco padrões de falha recorrentes em nossa base de leitores, threads de migração no Reddit e incidentes de fórum de suporte. Aqui estão as formas mais comuns de o framework ser curto-circuitado.

Erro 1: Escolha por conveniência da exchange

“Minha exchange tem uma carteira embutida, então vou usar essa.” Isso é custódia, não carteira. Se a exchange congela sua conta, suspende saques ou pede falência, a “carteira” vai junto. Use a custódia da exchange apenas para fundos que está negociando ativamente.

Erro 2: Pular multisig em alto patrimônio

Se você está em Nível 4–5 e usa uma única carteira de hardware, tem um ponto único de falha. Uma falha de dispositivo, uma frase-senha esquecida ou uma emergência pessoal (doença, acidente) podem trancar os fundos permanentemente. Multisig é chato de configurar. Perder o portfólio inteiro é pior.

Erro 3: Confiar no marketing do fornecedor em vez das auditorias

“Carteira mais segura do mercado” aparece em quase todo material de marketing de carteira. Leia os relatórios de auditoria. Uma carteira com duas auditorias terceirizadas recentes e três vulnerabilidades publicadas (cada uma corrigida) é comprovadamente mais segura do que uma com zero auditorias e zero vulnerabilidades publicadas — a segunda carteira só não foi seriamente examinada.

Erro 4: Não testar a recuperação

Uma frase-semente não testada é esperança, não backup. Rode o teste de recuperação no Passo 5 antes de se comprometer e novamente em cada revisão trimestral. O dia em que você realmente precisar de recuperação é o dia errado para descobrir que uma das suas 24 palavras estava soletrada errada.

Erro 5: Uma carteira para tudo

Trading ativo e holding de longo prazo têm perfis de segurança opostos. Misturá-los em uma carteira significa que uma aprovação de phishing que drena sua carteira de trading também drena sua aposentadoria. Duas carteiras — uma hot para atividade, uma cold para tesouraria — é o mínimo para qualquer usuário de Nível 3+.

Perguntas frequentes

Uma carteira de hardware é sempre a melhor?

Não. Para um usuário Nível 1 transacionando semanalmente com US$ 200 em cripto, uma carteira de hardware adiciona fricção sem muito ganho marginal de segurança — aprovações de phishing são o risco maior do que extração de chave, e uma carteira de hardware não te protege de assinar cegamente uma aprovação maliciosa. Hardware se torna essencial em Nível 2+ quando o custo do comprometimento da chave supera o custo da fricção.

Quantas carteiras devo usar?

Duas é o mínimo para usuários de Nível 2+ (uma hot para atividade, uma cold para tesouraria). Três é razoável para usuários multichain (adicione uma carteira específica de cadeia para atividade não-EVM). Mais que quatro vira um problema de coordenação — você vai perder o controle de onde as coisas estão. Usuários de multisig contam o multisig como uma carteira independentemente de quantos signatários tem.

Posso confiar em uma carteira gratuita?

A maior parte das carteiras respeitadas é gratuita — o modelo de negócio é onboarding, swaps ou recompensas de staking, e não taxas de software. Gratuidade não é bandeira vermelha. A bandeira vermelha é a opacidade: uma carteira que não divulga seu modelo de receita, não é de código aberto e não tem auditoria. Quando uma carteira é “grátis + opaca”, normalmente seus dados e comportamento é o que está sendo monetizado.

E se o provedor da minha carteira sair do mercado?

Para carteiras não custodiais, seus fundos permanecem acessíveis enquanto você tiver a frase-semente ou chave privada — o provedor sair do ar não muda o estado on-chain. Você precisará importar a semente em outra carteira compatível. Por isso recomendamos testar recuperação em uma carteira diferente durante o teste do Passo 5: confirma que sua frase-semente é portátil. Para carteiras custodiais, o provedor falir geralmente significa perder acesso — outro motivo para manter holdings custodiais mínimos.

Quando devo trocar de carteira?

Cinco gatilhos: (1) um incidente de segurança específico da sua carteira que não foi tratado de forma transparente, (2) a carteira para de lançar atualizações por 90+ dias, (3) seu portfólio cruza um limite de nível para o qual a carteira não foi projetada, (4) a carteira deixa de suportar uma cadeia ou recurso de que você depende, ou (5) a empresa-mãe da carteira muda de propriedade de forma que afeta custódia ou roadmap. Não troque de carteira por capricho — toda migração tem pequeno risco de perder acesso. Tenha um motivo concreto.

Conclusão: o framework de decisão em uma página

Os seis passos, resumidos:

- Identifique seu caso de uso. Escolha a persona (HODLer, trader, DeFi, multichain, equipe).

- Audite seu modelo de ameaças. Combine tamanho do portfólio e ameaças com um nível (1–5).

- Combine o tipo de carteira. Use as Tabelas A e B juntas para escolher o tipo, não um produto específico.

- Verifique sinais de confiança. Pontue candidatos contra os 5 filtros da Tabela C. Rejeite qualquer coisa abaixo de 4/5.

- Teste antes de se comprometer. Rode um teste de US$ 100, uma semana. Teste a recuperação em um dispositivo diferente.

- Revise trimestralmente. Re-teste a recuperação, verifique incidentes, rerranqueie contra seu nível.

O framework não é bala de prata — segurança de carteira é, em última análise, um hábito, não uma escolha de produto. Mas aplicar esses seis passos uma vez vai te dar uma carteira que se encaixa na sua situação, e aplicá-los todo trimestre vai mantê-la encaixada à medida que sua situação muda.

Se você achou isso útil, os artigos vinculados abaixo aprofundam categorias específicas de carteiras e os incidentes de segurança que referenciamos. Salve esta página nos favoritos e revisite-a na próxima vez que seu portfólio cruzar um limite de nível.

Continue Aprendendo

- Melhores carteiras cripto 2026: quente vs fria, custodial vs autocustódia

- Carteiras Hardware 2026: Trezor vs Ledger vs SafePal vs Tangem

- Melhores Carteiras Cripto 2026: Quentes vs Frias vs Multi-assinatura (Guia Completo por Persona)

- As Melhores Carteiras EVM de Navegador em 2026: MetaMask vs Rabby vs Rainbow vs OneKey vs Frame — Comparação Honesta por Caso de Uso

- Proteja suas criptomoedas: 10 regras de segurança essenciais (2026)

- USDT Congelado pela Tether: Guia Completo de Recuperação (2026)

- Golpes cripto em 2026: 7 tipos que roubaram $14 bilhões no último ano

Aviso legal: Este artigo é educacional e não constitui aconselhamento financeiro, jurídico ou de segurança. Fornecedores de carteiras, empresas de auditoria e detalhes de incidentes são referenciados a partir de 2026 e podem mudar. Sempre verifique o status de segurança atual com os canais oficiais da carteira antes de transferir fundos. A ChainGain não recebe compensação dos fornecedores de carteiras citados neste guia; receita de afiliação, se houver, vem apenas de indicações para exchanges em artigos vinculados.