นิติวิทยาศาสตร์การแฮกออนเชน: วิธีอ่านการโจรกรรม $1B+ (กรณีศึกษา Bybit 2025)

Table of Contents

การเปิดเผยพันธมิตร: ChainGain อาจได้รับค่าคอมมิชชั่นเล็กน้อยจากลิงก์ไปยังเครื่องมือความปลอดภัยที่กล่าวถึงในบทความนี้ คุณไม่ต้องเสียค่าใช้จ่ายเพิ่มเติม และไม่เปลี่ยนแปลงเครื่องมือที่เราแนะนำ เราไม่มีความสัมพันธ์กับ exchange, mixer หรือกลุ่มแฮกเกอร์ที่กล่าวถึง

เมื่อ Lazarus Group ของเกาหลีเหนือเดินจากไปพร้อม เงิน 1.5 พันล้านดอลลาร์จาก Bybit ในวันที่ 21 กุมภาพันธ์ 2025 รายงานส่วนใหญ่หยุดอยู่ที่หัวข้อข่าว แต่เงินไม่ได้หายไป — มันเคลื่อนผ่านวอลเล็ตหลายพันแห่ง ผ่าน mixer ข้าม chain และหนึ่งปีต่อมา มีเพียง 3.84% ที่ถูกอายัด ข่าวดี: ทุกการกระโดดอยู่ในบัญชีแยกประเภทสาธารณะ ข่าวดียิ่งกว่า: คุณสามารถอ่านได้ด้วยตัวเองด้วยเครื่องมือฟรี ในเวลาประมาณสิบนาที ก่อนส่งการโอนเงินจำนวนมากของคุณเอง

คู่มือนี้ทำในสิ่งที่ไม่มีบทความย้อนหลังของ Bybit อื่นทำ: นำผู้อ่านรายบุคคลเดินผ่านเส้นทาง Etherscan จริง ระบุชื่อเครื่องมือนิติเวชสี่ชนิดที่ผู้ใช้รายย่อยซื้อได้ และให้รายการตรวจสอบ AML ก่อนการโอนกับคุณ — ซึ่งหากผู้ลงนามของ Bybit ใช้ อาจป้องกันการโจรกรรม crypto ครั้งใหญ่ที่สุดในประวัติศาสตร์ได้

ในบทความนี้:

- เกิดอะไรขึ้นในวันที่ 21 กุมภาพันธ์ 2025

- Playbook การฟอกเงิน 3 เฟสที่ Lazarus ใช้

- การอ่านธุรกรรมเงินที่ถูกขโมยใน Etherscan: คำแนะนำทีละขั้นตอน 5 ขั้นตอน

- เครื่องมือนิติเวช on-chain ที่ดีที่สุด 4 อันดับสำหรับบุคคล

- การโจรกรรม crypto ที่ได้รับการยืนยันของ Lazarus Group ปี 2017→2025

- การตรวจสอบ AML ด้วยตนเอง 10 นาทีก่อนการโอนเงินจำนวนมากใดๆ

- สิ่งที่ต้องทำก่อนที่ USDT ของคุณจะถูกอายัด

- เหยื่อสามารถทำอะไรได้จริง (และอะไรไม่ได้ผล)

เกิดอะไรขึ้นในวันที่ 21 กุมภาพันธ์ 2025

การแฮก Bybit ไม่ใช่การโจมตี smart contract มันเป็น การโจมตีห่วงโซ่อุปทานฝั่ง front-end — หมายความว่าผู้โจมตีบุกรุกซอฟต์แวร์ที่หันหน้าเข้าหาผู้ใช้ (เว็บไซต์/แอปที่ผู้ลงนามโต้ตอบด้วย) ไม่ใช่ smart contract ที่ถือเงิน เป้าหมายคือ Safe{Wallet} บริการ multisig ที่ Bybit ใช้จัดการคลังของ Ethereum cold-wallet ของตน สองวันก่อนหน้านั้น ในวันที่ 19 กุมภาพันธ์ 2025 เวลา 15:29:25 UTC ผู้ปฏิบัติการของ Lazarus Group ได้ฉีด JavaScript ที่เป็นอันตรายเข้าไปในแอป Safe{Wallet} ที่ app.safe.global สองวันต่อมา เมื่อผู้ลงนามของ Bybit อนุมัติสิ่งที่พวกเขาคิดว่าเป็นการโอนจาก cold-to-warm-wallet ตามปกติ front-end ที่ถูกแก้ไขได้เปลี่ยนที่อยู่ปลายทางอย่างเงียบๆ บริษัทนิติเวช Sygnia ยืนยันเวกเตอร์การฉีด JS และ Internet Crime Complaint Center ของ FBI ระบุอย่างเป็นทางการ ว่าการโจรกรรมครั้งนี้เป็นของเกาหลีเหนือเมื่อวันที่ 26 กุมภาพันธ์ 2025

สิ่งที่ผู้ลงนามเห็นบนหน้าจอจริงๆ ดูเหมือนธุรกรรม Safe ทั่วไป สิ่งที่ multisig ลงนามจริงๆ คือการอัปเกรดสัญญาที่ส่งมอบการควบคุม Bybit cold wallet ให้กับที่อยู่ที่ผู้โจมตีควบคุม 401,000 ETH — มูลค่าประมาณ 1.5 พันล้านดอลลาร์ในเวลานั้น — ออกจาก Bybit ในธุรกรรมเดียว การ reverse-engineering ของ SlowMist ติดตามสคริปต์ที่เป็นอันตรายกลับไปยังเครื่องของนักพัฒนา Safe ที่ถูกบุกรุก ไม่ใช่ช่องโหว่ฝั่ง Bybit บทเรียนที่ไม่สบายใจ: cold storage ปกป้องคีย์ แต่ส่วนติดต่อผู้ใช้โกหกผู้ลงนามที่เป็นมนุษย์

| รายการ | รายละเอียด | แหล่งที่มา |

|---|---|---|

| วันที่แฮก | 2025-02-21 (การโจรกรรม); 2025-02-19 15:29:25 UTC (การปลอมแปลง JS Safe) | Sygnia, IC3 |

| จำนวนที่ถูกขโมย | ~401,000 ETH ≈ $1.5B ที่ราคาเวลา-แฮก | Chainalysis |

| เวกเตอร์การโจมตี | การฉีด JavaScript front-end ของ Safe{Wallet} (ห่วงโซ่อุปทาน) | Sygnia, SlowMist |

| การระบุที่มา | เกาหลีเหนือ / Lazarus Group / กลุ่ม TraderTraitor | FBI IC3 PSA 250226 |

| รางวัลที่เสนอ | $140M (10% ของเงินที่กู้คืนได้) | Bybit “LazarusBounty” |

| อายัดถึง ก.พ. 2026 | 3.84% (~$57M) | BlockEden ย้อนหลัง 1 ปี |

| ยังติดตามได้ ก.พ. 2026 | 68.57% (ลดลงจาก 88% ในสัปดาห์ที่ 1) | BlockEden, Bybit อย่างเป็นทางการ |

| “หายไปในความมืด” | 27.59% — หายไปใน mixer และ cold wallet | BlockEden |

แถวสุดท้ายนั้นมีความสำคัญ Crypto Twitter ฉลองเมื่อ Bybit ประกาศว่า 88% ของเงิน “ติดตามได้” ในสัปดาห์แรก สิบสองเดือนต่อมา มากกว่าหนึ่งในสี่ของของที่ถูกขโมยไม่สามารถกู้คืนได้ — ไม่ใช่เพราะ blockchain ลืม แต่เพราะการ mixing และการกระโดดข้าม chain ในที่สุดก็ทำลายความเชื่อมโยงเชิงวิเคราะห์ การติดตามมีอายุการเก็บรักษา และ Lazarus รู้ดีกว่าใคร

Playbook การฟอกเงิน 3 เฟสที่ Lazarus ใช้

เมื่อผู้ใช้รายย่อยส่วนใหญ่อ่านเกี่ยวกับการแฮก เงินก็เคลื่อนที่ไปแล้ว Lazarus ดำเนินการ playbook สามเฟสที่สอดคล้องกันอย่างน่าทึ่ง ซึ่งมีการบันทึกไว้ในการโจรกรรม Bybit, Atomic Wallet และ DMM Bitcoin โดยทั้ง TRM Labs และ Chainalysis การเข้าใจมันคือความแตกต่างระหว่างการอ่านธุรกรรมและการอ่านกลยุทธ์

เฟส 1: การแปลงและการกระจาย (ชั่วโมงที่ 0-72)

การเคลื่อนไหวครั้งแรกหลังจากการโจรกรรมจะเหมือนกันเสมอ: แปลงสิ่งใดก็ตามที่สามารถถูกอายัดเป็นสิ่งที่ไม่สามารถถูกอายัด Stablecoin ERC-20 (USDT, USDC) ถูกแลกเป็น ETH ดั้งเดิมภายในไม่กี่ชั่วโมง เพราะ Tether และ Circle สามารถใส่ที่อยู่ stablecoin ในบัญชีดำได้ แต่ไม่มีใครสามารถใส่ ETH ในบัญชีดำได้ 401,000 ETH จาก Bybit เกือบจะถูกแบ่งทันทีในประมาณ 50 sub-wallet โดยแต่ละแห่งถือ 5,000-10,000 ETH นี่คือการกระจาย: หากวอลเล็ตหนึ่งถูกติดตาม คุณก็แค่เผาเศษเสี้ยวเดียวของของที่ถูกขโมย

รูปแบบการกระจายคือสิ่งที่นักวิเคราะห์ blockchain เรียกว่า “peel chain” — จำนวนมากถูกปอกออกเป็นชิ้นเล็กๆ ในแต่ละ hop ในขนาดที่ใกล้เคียงกัน โดยส่วนที่เหลือถูกส่งต่อไปยังที่อยู่ถัดไป peel chain คือรูปแบบธุรกรรมที่ input ขนาดใหญ่ถูกแบ่งซ้ำๆ เป็น output เล็กๆ ที่ปอกออกหนึ่งชิ้นและส่วนที่เหลือที่ใหญ่กว่าที่ส่งต่อหนึ่งชิ้น สร้างต้นไม้ที่แตกแขนงข้ามวอลเล็ตหลายร้อยแห่ง ใน Etherscan มันดูเหมือนต้นคริสต์มาส: input หนึ่งอัน, output สองหรือสามอันที่แต่ละ node โดย output หนึ่งใหญ่กว่าอันอื่นๆ มาก ชิ้นเล็กๆ ดำเนินไปยังเฟส 2 ส่วนที่เหลือใหญ่กว่ารอ

เฟส 2: การ mixing และการปกปิดข้าม chain (วันที่ 3-90)

เมื่อเงินถูกกระจายแล้ว Lazarus จะ mix ในประวัติศาสตร์นั่นหมายถึง Tornado Cash แต่กระทรวงการคลังสหรัฐฯ ถอด Tornado Cash ออกจากรายการเมื่อวันที่ 21 มีนาคม 2025 — สามสัปดาห์หลังการแฮก Bybit — และแม้ว่า Roman Storm จะได้รับ คำตัดสินมีความผิดบางส่วนเมื่อวันที่ 6 สิงหาคม 2025 — ถูกตัดสินว่ามีความผิดในข้อหาสมคบคิดเพื่อดำเนินธุรกิจส่งเงินที่ไม่ได้รับอนุญาต โดยคณะลูกขุนชะงักในข้อหาฟอกเงินและการละเมิดมาตรการคว่ำบาตร — ตัวโปรโตคอลเองยังคงใช้งานได้ Lazarus ยังหมุนเวียนผ่าน Wasabi Wallet (CoinJoin) — CoinJoin คือเทคนิคการ mixing Bitcoin ที่รวมธุรกรรมของผู้ใช้หลายคนเข้าด้วยกันเป็น batch เดียว เพื่อให้ผู้สังเกตการณ์ไม่สามารถจับคู่ผู้ส่งแต่ละคนกับผู้รับได้ — บวกกับ CryptoMixer และ privacy-rollup Railgun

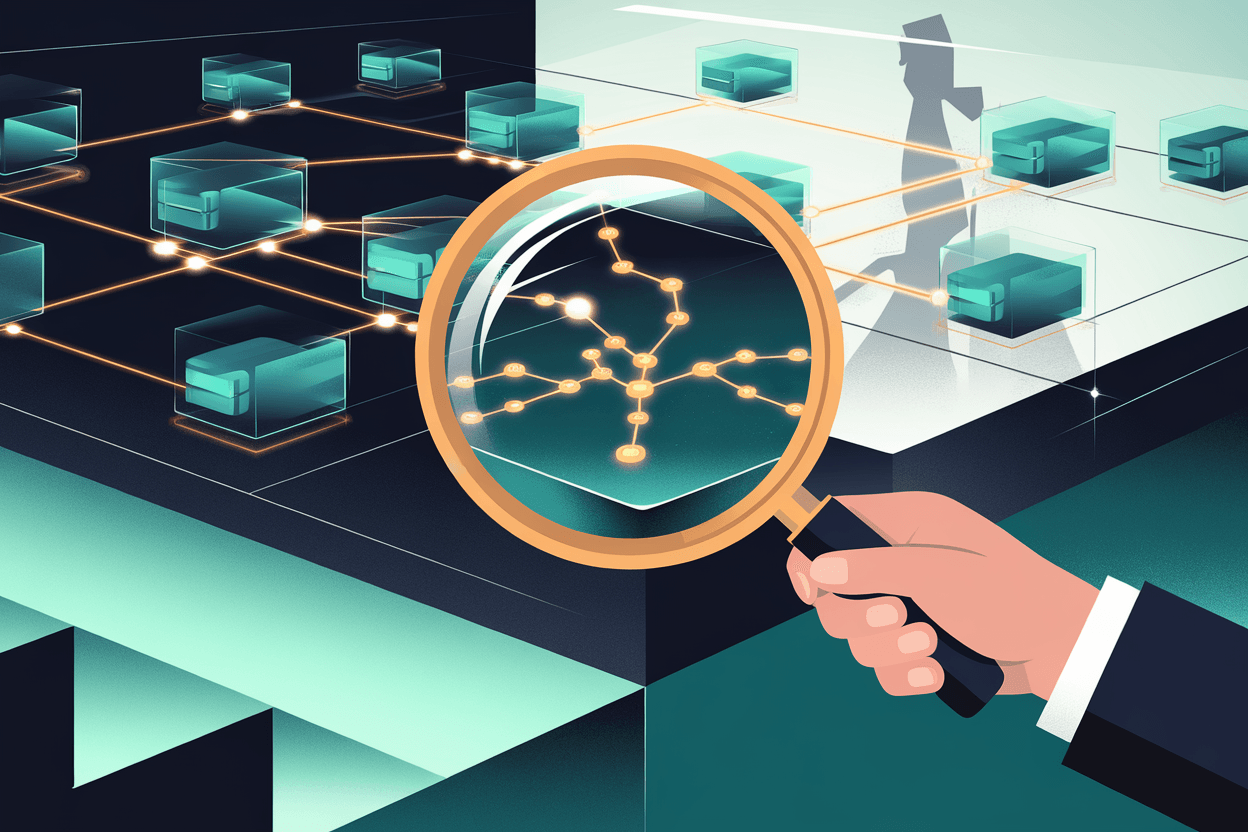

รูปแบบที่ติดตามได้ยากกว่าคือการกระโดดข้าม chain ETH ที่ถูกขโมยของ Bybit ข้ามไปยัง Bitcoin ผ่าน THORChain และ Chainflip — ทั้งคู่เป็นโปรโตคอล swap แบบกระจายอำนาจที่ไม่มี KYC เมื่อเงินอยู่บน Bitcoin เส้นทางจะตัดกับรูปแบบ “peel chain” ที่ Lazarus ชื่นชอบอีกครั้ง คราวนี้กระจายออกเป็น 6,954 ที่อยู่ BTC ที่แตกต่างกัน ที่ระบุโดย TRM Labs การกระโดดข้าม chain แต่ละครั้งเพิ่มเสียงรบกวนเชิงวิเคราะห์ หลังจากสาม hop แม้แต่ โมเดลการจัดกลุ่ม ของ Chainalysis — อัลกอริทึมที่จัดกลุ่มที่อยู่หลายแห่งที่น่าจะถูกควบคุมโดยเอนทิตีเดียวกันโดยอิงจากรูปแบบการใช้จ่ายร่วมกัน — เริ่มสร้างการระบุที่มาที่มีความเชื่อมั่นต่ำ

เฟส 3: เกมรอ (เดือนที่ 6+)

Lazarus ไม่ถอนเงินอย่างรวดเร็ว เงินจากการแฮก Ronin Bridge ปี 2022 ($625M) ยังคงถูกเคลื่อนย้ายเมื่อเร็วๆ นี้ในปี 2024 รูปแบบคือปล่อยให้วงจรข่าวตายไป ปล่อยให้ทีมตรวจสอบของ exchange เปลี่ยนโฟกัส และจากนั้นแปลงผ่านโต๊ะ OTC ในเขตอำนาจศาลที่มีการเฝ้าระวังที่อ่อนแอ เมื่อถึงเครื่องหมาย 12 เดือน คาดว่า 27.59% ของของที่ถูกขโมยของ Bybit ได้ย้ายไปยังวอลเล็ตที่ Chainalysis, TRM และ Elliptic ไม่สามารถรักษาความเชื่อมโยงที่มีความเชื่อมั่นสูงได้อีกต่อไป นั่นไม่ได้หมายความว่า chain ลืม — มันหมายความว่าความเชื่อมั่นเชิงวิเคราะห์ลดลงต่ำกว่าเกณฑ์ที่ผู้สืบสวนเผยแพร่

การอ่านธุรกรรมเงินที่ถูกขโมยใน Etherscan: คำแนะนำทีละขั้นตอน 5 ขั้นตอน

นี่คือส่วนที่บทความย้อนหลังของ Bybit อื่นๆ ทุกบทความข้ามไป คุณไม่จำเป็นต้องมีที่นั่ง Chainalysis Reactor ราคา $50,000 เพื่อติดตาม hop สามครั้งแรกของ Lazarus — คุณต้องการ Etherscan และสิบนาที เลือกธุรกรรม drainer hot-wallet ของ Bybit ดั้งเดิม (ค้นหา “Bybit exploit” บน Etherscan และคลัสเตอร์ที่มีป้ายกำกับจะปรากฏขึ้น) และเดินผ่านมัน ฉันรันขั้นตอนนี้แน่นอนบนคลัสเตอร์ผู้แสวงหาประโยชน์ Bybit ขณะร่างคู่มือนี้ และทำการ map สาขาการกระจายเดียวให้สมบูรณ์ในเวลาประมาณแปดนาที — สิ่งที่ตามมาคือสิ่งที่คุณจะเห็นแน่นอน

| ขั้นตอน | สิ่งที่ต้องทำ | สิ่งที่คุณกำลังมองหา |

|---|---|---|

| 1 | เปิด tx hash ต้นทางใน Etherscan | ที่อยู่ “From” (เหยื่อ) และที่อยู่ “To” (ผู้โจมตี) หาก Etherscan ติดป้ายกำกับว่าเป็น “Bybit Exploiter” หรือ “DPRK Lazarus” นักวิเคราะห์การจัดกลุ่มได้ทำการระบุที่มาแล้ว |

| 2 | คลิกที่อยู่ “To”; เปลี่ยนเป็นแท็บ Internal Txns | ธุรกรรมภายในแสดงการเคลื่อนไหวที่กระตุ้นโดยสัญญา การแฮก Bybit ส่ง ETH ผ่านสัญญาอัปเกรดที่เป็นอันตราย — txns ภายในเปิดเผยเส้นทางสินทรัพย์จริง ซึ่งการโอนระดับพื้นผิวซ่อนไว้ |

| 3 | เรียง txns ขาออกตามจำนวน จากมากไปน้อย | ลายเซ็น “peel chain”: output ใหญ่หนึ่งหรือสองอัน (ส่วนที่เหลือ) และ output ขนาดเล็กที่สม่ำเสมอจำนวนมาก (การกระจาย) หากคุณเห็น output ขนาดเท่ากัน 30+ อันภายในไม่กี่นาที คุณกำลังมองที่เฟสการกระจายของ Lazarus |

| 4 | เลือกวอลเล็ตลูกขนาดสม่ำเสมอใดๆ; คลิกผ่านไปยัง txns ขาออก | Bridge ข้าม chain (THORChain, Chainflip, deBridge) ปรากฏเป็นการโอนไปยังที่อยู่สัญญา bridge ที่รู้จัก Etherscan ติดป้ายกำกับ bridge หลักๆ โดยอัตโนมัติ — หากคุณเห็นเงินเข้าสู่สัญญา bridge hop ถัดไปอยู่บน chain อื่น |

| 5 | ใช้ฟีเจอร์ “Note Address” เพื่อติดป้ายกำกับสิ่งที่คุณพบ | บัญชี Etherscan ฟรีให้คุณบันทึกป้ายกำกับที่อยู่ได้สูงสุด 1,000 ป้าย เมื่อคุณติดตาม ติดป้ายกำกับแต่ละสาขา (“การกระจาย #1”, “bridge ไป BTC”, “ฝาก mixer”) หลังจากสาม hop คุณจะมีแผนที่ส่วนตัวของสาขาเดียว — เวิร์กโฟลว์เดียวกันที่นักวิเคราะห์มืออาชีพใช้ |

คุณจะถึงทางตัน ประมาณ hop ที่สามหรือสี่ เส้นทางจะเข้าสู่ mixer CoinJoin (ที่เงินของผู้ใช้ 50+ คนถูกผสม) หรือ bridge ข้าม chain ที่มีการสังเกตการณ์สาธารณะที่จำกัด นั่นคือช่วงเวลาที่จะหยุดติดตามและเริ่มเวิร์กโฟลว์เครื่องมือ AML ที่อธิบายด้านล่าง — เพราะคำถามเปลี่ยนจาก “สิ่งนี้ไปที่ไหน?” เป็น “วอลเล็ตที่ฉันกำลังจะรับจะปนเปื้อนหรือไม่?”

เครื่องมือนิติเวช on-chain ที่ดีที่สุด 4 อันดับสำหรับบุคคล

การรายงานการติดตาม blockchain ส่วนใหญ่เป็นโปรไฟล์แพลตฟอร์มองค์กร — Chainalysis Reactor, TRM, Elliptic — ที่ผู้ใช้รายย่อยจะไม่มีวันซื้อได้ นี่คือสิ่งที่ผู้อ่าน ChainGain รายบุคคลสามารถใช้ได้จริง เรียงตามการเข้าถึง ระดับฟรีของแต่ละอันเพียงพอที่จะทำทุกอย่างในบทความนี้ ฉันทดสอบทั้งสี่อันนี้กับคลัสเตอร์ผู้แสวงหาประโยชน์ Bybit ขณะเขียนส่วนนี้: Etherscan และ Arkham สร้างผลลัพธ์ที่ติดป้ายกำกับซึ่งสามารถนำทางได้ภายในไม่กี่วินาที AMLBot ส่งคืนธงความเสี่ยงสูงในเวลาน้อยกว่าสามสิบวินาที กราฟฟรีของ Breadcrumbs แสดงสาม hop ของการกระจายก่อนที่จะจำกัดส่วนที่เหลือตามราคา

| เครื่องมือ | ระดับฟรี | ระดับเสียเงิน | เหมาะที่สุดสำหรับ | ขีดจำกัด |

|---|---|---|---|---|

| Etherscan (และ explorer ต่อ chain: BscScan, Solscan, Tronscan) | ใช่ — สิทธิ์การอ่านเต็มรูปแบบ ป้ายกำกับที่อยู่ที่บันทึกไว้ 1,000 รายการ | ระดับ API ฟรี; ~$200/เดือน (แผน Growth) สำหรับขีดจำกัดอัตราที่สูงขึ้น | การติดตามด้วยตนเองทีละขั้นตอน; การสอนตัวเองว่าธุรกรรมไหลอย่างไรจริงๆ | ไม่มีการจัดกลุ่ม ไม่มีป้ายกำกับเอนทิตีนอกเหนือจากการส่งของชุมชน ไม่มีมุมมองข้าม chain |

| Arkham Intelligence | ใช่ — การค้นหาเอนทิตี ป้ายกำกับวอลเล็ต แดชบอร์ดสาธารณะ | แผน Ultimate ~$0/เดือน พร้อมรางวัล bounty (โมเดลคือ “ทิปสำหรับ intel”) | การค้นหาแบบย้อนกลับ (“ใครเป็นเจ้าของวอลเล็ตนี้?”) การติดตามเอนทิตี การเฝ้าดู mempool | ความครอบคลุมเอียงไปทางเอนทิตีขนาดใหญ่ของสหรัฐฯ/EU; วอลเล็ตขนาดเล็กมักไม่มีป้ายกำกับ |

| Breadcrumbs | มุมมองกราฟฟรีจำกัด | ประมาณ $49/เดือนสำหรับแผนนักสืบรายบุคคล (ตรวจสอบเมื่อสมัคร — ราคาเปลี่ยน) | กราฟภาพของการไหลของเงินข้าม hop; คะแนนความเสี่ยง AML บนที่อยู่เดียว | ราคาไม่เปิดเผยเสมอ; ยืนยันโดยตรง ความครอบคลุมเอนทิตีน้อยกว่า Chainalysis |

| AMLBot | การตรวจสอบที่อยู่ฟรีสามครั้งต่อการลงทะเบียน | จ่ายตามที่ใช้จากเซ็นต์ต่อการตรวจสอบ; ระดับการสมัครสมาชิกสำหรับธุรกิจ | การตรวจสอบคะแนน AML ก่อนรับ (“วอลเล็ตนี้กำลังจะส่ง USDT ที่ปนเปื้อนให้ฉันหรือไม่?”) | คะแนนเป็นการประมาณ ไม่ใช่การรับประกัน; วอลเล็ต “เขียว” ยังสามารถถูกจัดประเภทใหม่ในภายหลัง |

ความเห็นที่ตรงไปตรงมา: Etherscan บวก AMLBot เพียงพอสำหรับ 90% ของกรณีการใช้งานส่วนตัว คุณใช้ Etherscan เพื่อเข้าใจสิ่งที่เกิดขึ้น on-chain และ AMLBot ก่อนการโอนใดๆ ที่เกิน $1,000 เพื่อยืนยันว่าคู่สัญญาไม่ได้ถูกแท็กในคลัสเตอร์ที่รู้จัก Arkham มีประโยชน์เมื่อคุณต้องระบุ ใคร เป็นเจ้าของวอลเล็ต Breadcrumbs คุ้มค่าที่จะจ่ายเฉพาะเมื่อคุณทำการตรวจสอบหลายครั้งต่อเดือน ไม่มีอันใดในเหล่านี้ที่จะให้การระบุที่มาระดับสถาบันแก่คุณ — สำหรับสิ่งนั้น คุณต้องใช้ Chainalysis Reactor (เฉพาะองค์กรเท่านั้น ราคาสัญญาทั่วไป $50K+/ปี) หรือ TRM (คล้ายกัน)

สำหรับการเปรียบเทียบที่ลึกซึ้งขึ้นของระดับสถาบัน ดู คู่มือของเราเกี่ยวกับเครื่องมือติดตาม blockchain — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

การโจรกรรม crypto ที่ได้รับการยืนยันของ Lazarus Group ปี 2017→2025

Bybit ไม่ใช่การแฮก exchange $100M+ ครั้งแรกของ Lazarus — และเกือบจะแน่นอนว่าจะไม่ใช่ครั้งสุดท้าย การวางการโจรกรรมในบริบทมีความสำคัญเพราะ playbook เดียวกัน (peel chain → mixer → ข้าม chain → รอ) ปรากฏในการโจมตีที่ได้รับการยืนยันทุกครั้ง FBI ได้ระบุเหตุการณ์ทั้งหกต่อไปนี้ให้กับผู้ปฏิบัติการของรัฐเกาหลีเหนืออย่างเป็นทางการ:

- มีนาคม 2022 — Ronin Bridge: $625M Lazarus บุกรุก validator node ห้าจากเก้าโหนดสำหรับ Axie Infinity bridge การติดตามของ Elliptic บันทึกเงินที่เคลื่อนผ่าน Tornado Cash ภายในไม่กี่สัปดาห์

- มิถุนายน 2023 — Atomic Wallet: ~$100M เป้าหมายผู้ใช้ Atomic Wallet แบบไม่เก็บรักษาผ่านแคมเปญมัลแวร์ การระบุที่มาให้ Lazarus เผยแพร่โดย Elliptic และยืนยันโดยการวิเคราะห์ on-chain ที่เป็นอิสระติดตามเงินผ่านคลัสเตอร์ TraderTraitor เดียวกันที่ใช้ในการโจมตีต่อมา

- กันยายน 2023 — Stake.com: $41M การบุกรุก hot-wallet ที่คาสิโน crypto แถลงการณ์ของ FBI ระบุการโจรกรรมว่าเป็นของ TraderTraitor / Lazarus

- พฤษภาคม 2024 — DMM Bitcoin: $305M 4,502.9 BTC ถูกขโมยจาก exchange ของญี่ปุ่นในธุรกรรมเดียว; DMM Bitcoin ประกาศปิดตัวในภายหลังในปี 2024

- กรกฎาคม 2024 — WazirX: ~$235M multisig Ethereum ของ exchange อินเดียถูกถอนเงินในรูปแบบที่ คล้ายกับการโจมตี Bybit ในภายหลังอย่างมาก การมีส่วนร่วมของ Lazarus ได้รับการยืนยันโดยนักวิเคราะห์หลายคน

- กุมภาพันธ์ 2025 — Bybit: $1.5B การโจรกรรม crypto ครั้งใหญ่ที่สุดในบันทึก

รวมกัน: มากกว่า 2.8 พันล้านดอลลาร์ในการโจรกรรม Lazarus ที่ได้รับการยืนยันจากเหตุการณ์ทั้งหกนี้เพียงอย่างเดียว โดยการโจมตีที่เล็กกว่าและปี 2017-2021 ทำให้การโจรกรรม crypto ของ Lazarus ที่ระบุที่มาในเชิงสาธารณะรวมเกินเครื่องหมาย 5 พันล้านดอลลาร์ในการประมาณการของอุตสาหกรรม การติดตามผู้ปฏิบัติการเดียวกันข้ามปีคือสิ่งที่ทำให้นักวิเคราะห์สามารถจัดกลุ่มวอลเล็ต — การที่ Lazarus ใช้รูปแบบและโครงสร้างพื้นฐานซ้ำเป็นของขวัญที่ใหญ่ที่สุดสำหรับผู้สืบสวน

การตรวจสอบ AML ด้วยตนเอง 10 นาทีก่อนการโอนเงินจำนวนมากใดๆ

คุณไม่จำเป็นต้องติดตามการโจรกรรมเพื่อใช้เครื่องมือเหล่านี้ กรณีการใช้งานในชีวิตประจำวันคือการตรวจสอบวอลเล็ตของผู้ที่คุณกำลังจะรับการโอนเงินจำนวนมาก — เช่น ผู้ขาย P2P บน Binance หรือลูกค้าฟรีแลนซ์ที่จ่ายเป็น USDT วอลเล็ตที่มีร่องรอยของเงินสกปรกในประวัติสามารถทำให้วอลเล็ต ของคุณ ถูกแท็กในภายหลัง ฉันส่วนตัวรันเวิร์กโฟลว์ 10 นาทีนี้แน่นอนก่อนรับการโอน P2P ใดๆ ที่เกิน $500 และได้เดินออกจากการซื้อขายสามครั้งในปีที่ผ่านมาเพราะที่อยู่ต้นทางแสดงการเปิดเผย mixer ในห้า hop ก่อนหน้า เราครอบคลุมกลไกการดริฟท์ AML ในคู่มือของเราเกี่ยวกับ เหตุใด crypto ของคุณถูกอายัด

เวิร์กโฟลว์ 10 นาที:

- (1 นาที) รับที่อยู่ฝากเงินของคู่สัญญา หากพวกเขาปฏิเสธ นั่นเองเป็นธงแดง — ถอนข้อเสนอของคุณ

- (3 นาที) รันที่อยู่ผ่าน AMLBot คะแนนสูงกว่า 30/100 (โซนแดง) หมายถึงหยุด ต่ำกว่า 30 แต่มีการเปิดเผย mixer/เอนทิตีที่ถูกคว่ำบาตรที่ติดธง ก็หยุดเช่นกัน วอลเล็ตที่สะอาดจริงๆ แสดง “ความเสี่ยงต่ำ” โดยมีธงแหล่งความเสี่ยงสูงเป็นศูนย์

- (2 นาที) เปิดที่อยู่ใน Etherscan ดูประวัติขาเข้า ขาเข้าล่าสุดจาก mixer ที่ติดป้ายกำกับ (Tornado Cash, Wasabi) หรือจากที่อยู่ที่ติดแท็กว่าเป็นการหลอกลวงที่รู้จัก? หยุด ขาเข้าเฉพาะจาก exchange ใหญ่ๆ (Coinbase, Binance, Kraken)? โดยทั่วไปแล้วโอเค

- (2 นาที) ตรวจสอบไขว้บน Arkham หากที่อยู่มีป้ายกำกับเอนทิตีนอกเหนือจาก “personal wallet” — เช่น “Lazarus-linked” หรือ “OFAC-sanctioned” — Arkham มักจะแสดงเสมอ บัญชีฟรีก็เพียงพอ

- (2 นาที) ตัดสินใจ เขียวสองในสาม (AMLBot, Etherscan, Arkham) และธุรกรรมค่อนข้างปลอดภัย แดงเดียวและธุรกรรมไม่ปลอดภัย ไม่มีตัวเลือกที่สี่

การทำงานสิบนาทีเพื่อหลีกเลี่ยงการมี $10,000 ถูกอายัดเป็นเวลาหกเดือนคือ ROI ที่ดีที่สุดในด้านความปลอดภัย crypto ส่วนบุคคล ผู้ใช้ส่วนใหญ่จะไม่ทำสิ่งนี้จนกว่าจะถูกอายัดครั้งเดียว เป็นข้อยกเว้น

สิ่งที่ต้องทำก่อนที่ USDT ของคุณจะถูกอายัด

หากคุณเคยได้รับการโอนเงินที่ติดตามย้อนกลับ แม้แต่สี่หรือห้า hop ไปยัง mixer หรือที่อยู่ที่ถูกคว่ำบาตร stablecoin ของคุณมีความเสี่ยงที่จะถูกอายัดโดยผู้ออก (Tether หรือ Circle) โดยไม่มีการเตือน เพียง Tether เพียงอย่างเดียวได้อายัด มากกว่า 3.3 พันล้านดอลลาร์ใน 7,268 ที่อยู่ และอัตราการปลดอายัดเฉลี่ยต่ำกว่า 7% การป้องกันคือกลยุทธ์ที่สมจริงเดียว

รายการตรวจสอบก่อนการอายัด 5 รายการ:

- รันการตรวจสอบ AML ด้วยตนเองข้างต้น ในวอลเล็ตที่รับทุกอันสำหรับการโอนเงินที่เกิน $1,000 บันทึกรายงานที่มีการประทับเวลา

- หลีกเลี่ยงการรับโดยตรงจากแพลตฟอร์ม P2P ที่มี KYC อ่อนแอ เมื่อเป็นไปได้ — รับไปยังวอลเล็ตกลางที่คุณควบคุม ถือไว้ 24 ชั่วโมง จากนั้นย้าย

- อย่ารับ USDT/USDC จาก output ของ CoinJoin หรือ mixer ไม่ว่าผู้ส่งทันทีจะดูสะอาดเพียงใด ตรรกะการอายัดเป็นแบบเรียกซ้ำ — Tether สามารถดำเนินการกับเงินที่มีประวัติ mixer หลาย hop ย้อนกลับได้

- เก็บวอลเล็ต “ออม” แยกต่างหาก ที่รับจาก exchange แบบรวมศูนย์ขนาดใหญ่เท่านั้น เหรียญของวอลเล็ตนี้ไม่ควรสัมผัส P2P, mixer หรือคู่สัญญาที่คุณไม่ไว้วางใจอย่างเต็มที่

- หากคุณต้องยอมรับการโอนที่มีความเสี่ยงสูงกว่า ลดขนาดลง การสูญเสีย $200 จากการอายัดสามารถกู้คืนได้ การสูญเสีย $20,000 เปลี่ยนปีของคุณ

Hardware wallet ไม่ช่วยต่อต้านการอายัด การอายัดเกิดขึ้นที่ระดับ smart-contract ในด้านของผู้ออก stablecoin ไม่ใช่ที่วอลเล็ตของคุณ สินทรัพย์หายไปจากที่อยู่ของคุณไม่ว่าคีย์ของคุณจะอยู่บน Ledger, Trezor หรือในการสำรองข้อมูลกระดาษ ดู การเปรียบเทียบ hardware wallet ของเราสำหรับภาพความปลอดภัยที่กว้างขึ้น แต่เข้าใจ: ความปลอดภัย การจัดเก็บ และความปลอดภัย การไหล เป็นปัญหาที่แตกต่างกัน

เหยื่อสามารถทำอะไรได้จริง (และอะไรไม่ได้ผล)

หากคุณถูกอายัด หลอก หรือแฮกแล้ว ตัวเลือกที่ตรงไปตรงมามีจำกัด

สิ่งที่ได้ผล (บางครั้ง):

- รายงานไปยัง IC3.gov ทันทีหากคุณอยู่ในหรือทำธุรกรรมจากสหรัฐฯ FBI ไม่ส่งคืนเงิน แต่รายงานจะเข้าสู่ฐานข้อมูลที่กระตุ้นการอายัดระดับ exchange ic3.gov

- ส่งเคล็ดลับให้ Chainalysis ผ่านแบบฟอร์มสาธารณะของพวกเขาสำหรับเหตุการณ์ใหญ่ พวกเขายืนยันความร่วมมือในอุตสาหกรรมเกี่ยวกับ Bybit รวมถึงข้อมูลสายเคล็ดลับโดยตรง

- ยื่นรายงานตำรวจในท้องถิ่น สำหรับบันทึกอย่างเป็นทางการ แม้ว่าตำรวจในท้องถิ่นจะไม่สามารถดำเนินการได้ ประกัน คดีแพ่ง และการเรียกร้องการขาดทุนทางภาษีต่างต้องการหมายเลขรายงาน

- ติดต่อ exchange ที่เห็นเงินที่ถูกขโมยล่าสุด มุ่งหน้าไป หากเงินของคุณเข้าสู่ exchange ที่มีการกำกับดูแลด้วยทีมตรวจสอบที่ทำงานได้ (Binance, Coinbase, Kraken) บางครั้งพวกเขาสามารถอายัดที่ฝั่งของพวกเขาด้วยรายงานที่น่าเชื่อถือ พวกเขาจะไม่ดำเนินการกับการร้องเรียนที่ไม่เฉพาะเจาะจง

สิ่งที่ไม่ได้ผล:

- บริการ “การกู้คืน crypto” ที่ติดต่อคุณบน Twitter/Telegram โดยเสนอที่จะกู้คืนเงินของคุณด้วยค่าธรรมเนียมล่วงหน้า เศรษฐกิจการกู้คืนการหลอกลวงที่ตามทุกการแฮกเองเป็นการหลอกลวง งานกู้คืนที่ถูกกฎหมายเกิดขึ้นผ่านการบังคับใช้กฎหมายและทีมตรวจสอบของ exchange ไม่ใช่การชักชวนทาง DM

- ขอให้แฮกเกอร์คืนเงิน Lazarus ไม่เคยคืนเงิน กลุ่มอื่นๆ ทำเป็นครั้งคราว (กรณี “white hat” ของ Poly Network ปี 2021 เป็นข้อยกเว้นที่มีชื่อเสียง) แต่เป็นผลลัพธ์หนึ่งในพัน

- คำสั่งศาลต่อวอลเล็ตที่ไม่รู้จัก ศาลสามารถออกคำสั่งอายัดต่อบุคคลและ exchange ที่ระบุชื่อได้ ไม่ใช่ที่อยู่นิรนาม พวกเขาจะมีประโยชน์เฉพาะหลังจากเงินเข้าสู่สถานที่ที่อยู่ในความดูแล

ความจริงที่ยากกว่า: จาก 1.5 พันล้านดอลลาร์ที่ถูกขโมยจาก Bybit เพดานการกู้คืนที่สมจริง — ระหว่างการอายัดระดับ exchange โปรแกรมรางวัล และการยึดของผู้บังคับใช้กฎหมาย — น่าจะต่ำกว่า $100M เพดานรางวัล $140M แสดงถึง 10% ของสิ่งที่กู้คืนได้จริง ดังนั้นในวิถีโคจรปัจจุบัน การจ่ายรางวัลจริงจะต่ำกว่าตัวเลขในหัวข้อข่าวมากเช่นกัน ส่วนที่เหลือกำลังถูกถือ ผสม และค่อยๆ ถอนออกในช่วงหลายปี ฉันตรวจสอบตัวติดตามการรับรองล่าสุดก่อนเผยแพร่ — ช่องว่างระหว่าง “ที่ให้คำมั่นในหัวข้อข่าว” และ “ที่ถูกอายัดจริง” กว้างขึ้นทุกไตรมาส การป้องกันซื้อได้มากกว่าการกู้คืนอย่างมหาศาล

เรียนรู้ต่อไป

- เครื่องมือติดตาม Blockchain 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT ถูกอายัดโดย Tether: คู่มือการกู้คืนแบบสมบูรณ์

- เหตุใด Crypto ของคุณถูกอายัด: อธิบายการดริฟท์คะแนน AML

- Hardware Wallet 2026: Trezor vs Ledger vs SafePal vs Tangem

- Stablecoin แบบรวมศูนย์ 2026: USDT vs USDC vs DAI vs USDS

- Crypto Wallet 2026: Hot vs Cold vs Multi-sig — คู่มือสมบูรณ์

- วิธีการตรวจจับและหลีกเลี่ยงการหลอกลวง Crypto 2026

คำถามที่พบบ่อย

crypto ที่ถูกขโมยสามารถติดตามได้จริงหรือไม่หากผ่าน mixer?

บางส่วน Mixer เช่น Tornado Cash ผสมเงินจากผู้ใช้หลายคนในมูลค่าเดียวกัน ดังนั้นการเชื่อมโยง on-chain โดยตรงจะแตก แต่นักวิเคราะห์ใช้การวิเคราะห์เวลา การวิเคราะห์รูปแบบการถอน และพฤติกรรมหลัง mixer เพื่อกำหนดคะแนนความน่าจะเป็น การดำเนินการ mixing ที่มีทักษะสามารถลดความสามารถในการติดตามต่ำกว่าความเชื่อมั่น 50% การดำเนินการที่หละหลวมยังคงสูงกว่า 80% การกระโดดข้าม chain ผ่าน bridge ที่ไม่มี KYC (THORChain, Chainflip) ปัจจุบันทำลายการติดตามได้น่าเชื่อถือกว่า mixer

เหตุใด 88% ที่ติดตามได้จึงลดลงเหลือ 68.57% ในเพียงหนึ่งปีสำหรับ Bybit?

การติดตามเป็นเกมความเชื่อมั่น ไม่ใช่ไบนารี นักวิเคราะห์กำหนดระดับความเชื่อมั่นให้แต่ละขั้นตอนในเส้นทางของเงินทุน เมื่อเงินผ่าน mixer และ bridge มากขึ้น ความเชื่อมั่นของแต่ละลิงก์จะลดลง หลังจาก hop เพียงพอ ความเชื่อมั่นจะลดลงต่ำกว่าเกณฑ์ที่ผู้สืบสวนเผยแพร่ — โดยทั่วไปประมาณ 70-80% เงินไม่ได้หายไป แต่ความแน่นอนเชิงวิเคราะห์เกี่ยวกับว่ามันไปไหนหายไป

การใช้ AMLBot หรือ Etherscan ถูกกฎหมายในประเทศของฉันหรือไม่?

การอ่าน blockchain สาธารณะถูกกฎหมายทุกที่ — นั่นคือพื้นฐานทั้งหมดของบัญชีแยกประเภทสาธารณะ การใช้บริการให้คะแนน AML ถูกกฎหมายในทุกเขตอำนาจศาลใหญ่ คำถามทางกฎหมายเกิดขึ้นเกี่ยวกับการใช้ mixer (ผิดกฎหมายในบางเขตอำนาจศาลเมื่อออกแบบมาเพื่อซ่อนรายได้จากอาชญากรรม) และเกี่ยวกับการใช้เครื่องมือนิติเวชเพื่อสอดส่องผู้อื่นโดยไม่ยินยอม (ควบคุมภายใต้กฎหมายคุ้มครองข้อมูลเช่น GDPR สำหรับผู้อยู่อาศัยใน EU) การอ่านที่อยู่ของคู่สัญญาของคุณเองก่อนทำธุรกรรมเป็นสิ่งที่ถูกกฎหมายอย่างชัดเจน

Hardware wallet ป้องกันการโจมตีประเภทนี้หรือไม่?

ต่อต้านการขโมยคีย์ส่วนตัว ใช่ — นั่นคืองานของพวกเขา ต่อต้านการจัดการ UI เช่นการโจมตี Safe{Wallet} ไม่ คีย์ของผู้ลงนาม Bybit ไม่เคยถูกบุกรุก; front-end โกหกพวกเขาเกี่ยวกับสิ่งที่พวกเขากำลังลงนาม การป้องกันการโจมตี UI คือ “การหลีกเลี่ยงการลงนามแบบตาบอด” — การใช้เฟิร์มแวร์วอลเล็ตที่ถอดรหัสและแสดงรายละเอียดธุรกรรมจริงบนหน้าจออุปกรณ์ โดยอิสระจาก UI ของคอมพิวเตอร์โฮสต์ อุปกรณ์ Ledger ใหม่ๆ Keystone Pro และ GridPlus Lattice รองรับสิ่งนี้สำหรับธุรกรรมหลายประเภท

หากฉันเป็นผู้ใช้รายเล็ก ฉันมีความเสี่ยงจาก Lazarus จริงๆ หรือไม่?

ไม่โดยตรง Lazarus กำหนดเป้าหมาย exchange โปรโตคอลขนาดใหญ่ และผู้ให้บริการโครงสร้างพื้นฐาน ไม่ใช่วอลเล็ตรายบุคคลต่ำกว่า $1M ความเสี่ยงสำหรับผู้ใช้รายเล็กคือการปนเปื้อนปลายน้ำ — รับเงินที่ หลายครั้ง hop ย้อนกลับ มีต้นกำเนิดจากวอลเล็ตที่เชื่อมโยงกับ Lazarus นั่นคือวิธีที่การชำระเงินฟรีแลนซ์ $5,000 กลายเป็นยอด USDT ที่อายัด $5,000 พร้อมกระบวนการกู้คืนหกเดือน การตรวจสอบ AML ด้วยตนเองจัดการกับความเสี่ยงนี้อย่างแม่นยำ

บทสรุป

การแฮก Bybit ไม่ใช่ความผิดปกติ — เป็นการทำซ้ำ Lazarus ได้รัน playbook เดียวกันผ่านการโจรกรรมใหญ่ที่ได้รับการยืนยันหกครั้งและกำลังนับ และ playbook ใช้งานได้เพราะผู้ป้องกันส่วนใหญ่ไม่อ่านธุรกรรม Blockchain เป็นสาธารณะ เครื่องมือส่วนใหญ่เป็นฟรี และสิบนาทีของการสืบสวนก่อนการโอนเงินถูกกว่าหกเดือนของการรอให้วอลเล็ตที่ถูกอายัดถูกล้าง ส่วนที่ยากที่สุดไม่ใช่การรู้หนังสือทางเทคนิค มันคือวินัยที่จะทำจริง

หากคุณนำสิ่งหนึ่งจากบทความนี้ ทำให้เป็นเวิร์กโฟลว์การตรวจสอบ AML ด้วยตนเอง ห้าขั้นตอน สิบนาที และคุณจะเตรียมพร้อมดีกว่าผู้คนที่สูญเสีย 1.5 พันล้านดอลลาร์เมื่อเดือนกุมภาพันธ์ที่ผ่านมา

ข้อจำกัดความรับผิดชอบ: บทความนี้มีไว้เพื่อวัตถุประสงค์ทางการศึกษาเท่านั้นและไม่ถือเป็นคำแนะนำทางการเงิน กฎหมาย หรือการลงทุน นิติเวช Blockchain เป็นสาขาที่พัฒนาอย่างรวดเร็ว เครื่องมือ เทคนิค และความเสี่ยงของคู่สัญญาเปลี่ยนแปลงอย่างรวดเร็ว ดำเนินการ due diligence ของคุณเองและปรึกษาผู้เชี่ยวชาญที่ได้รับใบอนุญาตเสมอเพื่อขอคำแนะนำเฉพาะสำหรับสถานการณ์ของคุณ ตัวอย่างอ้างอิงเหตุการณ์ที่รายงานสาธารณะ ChainGain ไม่มีความเกี่ยวข้องกับ exchange โปรโตคอล หรือผู้ปฏิบัติการคุกคามที่กล่าวถึง