オンチェーンハック・フォレンジック: $1B+の強盗事件を読み解く (Bybit ケーススタディ 2025)

Table of Contents

アフィリエイト開示: ChainGain は本記事で言及されているセキュリティツールへのリンクから少額の手数料を得る場合があります。読者に追加コストは発生せず、推奨ツールの選定にも影響しません。本記事で議論されている取引所、ミキサー、ハッカーグループとは一切の関係を持ちません。

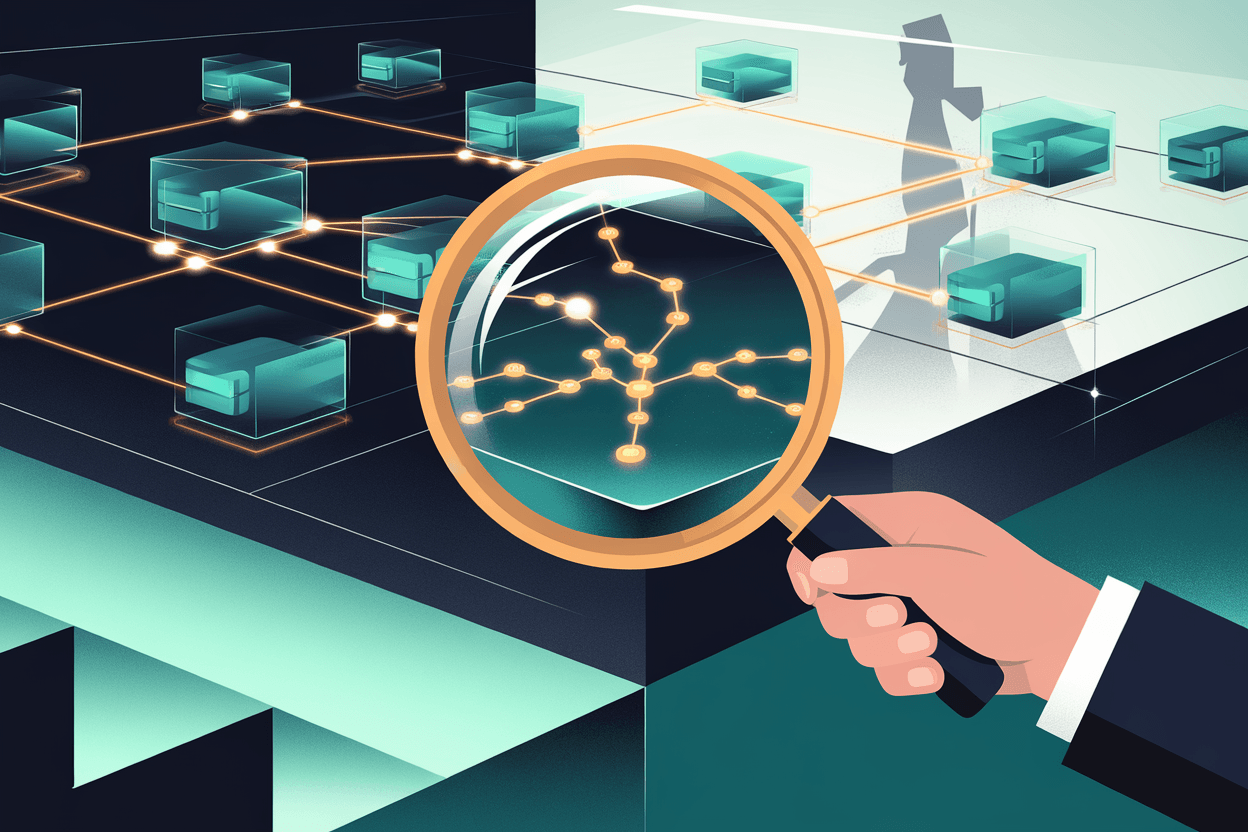

北朝鮮の Lazarus Group が 2025年2月21日に Bybit から $1.5B を持ち去ったとき、ほとんどの報道は見出しで止まりました。しかし資金は消えていません — それは何千ものウォレットを横切り、ミキサーを通り、チェーンを越えて移動し、1年後にも わずか 3.84% しか凍結されていない のです。良いニュース: すべてのホップ(hop)は公開台帳上にあります。さらに良いニュース: 自分の大口送金を行う前に、無料ツールで約10分でこれを自分自身で読み解くことができます。

このガイドは他の Bybit 振り返り記事がやらないことをします: 個人読者を実際の Etherscan の痕跡へ案内し、リテールユーザーが負担できる4つのフォレンジックツールを名指しし、送金前 AML チェックリストを提供します — このリストを Bybit の署名者が使っていれば、史上最大の暗号資産強盗を防げたかもしれません。

本記事の内容:

2025年2月21日に何が起きたか

Bybit ハックはスマートコントラクトの脆弱性ではありませんでした。これは フロントエンドのサプライチェーン攻撃 でした — つまり攻撃者は資金を保持するスマートコントラクトではなく、署名者がやり取りするユーザー向けソフトウェア(ウェブサイト/アプリ)を侵害したのです。標的は、Bybit が Ethereum コールドウォレット財務を管理するために使用していたマルチシグサービス Safe{Wallet} でした。その2日前の 2025年2月19日 15:29:25 UTC、Lazarus Group のオペレーターが app.safe.global の Safe{Wallet} アプリに悪意ある JavaScript を注入しました。さらにその2日後、Bybit の署名者が日常的なコールドからウォーム ウォレットへの送金だと思って承認したとき、改ざんされたフロントエンドが密かに送信先アドレスを書き換えました。フォレンジック企業 Sygnia は JS 注入ベクトルを確認し、FBI のインターネット犯罪苦情センター(IC3) は2025年2月26日に この強盗を北朝鮮に正式に帰属 させました。

署名者が画面で実際に見たものは通常の Safe トランザクションのように見えました。マルチシグが実際に署名したのは、Bybit のコールドウォレットの制御を攻撃者が支配するアドレスへ引き渡すコントラクトアップグレードでした。401,000 ETH — 当時の価格でおよそ $1.5B 相当 — が単一のトランザクションで Bybit から流出しました。SlowMist のリバースエンジニアリング は、悪意あるスクリプトを Bybit 側の脆弱性ではなく、侵害された Safe 開発者のマシンまでさかのぼって追跡しました。教訓は不快なものです: コールドストレージは鍵を守ったが、ユーザーインターフェースが人間の署名者に嘘をついた、ということです。

| 項目 | 詳細 | 出典 |

|---|---|---|

| ハック日 | 2025-02-21 (盗難); 2025-02-19 15:29:25 UTC (Safe JS 改ざん) | Sygnia, IC3 |

| 盗難額 | ~401,000 ETH ≈ ハック時の価格で $1.5B | Chainalysis |

| 攻撃ベクトル | Safe{Wallet} フロントエンド JavaScript 注入(サプライチェーン) | Sygnia, SlowMist |

| 帰属 | 北朝鮮 / Lazarus Group / TraderTraitor クラスター | FBI IC3 PSA 250226 |

| 提示された懸賞金 | $140M (回収資金の10%) | Bybit “LazarusBounty” |

| 2026年2月までに凍結 | 3.84% (~$57M) | BlockEden 1年振り返り |

| 2026年2月時点で追跡可能 | 68.57% (1週目の88%から低下) | BlockEden, Bybit 公式 |

| “闇に消えた” | 27.59% — ミキサーやコールドウォレットへ消失 | BlockEden |

最終行が重要です。Bybit が初週に資金の88%が「追跡可能」だと発表したとき、Crypto Twitter は祝賀しました。12ヶ月後、戦利品の4分の1以上が回収不能 — ブロックチェーンが忘れたからではなく、ミキシングとクロスチェーンホッピングが最終的に分析的なリンクを断ち切るからです。追跡には賞味期限があり、Lazarus は誰よりもそれを熟知しています。

Lazarus が用いた3段階の資金洗浄プレイブック

大半のリテールユーザーがハックについて読む頃には、資金はすでに動いています。Lazarus は注目に値するほど一貫した3段階のプレイブックを実行しており、これは TRM Labs と Chainalysis の両者により Bybit、Atomic Wallet、DMM Bitcoin の各強盗事件で文書化されています。これを理解することが、トランザクションを読むことと戦略を読むことの差です。

フェーズ1: 変換と分散(0-72時間)

強盗後の最初の動きは常に同じです: 凍結可能なものを凍結不可能なものに変換することです。ERC-20 ステーブルコイン(USDT、USDC)は数時間以内にネイティブ ETH へスワップされます。Tether と Circle はステーブルコインアドレスをブラックリスト化できるが、誰も ETH そのものをブラックリスト化できないからです。Bybit から流出した 401,000 ETH はほぼ即座に約 50 のサブウォレット に分割され、それぞれが 5,000-10,000 ETH を保有しました。これが分散です: 1つのウォレットが追跡されても、戦利品のごく一部しか焼失しません。

分散パターンは、ブロックチェーンアナリストが 「peel chain(剥離チェーン)」 と呼ぶものです — 各ホップで大きな金額が、ほぼ等しいサイズの小さなチャンクに剥がされ、残額が次のアドレスへ転送されます。剥離チェーンとは、大きな入力が繰り返し1つの小さく剥がされた出力と1つのより大きな転送される残額に分割され、何百ものウォレットにまたがる分岐ツリーを形成するトランザクションパターンです。 Etherscan ではクリスマスツリーのように見えます: 1つの入力、各ノードに2つまたは3つの出力、1つの出力が他より大幅に大きい。小さなチャンクはフェーズ2へ進み、より大きな残額は待機します。

フェーズ2: ミキシングとクロスチェーン難読化(3-90日目)

資金が分散されたら、Lazarus はミキシングを行います。歴史的にはそれは Tornado Cash を意味しましたが、米財務省は 2025年3月21日に Tornado Cash を制裁解除 しました — Bybit ハックの3週間後 — そして Roman Storm は 2025年8月6日に部分的有罪評決 を受けました — 無認可送金業務の共謀で有罪、陪審はマネーロンダリングと制裁違反の罪状で評決不能 — がプロトコル自体は使用可能なままです。Lazarus はまた Wasabi Wallet (CoinJoin) も経由しました — CoinJoin とは、観察者が個々の送信者を受信者に対応付けられないように複数ユーザーのトランザクションを単一バッチに結合する Bitcoin ミキシング技法です — さらに CryptoMixer とプライバシーロールアップ Railgun も使用しました。

追跡がより困難なパターンはクロスチェーンホッピングです。Bybit の盗難 ETH は THORChain と Chainflip 経由で Bitcoin に渡りました — どちらも KYC のない分散型スワッププロトコルです。資金が Bitcoin に達すると、痕跡は再び Lazarus 好みの「剥離チェーン」パターンと交差し、今度は TRM Labs が特定した 6,954 の異なる BTC アドレス へ扇状に広がります。各クロスチェーンホップは分析的ノイズを増やし、3ホップ後には Chainalysis の クラスタリングモデル でさえ — 共有された支出パターンに基づき同一エンティティが管理する可能性が高い複数アドレスをグループ化するアルゴリズム — 低信頼度の帰属を出し始めます。

フェーズ3: 待ちのゲーム(6ヶ月以降)

Lazarus は素早く現金化しません。2022年 Ronin Bridge ハック($625M)の資金は2024年にもまだ動かされていました。パターンとしては、ニュースサイクルが終わるのを待ち、取引所のコンプライアンスチームが焦点を移すのを待ち、その後監視の弱い管轄区域の OTC デスクを通じて変換するというものです。12ヶ月時点で、Bybit 戦利品の推定 27.59% は、Chainalysis、TRM、Elliptic がもはや高信頼でリンクを維持できないウォレットへ移動していました。これはチェーンが忘れたという意味ではなく — 分析的信頼度が、調査機関が公表する閾値を下回ったという意味です。

Etherscan で盗難資金トランザクションを読む: 5ステップウォークスルー

これは他のあらゆる Bybit 振り返り記事がスキップするセクションです。Lazarus の最初の3ホップを追うのに $50,000 の Chainalysis Reactor の席は不要です — Etherscan と10分があれば足ります。元の Bybit ホットウォレット排出トランザクションを選び(Etherscan で「Bybit exploit」を検索するとラベル付きクラスターが現れる)、そこを歩いてください。私はこのガイドを起草中に Bybit エクスプロイタークラスターでまさにこの手順を実行し、約8分で1つの分散ブランチを完全にマッピングしました — 以下があなたが目にすることそのものです。

| ステップ | すること | 探すもの |

|---|---|---|

| 1 | Etherscan でソース tx ハッシュを開く | 「From」アドレス(被害者)と「To」アドレス(攻撃者)。Etherscan がいずれかを「Bybit Exploiter」または「DPRK Lazarus」とタグしていれば、クラスタリングアナリストが既に帰属作業を済ませています。 |

| 2 | 「To」アドレスをクリックし、Internal Txns タブに切り替え | 内部トランザクションはコントラクトトリガーの動きを示します。Bybit ハックは悪意あるアップグレードコントラクト経由で ETH を送出した — 内部 txn は表面の転送が隠す実際の資産経路を明らかにします。 |

| 3 | 送信 txn を金額の降順でソート | 「剥離チェーン」のシグネチャ: 1〜2件の大きな出力(残額)と多数の均一な小さな出力(分散)。数分以内に同サイズの30件以上の出力が見えれば、Lazarus の分散フェーズを見ているということです。 |

| 4 | 均一サイズの子ウォレットを任意に選び、その送信 txn にクリックスルー | クロスチェーンブリッジ(THORChain、Chainflip、deBridge)は既知のブリッジコントラクトアドレスへの転送として現れます。Etherscan は主要ブリッジを自動的にラベル付けします — 資金がブリッジコントラクトへ入るのが見えれば、次のホップは別のチェーン上です。 |

| 5 | 「Note Address」機能で見つけたものをラベル付けする | 無料の Etherscan アカウントは最大1,000のアドレスラベルを保存できます。追跡しながら各分岐をラベル付けしてください(「分散 #1」「BTC ブリッジ」「ミキサー入金」)。3ホップ後には1つの分岐の個人マップが手に入ります — プロアナリストと同じワークフローです。 |

必ず行き止まりに突き当たります。3ホップ目か4ホップ目あたりで、痕跡は CoinJoin ミキサー(50人以上のユーザーの資金が混合される場所)か、公開可観測性が限られたクロスチェーンブリッジに入ります。それが追跡をやめ、以下に説明する AML ツールワークフローを開始する瞬間です — 質問が「これはどこに行ったか?」から「私が受け取ろうとしているウォレットは汚染されているか?」へ変わるからです。

個人向けの最良のオンチェーンフォレンジックツール4選

ほとんどのブロックチェーン追跡記事はリテールユーザーには手の届かないエンタープライズプラットフォーム — Chainalysis Reactor、TRM、Elliptic — を取り上げます。ここでは個人の ChainGain 読者が実際に使えるものを、アクセス容易性順に並べます。それぞれの無料枠で本記事のすべてを実行できます。私はこのセクションを書く際に、4ツールすべてを Bybit エクスプロイタークラスターに対してテストしました: Etherscan と Arkham は数秒でラベル付き・ナビゲート可能な結果を生成、AMLBot は30秒以内に高リスクフラグを返却、Breadcrumbs の無料グラフは料金ゲート前に分散ホップのうち3つを表示しました。

| ツール | 無料枠 | 有料枠 | 最適な用途 | 制限 |

|---|---|---|---|---|

| Etherscan (とチェーン別エクスプローラー: BscScan、Solscan、Tronscan) | あり — フル読み取りアクセス、保存アドレスラベル1,000件 | 無料 API 枠; 高レート制限なら ~$200/月(Growth プラン) | 段階的な手動追跡; トランザクションが実際にどう流れるかを自分自身に教えること | クラスタリングなし、コミュニティ投稿以外のエンティティラベルなし、クロスチェーンビューなし |

| Arkham Intelligence | あり — エンティティ検索、ウォレットラベル、公開ダッシュボード | Ultimate プラン ~$0/月 + 懸賞金報酬(モデルは「情報への謝礼」) | 逆引き(「このウォレットは誰のものか?」)、エンティティ追跡、メンプール監視 | カバレッジは米/EU の大手エンティティに偏重; 小規模ウォレットは未ラベルが多い |

| Breadcrumbs | 限定的な無料グラフ表示 | 個人調査者プランで月 約 $49(登録時に確認 — 価格変動あり) | ホップ間の資金フローのビジュアルグラフ; 単一アドレスの AML リスクスコア | 価格は常に公開されているわけではない; 直接確認すること。Chainalysis よりエンティティカバレッジは劣る |

| AMLBot | 登録ごとに無料アドレスチェック3回 | 1チェックあたり数セントから従量制; 法人向けサブスク層あり | 受領前 AML スコアチェック(「このウォレットが汚染された USDT を私に送ろうとしているか?」) | スコアはヒューリスティックであり保証ではない; 「緑」のウォレットも後に再分類されうる |

正直な評価: Etherscan と AMLBot で個人ユースケースの90%は十分 です。Etherscan はオンチェーンで何が起きたかを理解するために使い、AMLBot は $1,000 を超える送金前にカウンターパーティが既知のクラスターでタグされていないか確認するために使います。Arkham はウォレットが 誰 のものかを特定する必要があるときに有用になります。Breadcrumbs は月に複数の調査を行う場合のみ料金を払う価値があります。これらのいずれも機関級の帰属は提供しません — それには Chainalysis Reactor (エンタープライズ専用、契約価格は通常年 $50K+)または TRM (同様)が必要です。

機関級ティアの詳細比較については、ブロックチェーン追跡ツールガイド — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM をご覧ください。

Lazarus Group の確認済み暗号強盗 2017→2025

Bybit は Lazarus 初の $100M+ 取引所ハックではなく — そしてほぼ確実に最後でもありません。同じプレイブック(剥離チェーン → ミキサー → クロスチェーン → 待機)が確認されたあらゆる攻撃に現れるため、強盗を文脈に置くことは重要です。FBI は以下の6件を北朝鮮の国家アクターに公式帰属させました:

- 2022年3月 — Ronin Bridge: $625M。Lazarus は Axie Infinity ブリッジの9つのバリデータノードのうち5つを侵害しました。Elliptic の追跡 は資金が数週間以内に Tornado Cash を通過したことを記録しています。

- 2023年6月 — Atomic Wallet: ~$100M。マルウェアキャンペーンを通じて非カストディアル Atomic Wallet のユーザーを標的にしました。Lazarus への帰属は Elliptic によって発表され、後の攻撃で使われたのと同じ TraderTraitor クラスターを通じて資金を追跡する独立したオンチェーン分析によって裏付けられました。

- 2023年9月 — Stake.com: $41M。暗号資産カジノでのホットウォレット侵害。FBI プレスリリース は強盗を TraderTraitor / Lazarus に帰属させました。

- 2024年5月 — DMM Bitcoin: $305M。日本の取引所から単一トランザクションで 4,502.9 BTC が盗難; DMM Bitcoin は2024年後半に閉鎖を発表しました。

- 2024年7月 — WazirX: ~$235M。インド取引所の Ethereum マルチシグが、後の Bybit 攻撃と強く類似するパターンで吸い上げられました。Lazarus の関与は複数のアナリストにより確認されました。

- 2025年2月 — Bybit: $1.5B。記録上最大の暗号強盗。

合算すると: これら6件だけで確認済み Lazarus の盗難額は $2.8B 超 となり、より小規模な攻撃と2017-2021年を含めると、業界推計で公的に Lazarus に帰属された暗号資産盗難総額は $5B の大台を超えます。同一アクターを年単位で追跡することが、アナリストがウォレットをクラスタリングできる理由です — Lazarus のパターンとインフラ再利用は、調査機関への最大の贈り物です。

大口送金前の10分間 AML セルフチェック

これらのツールを使うために強盗を追跡している必要はありません。日常のユースケースは、これから大口送金を受け取る相手のウォレットをチェックすることです — 例えば Binance の P2P セラーや、USDT で支払うフリーランスのクライアント。履歴に汚れた資金の痕跡があるウォレットは、下流で あなたの ウォレットがフラグされる原因になります。私は個人的に $500 を超える P2P 送金を受け取る前にこの正確な10分ワークフローを実行しており、過去1年でソースアドレスが直前5ホップでミキサー露出を示したため3件の取引から手を引きました。AML ドリフトのメカニズムは あなたの暗号が凍結された理由 ガイドで取り上げています。

10分ワークフロー:

- (1分) カウンターパーティの入金アドレスを取得。 拒否されればそれ自体がレッドフラグ — オファーを撤回してください。

- (3分) アドレスを AMLBot に通す。 30/100 を超えるスコア(レッドゾーン)はストップ。30未満でもミキサー/制裁エンティティ露出がフラグされていれば同じくストップ。本当にクリーンなウォレットは高リスクソースフラグゼロで「低リスク」を示します。

- (2分) Etherscan でアドレスを開く。 受信履歴を見る。ラベル付きミキサー(Tornado Cash、Wasabi)からの最近の受信、または既知の詐欺としてタグされたアドレスから? ストップ。主要取引所(Coinbase、Binance、Kraken)からのみの受信? 概ね問題なし。

- (2分) Arkham でクロスチェック。 アドレスに「個人ウォレット」以外のエンティティラベルがあれば — 例えば「Lazarus 関連」や「OFAC 制裁」 — Arkham はほぼ確実にそれを表示します。無料アカウントで十分です。

- (2分) 決断する。 3つのうち2つが緑(AMLBot、Etherscan、Arkham)なら取引は合理的に安全。1つでも赤なら取引は安全ではない。第4の選択肢はありません。

$10,000 を6ヶ月凍結されないために10分の作業 — 個人の暗号セキュリティで最高の ROI です。ほとんどのユーザーは一度凍結されるまでこれをしません。例外になってください。

USDT が凍結される前にすべきこと

4〜5ホップさかのぼってミキサーや制裁アドレスにつながる送金を受けたことがあるなら、ステーブルコインは発行者(Tether または Circle)により予告なく凍結されるリスクにさらされています。Tether 単独で 7,268 アドレスにわたり $3.3B 超を凍結 しており、平均凍結解除率は7%未満です。予防が唯一の現実的戦略です。

5項目の凍結前チェックリスト:

- 上記の AML セルフチェックを実行 $1,000 を超える送金のすべての受領ウォレットで。タイムスタンプ付きレポートを保存してください。

- 可能な限り KYC が弱い P2P プラットフォームから直接受け取らない — 自分が管理する中間ウォレットへ受領し、24時間保持してから移動。

- CoinJoin やミキサー出力からの USDT/USDC を絶対に受け取らない、直前の送信者がどれほどクリーンに見えても。凍結ロジックは再帰的です — Tether は数ホップさかのぼったミキサー履歴のある資金に対して措置を取れます。

- 主要中央集権取引所からのみ受け取る別の「貯蓄」ウォレットを保持。このウォレットのコインは P2P、ミキサー、完全には信頼できないカウンターパーティに決して触れさせないこと。

- 高リスクの送金を受け入れる必要があるなら、サイズを小さくする。$200 を凍結で失うのは回復可能。$20,000 を失うのは1年を変えます。

ハードウェアウォレットは凍結に対しては助けになりません。凍結はあなたのウォレット側ではなく、ステーブルコイン発行者側のスマートコントラクトレベルで起きます。鍵が Ledger にあろうと、Trezor にあろうと、紙のバックアップにあろうと、資産はあなたのアドレスから消えます。広範なセキュリティ像については ハードウェアウォレット比較 をご覧ください、ただし理解してください: 保管 セキュリティと フロー セキュリティは別の問題です。

被害者が実際にできること(そしてできないこと)

すでに凍結、詐欺、ハック被害に遭っているなら、誠実な選択肢は限られています。

機能すること(時々):

- 米国にいる、または米国から取引している場合は IC3.gov に直ちに報告。FBI は資金を返金しませんが、報告は取引所レベルの凍結をトリガーするデータベースに入ります。ic3.gov。

- 大規模事件には Chainalysis に通報を提出 公開フォーム経由で。Bybit に関する業界協力には直接の通報ライン入力が含まれていたと彼らは確認しています。

- 地元で警察報告書を提出 公式記録のため、地元警察が動けなくても。保険、民事訴訟、税務上の損失申告には報告番号が必要です。

- 盗難資金が最後に向かった取引所に連絡。資金が機能しているコンプライアンスチームを持つ規制された取引所(Binance、Coinbase、Kraken)に入ったなら、信頼できる報告で先方が凍結することがあります。漠然とした苦情には動きません。

機能しないこと:

- Twitter/Telegram で前払いで資金を回復すると申し出る「暗号回復」サービス。あらゆるハック後に続く詐欺-回復経済そのものが詐欺です。正当な回復作業は DM の勧誘ではなく、法執行機関と取引所のコンプライアンスチームを通じて起こります。

- ハッカーに資金返却を依頼する。 Lazarus は資金を返却したことがありません。他のグループは時々返します(Poly Network「ホワイトハット」2021年案件が有名な例外)が、千に一つの結果です。

- 不明なウォレットに対する裁判所命令。 裁判所は匿名アドレスではなく、指名された個人と取引所に対して凍結命令を発出できます。資金がカストディの場へ入った後にのみ有用になります。

厳しい真実: Bybit から盗まれた $1.5B のうち、現実的な回収上限 — 取引所レベルの凍結、懸賞金プログラム、法執行機関の押収を合わせて — はおそらく $100M 未満です。$140M の懸賞金キャップは実際に回収された額の10%を表すため、現在の軌跡では実際の懸賞金支払いも見出しの数字よりはるかに低くなります。残りは保有され、ミキシングされ、何年もかけて徐々に現金化されています。公開前に最新の証明トラッカーを確認しました — 「見出しでの誓約」と「実際に凍結」のギャップは四半期ごとに広がっています。予防は回収よりはるかに多くを買います。

学び続ける

- Blockchain Tracking Tools 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT Frozen by Tether: Complete Recovery Guide

- Why Your Crypto Got Frozen: AML Score Drift Explained

- Hardware Wallet 2026: Trezor vs Ledger vs SafePal vs Tangem

- Centralized Stablecoins 2026: USDT vs USDC vs DAI vs USDS

- Crypto Wallet 2026: Hot vs Cold vs Multi-sig — Complete Guide

- How to Spot and Avoid Crypto Scams 2026

FAQ

盗まれた暗号資産がミキサーを通っても本当に追跡できるのか?

部分的には、はい。Tornado Cash のようなミキサーは多数のユーザーの資金を同じ単位で混合するため、直接的なオンチェーンリンクは切れます。しかしアナリストはタイミング分析、引き出しパターン分析、ミキシング後の振る舞いを使って確率スコアを割り当てます。熟練したミキシング作業は追跡可能性を50%信頼度未満に下げる可能性があり; ずさんなものは80%超に留まります。KYC のないブリッジ(THORChain、Chainflip)を通じたクロスチェーンホッピングは、現状ではミキサーよりも確実に追跡を断ちます。

Bybit の追跡可能88%が、わずか1年で68.57%に落ちたのはなぜか?

追跡は信頼度のゲームであり、二値ではありません。アナリストは資金経路の各ステップに信頼度レベルを割り当てます。資金がより多くのミキサーやブリッジを通るにつれ、各リンクの信頼度は下がります。十分なホップ後、信頼度は調査機関が公表する閾値 — 通常70-80%付近 — を下回ります。資金は消えていません; どこへ行ったかについての分析的確実性が消えたのです。

AMLBot や Etherscan を私の国で使うのは合法か?

公開ブロックチェーンを読むことはどこでも合法です — それが公開台帳の前提そのものです。AML スコアリングサービスを使うことは主要なすべての管轄区域で合法です。合法性に関する論点は、ミキサーの使用(犯罪収益を隠す目的で設計された場合、一部管轄では違法)と、同意なしに他者を監視するためにフォレンジックツールを使うこと(EU 居住者には GDPR のようなデータ保護法で規制される)の周辺で生じます。取引前に自分のカウンターパーティのアドレスを読むことは明確に合法です。

ハードウェアウォレットはこの種の攻撃から守ってくれるか?

秘密鍵の盗難に対しては、はい — それが彼らの仕事です。Safe{Wallet} 攻撃のような UI 操作に対しては、いいえ。Bybit の署名者の鍵は侵害されませんでした; フロントエンドが彼らに何に署名しているかについて嘘をつきました。UI 攻撃に対する防御は「ブラインドサイニング回避」 — ホストコンピュータの UI から独立してデバイス画面で実際のトランザクション詳細をデコードして表示するウォレットファームウェアを使うことです。新しい Ledger デバイス、Keystone Pro、GridPlus Lattice はこれを多くのトランザクション形式でサポートします。

私が小規模ユーザーなら、Lazarus からの本当にリスクがあるのか?

直接的にはありません。Lazarus は取引所、大規模プロトコル、インフラプロバイダを標的にし、$1M 未満の個人ウォレットは標的にしません。小規模ユーザーへのリスクは下流の汚染です — 数ホップ前に Lazarus 関連ウォレットから発した資金を受け取ること。それが $5,000 のフリーランス支払いが6ヶ月の回復プロセス付きで $5,000 の凍結 USDT 残高になる仕組みです。AML セルフチェックはまさにこのリスクに対処します。

結論

Bybit ハックは異常事態ではありません — それは反復です。Lazarus は確認済みの主要強盗6件以上で同じプレイブックを実行しており、プレイブックが機能するのはほとんどの防御者がトランザクションを読まないからです。ブロックチェーンは公開され、ツールはほぼ無料、送金前の10分の調査は凍結されたウォレットのクリアを6ヶ月待つよりずっと安価です。最も難しい部分は技術的識字能力ではありません。実際にそれをする規律です。

本記事から1つだけ持ち帰るなら、AML セルフチェックワークフローにしてください。5ステップ、10分、そして去年の2月に $1.5B を失った人々より準備が整います。

免責事項: 本記事は教育目的のみであり、金融、法律、投資のアドバイスを構成しません。ブロックチェーンフォレンジックは急速に進化する分野です; ツール、技法、カウンターパーティリスクは急速に変化します。常にご自身でデューデリジェンスを行い、状況に固有のアドバイスについては有資格の専門家に相談してください。例は公的に報告された出来事を参照しています; ChainGain は言及された取引所、プロトコル、脅威アクターと一切関係ありません。