Forensik Peretasan On-chain: Cara Membaca Pencurian $1M+ (Studi Kasus Bybit 2025)

Table of Contents

Pengungkapan afiliasi: ChainGain dapat memperoleh komisi kecil dari tautan ke alat keamanan yang disebutkan dalam artikel ini. Itu tidak membebankan biaya tambahan kepada Anda dan tidak pernah mengubah alat mana yang kami rekomendasikan. Kami tidak memiliki hubungan dengan bursa, mixer, atau kelompok peretas yang dibahas.

Ketika Lazarus Group Korea Utara membawa pergi $1,5 miliar dari Bybit pada 21 Februari 2025, sebagian besar laporan berhenti pada judul. Tetapi dana itu tidak hilang — mereka berpindah melalui ribuan dompet, melalui mixer, lintas chain, dan setahun kemudian, hanya 3,84% yang telah dibekukan. Kabar baiknya: setiap satu lompatan ada di buku besar publik. Kabar yang lebih baik: Anda dapat membacanya sendiri dengan alat gratis, dalam waktu sekitar sepuluh menit, sebelum mengirim transfer besar Anda sendiri.

Panduan ini melakukan apa yang tidak dilakukan retrospektif Bybit lainnya: ia memandu pembaca individu melalui jejak Etherscan yang sebenarnya, menyebutkan empat alat forensik yang dapat dijangkau pengguna ritel, dan memberi Anda daftar periksa AML pra-transfer yang — seandainya digunakan oleh penanda tangan Bybit — mungkin telah mencegah pencurian crypto terbesar dalam sejarah.

Dalam artikel ini:

- Apa yang terjadi pada 21 Februari 2025

- Playbook pencucian uang 3 fase yang digunakan Lazarus

- Membaca transaksi dana curian di Etherscan: panduan 5 langkah

- 4 alat forensik on-chain terbaik untuk individu

- Pencurian crypto Lazarus Group yang dikonfirmasi 2017→2025

- Self-check AML 10 menit sebelum transfer besar apa pun

- Apa yang harus dilakukan SEBELUM USDT Anda dibekukan

- Apa yang sebenarnya dapat dilakukan korban (dan apa yang tidak berhasil)

Apa yang terjadi pada 21 Februari 2025

Peretasan Bybit bukanlah eksploitasi smart contract. Itu adalah serangan supply chain front-end — artinya penyerang mengompromikan perangkat lunak yang menghadap pengguna (situs web/aplikasi yang berinteraksi dengan penanda tangan) bukan smart contract yang menyimpan dana. Targetnya adalah Safe{Wallet}, layanan multisig yang digunakan Bybit untuk mengelola perbendaharaan cold-wallet Ethereum-nya. Dua hari sebelumnya, pada 19 Februari 2025 pukul 15:29:25 UTC, operator Lazarus Group menyuntikkan JavaScript berbahaya ke aplikasi Safe{Wallet} di app.safe.global. Dua hari setelahnya, ketika penanda tangan Bybit menyetujui apa yang mereka pikir adalah transfer cold-to-warm-wallet rutin, front-end yang dimodifikasi diam-diam mengubah alamat tujuan. Firma forensik Sygnia mengonfirmasi vektor injeksi JS, dan Internet Crime Complaint Center FBI secara resmi mengaitkan pencurian itu kepada Korea Utara pada 26 Februari 2025.

Apa yang sebenarnya dilihat penanda tangan di layar terlihat seperti transaksi Safe normal. Apa yang sebenarnya ditandatangani multisig adalah upgrade kontrak yang menyerahkan kontrol atas cold wallet Bybit kepada alamat yang dikendalikan penyerang. 401.000 ETH — bernilai sekitar $1,5 miliar pada saat itu — meninggalkan Bybit dalam satu transaksi. Reverse-engineering SlowMist menelusuri skrip jahat itu kembali ke mesin pengembang Safe yang dikompromikan, bukan kerentanan di sisi Bybit. Pelajaran yang tidak nyaman: cold storage melindungi kunci, tetapi antarmuka pengguna berbohong kepada penanda tangan manusia.

| Item | Detail | Sumber |

|---|---|---|

| Tanggal peretasan | 2025-02-21 (pencurian); 2025-02-19 15:29:25 UTC (manipulasi JS Safe) | Sygnia, IC3 |

| Jumlah yang dicuri | ~401.000 ETH ≈ $1.5B pada harga waktu-peretasan | Chainalysis |

| Vektor serangan | Injeksi JavaScript front-end Safe{Wallet} (supply chain) | Sygnia, SlowMist |

| Atribusi | Korea Utara / Lazarus Group / klaster TraderTraitor | FBI IC3 PSA 250226 |

| Hadiah yang ditawarkan | $140M (10% dari setiap dana yang dipulihkan) | Bybit “LazarusBounty” |

| Dibekukan hingga Feb 2026 | 3,84% (~$57M) | BlockEden retrospektif 1 tahun |

| Masih dapat dilacak Feb 2026 | 68,57% (turun dari 88% pada minggu 1) | BlockEden, Bybit resmi |

| “Hilang dalam kegelapan” | 27,59% — menghilang ke mixer dan cold wallet | BlockEden |

Baris terakhir itu penting. Crypto Twitter merayakan ketika Bybit mengumumkan 88% dana “dapat dilacak” pada minggu pertama. Dua belas bulan kemudian, lebih dari seperempat hasil curian tidak dapat dipulihkan — bukan karena blockchain lupa, tetapi karena pencampuran dan lompatan lintas chain akhirnya memutus tautan analitik. Pelacakan memiliki masa berlaku, dan Lazarus tahu itu lebih baik dari siapa pun.

Playbook pencucian uang 3 fase yang digunakan Lazarus

Pada saat sebagian besar pengguna ritel membaca tentang sebuah peretasan, dana sudah bergerak. Lazarus menjalankan playbook tiga fase yang sangat konsisten, didokumentasikan di seluruh pencurian Bybit, Atomic Wallet, dan DMM Bitcoin oleh TRM Labs dan Chainalysis. Memahaminya adalah perbedaan antara membaca transaksi dan membaca strategi.

Fase 1: Konversi dan dispersi (jam 0-72)

Langkah pertama setelah pencurian selalu sama: mengubah apa pun yang bisa dibekukan menjadi sesuatu yang tidak bisa. Stablecoin ERC-20 (USDT, USDC) ditukar dengan ETH asli dalam hitungan jam, karena Tether dan Circle dapat memasukkan alamat stablecoin ke dalam daftar hitam, tetapi tidak ada yang dapat memasukkan ETH itu sendiri ke dalam daftar hitam. 401.000 ETH dari Bybit hampir segera dibagi menjadi sekitar 50 sub-dompet, masing-masing menyimpan 5.000-10.000 ETH. Ini adalah dispersi: jika satu dompet dilacak, Anda hanya membakar sebagian kecil dari hasil curian.

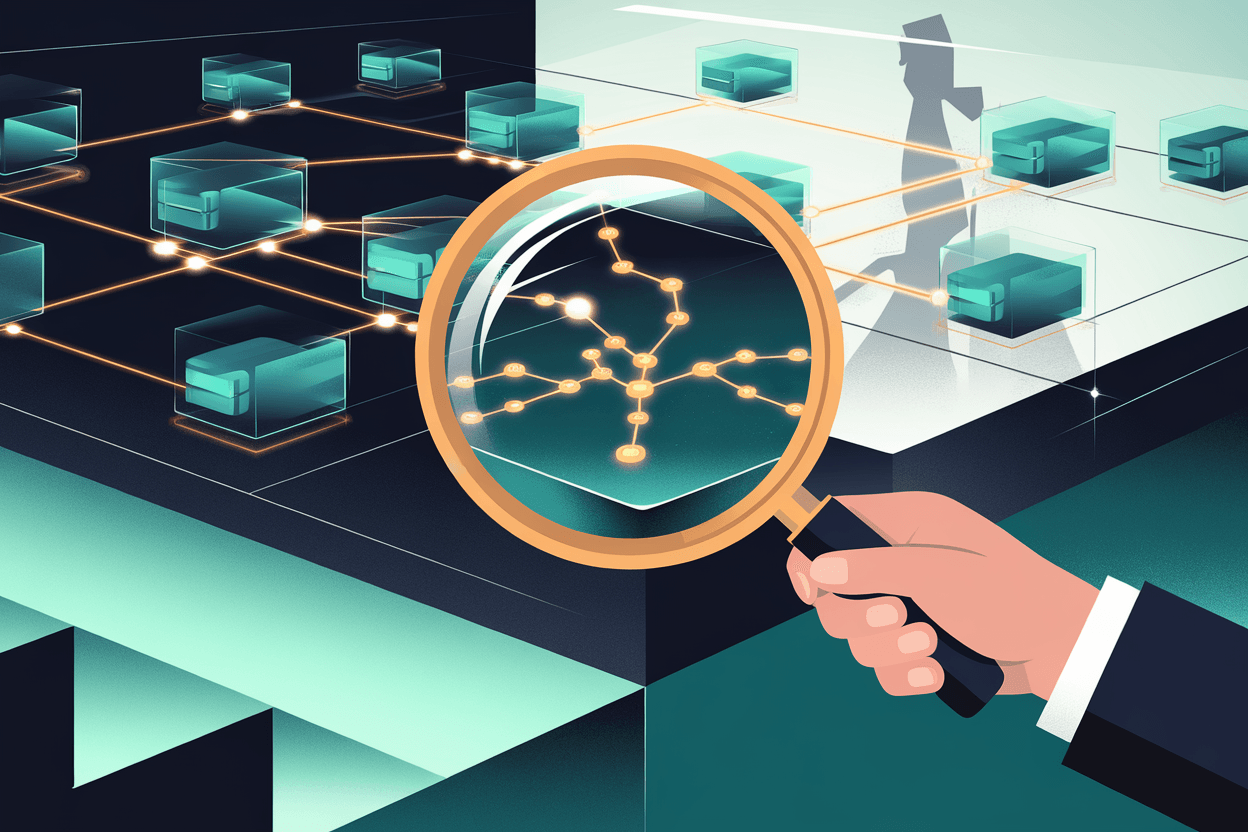

Pola dispersi adalah apa yang disebut analis blockchain sebagai “peel chain” — jumlah besar dikupas menjadi potongan-potongan lebih kecil pada setiap lompatan, dalam ukuran yang kira-kira sama, dengan sisanya diteruskan ke alamat berikutnya. Peel chain adalah pola transaksi di mana input besar berulang kali dibagi menjadi satu output kecil yang dikupas dan satu sisa yang diteruskan lebih besar, menciptakan pohon bercabang di seluruh ratusan dompet. Di Etherscan terlihat seperti pohon Natal: satu input, dua atau tiga output di setiap node, dengan satu output jauh lebih besar dari yang lain. Potongan yang lebih kecil melanjutkan ke fase 2; sisa yang lebih besar menunggu.

Fase 2: Pencampuran dan obfuskasi lintas chain (hari 3-90)

Setelah dana didispersi, Lazarus mencampur. Secara historis itu berarti Tornado Cash, tetapi Departemen Keuangan AS menghapus Tornado Cash dari daftar pada 21 Maret 2025 — tiga minggu setelah peretasan Bybit — dan meskipun Roman Storm menerima vonis bersalah parsial pada 6 Agustus 2025 — dihukum karena konspirasi untuk mengoperasikan bisnis transmisi uang tanpa lisensi, dengan juri buntu pada tuduhan pencucian uang dan pelanggaran sanksi — protokol itu sendiri tetap dapat digunakan. Lazarus juga berputar melalui Wasabi Wallet (CoinJoin) — CoinJoin adalah teknik pencampuran Bitcoin yang menggabungkan transaksi beberapa pengguna menjadi satu batch tunggal sehingga pengamat tidak dapat mencocokkan pengirim individu dengan penerima — ditambah CryptoMixer dan privacy-rollup Railgun.

Pola yang lebih sulit dilacak adalah lompatan lintas chain. ETH curian Bybit menyeberang ke Bitcoin melalui THORChain dan Chainflip — keduanya adalah protokol swap terdesentralisasi tanpa KYC. Setelah dana berada di Bitcoin, jejak berpotongan dengan pola “peel chain” yang disukai Lazarus lagi, kali ini menyebar menjadi 6.954 alamat BTC yang berbeda yang diidentifikasi oleh TRM Labs. Setiap lompatan lintas chain menambah noise analitik; setelah tiga lompatan, bahkan model pengelompokan Chainalysis — algoritma yang mengelompokkan beberapa alamat yang kemungkinan dikendalikan oleh entitas yang sama berdasarkan pola pengeluaran bersama — mulai menghasilkan atribusi dengan kepercayaan rendah.

Fase 3: Permainan menunggu (bulan 6+)

Lazarus tidak mencairkan dengan cepat. Dana dari peretasan Ronin Bridge 2022 ($625M) masih dipindahkan baru-baru ini pada 2024. Polanya adalah membiarkan siklus berita mati, membiarkan tim kepatuhan bursa mengalihkan fokus, dan kemudian mengonversi melalui meja OTC di yurisdiksi dengan pengawasan lemah. Pada tanda 12 bulan, diperkirakan 27,59% dari hasil curian Bybit telah pindah ke dompet di mana Chainalysis, TRM, dan Elliptic tidak dapat lagi mempertahankan tautan dengan kepercayaan tinggi. Itu tidak berarti chain lupa — itu berarti kepercayaan analitik turun di bawah ambang batas yang dipublikasikan penyelidik.

Membaca transaksi dana curian di Etherscan: panduan 5 langkah

Ini adalah bagian yang dilewati setiap retrospektif Bybit lainnya. Anda tidak memerlukan kursi Chainalysis Reactor seharga $50.000 untuk mengikuti tiga lompatan pertama Lazarus — Anda memerlukan Etherscan dan sepuluh menit. Pilih transaksi drainer hot-wallet Bybit asli (cari “Bybit exploit” di Etherscan dan klaster berlabel akan muncul), dan jalani. Saya menjalankan prosedur persis ini pada klaster eksploiter Bybit saat menyusun panduan ini dan memetakan satu cabang dispersi sepenuhnya dalam waktu sekitar delapan menit — yang mengikuti adalah persis apa yang akan Anda lihat.

| Langkah | Yang harus dilakukan | Yang Anda cari |

|---|---|---|

| 1 | Buka hash tx sumber di Etherscan | Alamat “From” (korban) dan alamat “To” (penyerang). Jika Etherscan telah menandai salah satu sebagai “Bybit Exploiter” atau “DPRK Lazarus”, analis pengelompokan telah melakukan atribusi. |

| 2 | Klik alamat “To”; beralih ke tab Internal Txns | Transaksi internal menampilkan pergerakan yang dipicu kontrak. Peretasan Bybit mengirim ETH melalui kontrak upgrade berbahaya — txns internal mengungkapkan jalur aset yang sebenarnya, yang disembunyikan oleh transfer tingkat permukaan. |

| 3 | Urutkan txns keluar berdasarkan jumlah, menurun | Tanda tangan “peel chain”: satu atau dua output besar (sisa) dan banyak output yang lebih kecil seragam (dispersi). Jika Anda melihat 30+ output dengan ukuran yang identik dalam hitungan menit, Anda sedang melihat fase dispersi Lazarus. |

| 4 | Pilih dompet anak berukuran seragam mana pun; klik untuk melihat txns keluarnya | Bridge lintas chain (THORChain, Chainflip, deBridge) muncul sebagai transfer ke alamat kontrak bridge yang dikenal. Etherscan secara otomatis menandai bridge utama — jika Anda melihat dana memasuki kontrak bridge, lompatan berikutnya ada di chain yang berbeda. |

| 5 | Gunakan fitur “Note Address” untuk memberi label pada apa yang telah Anda temukan | Akun Etherscan gratis memungkinkan Anda menyimpan hingga 1.000 label alamat. Saat Anda melacak, beri label setiap cabang (“dispersi #1”, “bridge ke BTC”, “deposit mixer”). Setelah tiga lompatan Anda akan memiliki peta pribadi satu cabang — alur kerja yang sama dengan yang digunakan analis profesional. |

Anda akan menemui jalan buntu. Sekitar lompatan ketiga atau keempat, jejak memasuki mixer CoinJoin (di mana dana 50+ pengguna dicampur) atau bridge lintas chain dengan keterbatasan observabilitas publik. Itulah saatnya untuk berhenti melacak dan memulai alur kerja alat AML yang dijelaskan di bawah ini — karena pertanyaan bergeser dari “ke mana ini pergi?” menjadi “apakah dompet yang akan saya terima darinya terkontaminasi?”

4 alat forensik on-chain terbaik untuk individu

Sebagian besar liputan pelacakan blockchain memprofilkan platform enterprise — Chainalysis Reactor, TRM, Elliptic — yang tidak akan pernah dijangkau pengguna ritel. Inilah yang sebenarnya dapat digunakan oleh pembaca ChainGain individu, diurutkan berdasarkan aksesibilitas. Tingkat gratis dari masing-masing cukup untuk melakukan semua hal dalam artikel ini. Saya menguji keempatnya terhadap klaster eksploiter Bybit saat menulis bagian ini: Etherscan dan Arkham menghasilkan hasil berlabel yang dapat dinavigasi dalam hitungan detik; AMLBot mengembalikan tanda risiko tinggi dalam waktu kurang dari tiga puluh detik; grafik gratis Breadcrumbs menunjukkan tiga dari lompatan dispersi sebelum membatasi sisanya berdasarkan harga.

| Alat | Tingkat gratis | Tingkat berbayar | Terbaik untuk | Batas |

|---|---|---|---|---|

| Etherscan (dan explorer per-chain: BscScan, Solscan, Tronscan) | Ya — akses baca penuh, 1.000 label alamat tersimpan | Tingkat API gratis; ~$200/bulan (paket Growth) untuk batas tarif lebih tinggi | Pelacakan manual langkah-demi-langkah; mengajari diri sendiri bagaimana transaksi sebenarnya mengalir | Tidak ada pengelompokan, tidak ada label entitas selain pengiriman komunitas, tidak ada tampilan lintas chain |

| Arkham Intelligence | Ya — pencarian entitas, label dompet, dashboard publik | Paket Ultimate ~$0/bulan dengan hadiah bounty (model adalah “tip untuk intel”) | Pencarian terbalik (“siapa yang memiliki dompet ini?”), pelacakan entitas, pemantauan mempool | Cakupan condong ke entitas besar AS/UE; dompet kecil sering tidak berlabel |

| Breadcrumbs | Tampilan grafik gratis terbatas | Sekitar $49/bulan untuk paket penyelidik individu (verifikasi saat mendaftar — harga berubah) | Grafik visual aliran uang lintas lompatan; skor risiko AML pada satu alamat | Harga tidak selalu publik; konfirmasi langsung. Cakupan entitas lebih rendah dari Chainalysis |

| AMLBot | Tiga pemeriksaan alamat gratis per pendaftaran | Bayar-sesuai-pakai mulai dari sen per pemeriksaan; tingkat berlangganan untuk bisnis | Pemeriksaan skor AML pra-terima (“apakah dompet ini akan mengirim USDT terkontaminasi kepada saya?”) | Skor adalah heuristik, bukan jaminan; dompet “hijau” masih dapat diklasifikasikan ulang nanti |

Pendapat jujur: Etherscan ditambah AMLBot cukup untuk 90% kasus penggunaan pribadi. Anda menggunakan Etherscan untuk memahami apa yang terjadi on-chain, dan AMLBot sebelum transfer apa pun di atas $1,000 untuk mengonfirmasi pihak lawan tidak ditandai dalam klaster yang dikenal. Arkham menjadi berguna ketika Anda perlu mengidentifikasi siapa pemilik dompet. Breadcrumbs layak dibayar hanya jika Anda melakukan beberapa penyelidikan per bulan. Tidak ada satu pun dari ini yang akan memberi Anda atribusi tingkat institusional — untuk itu, Anda memerlukan Chainalysis Reactor (hanya enterprise, harga kontrak biasanya $50K+/tahun) atau TRM (serupa).

Untuk perbandingan tingkat institusional yang lebih dalam, lihat panduan kami untuk alat pelacakan blockchain — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM.

Pencurian crypto Lazarus Group yang dikonfirmasi 2017→2025

Bybit bukanlah peretasan bursa $100M+ pertama Lazarus — dan hampir pasti tidak akan menjadi yang terakhir. Menempatkan pencurian dalam konteks itu penting karena playbook yang sama (peel chain → mixer → lintas chain → tunggu) muncul dalam setiap serangan yang dikonfirmasi. FBI secara resmi telah mengaitkan enam insiden berikut kepada aktor negara Korea Utara:

- Maret 2022 — Ronin Bridge: $625M. Lazarus mengompromikan lima dari sembilan node validator untuk bridge Axie Infinity. Pelacakan Elliptic mendokumentasikan dana bergerak melalui Tornado Cash dalam beberapa minggu.

- Juni 2023 — Atomic Wallet: ~$100M. Menargetkan pengguna Atomic Wallet non-kustodian melalui kampanye malware. Atribusi kepada Lazarus diterbitkan oleh Elliptic dan diperkuat oleh analisis on-chain independen yang melacak dana melalui klaster TraderTraitor yang sama yang digunakan dalam serangan berikutnya.

- September 2023 — Stake.com: $41M. Kompromi hot-wallet di kasino crypto. Siaran pers FBI mengaitkan pencurian itu kepada TraderTraitor / Lazarus.

- Mei 2024 — DMM Bitcoin: $305M. 4.502,9 BTC dicuri dari bursa Jepang dalam satu transaksi; DMM Bitcoin mengumumkan penutupannya kemudian pada 2024.

- Juli 2024 — WazirX: ~$235M. Multisig Ethereum bursa India dikuras dalam pola yang sangat menyerupai serangan Bybit kemudian. Keterlibatan Lazarus dikonfirmasi oleh beberapa analis.

- Februari 2025 — Bybit: $1.5B. Pencurian crypto terbesar yang tercatat.

Tambahkan: lebih dari $2,8 miliar dalam pencurian Lazarus yang dikonfirmasi hanya dari enam insiden ini, dengan serangan kecil dan tahun-tahun 2017-2021 membawa total pencurian crypto Lazarus yang dikaitkan secara publik di atas tanda $5 miliar dalam estimasi industri. Melacak aktor yang sama selama bertahun-tahun adalah apa yang memungkinkan analis untuk mengelompokkan dompet — penggunaan ulang pola dan infrastruktur Lazarus adalah hadiah terbesar untuk penyelidik.

Self-check AML 10 menit sebelum transfer besar apa pun

Anda tidak perlu melacak pencurian untuk menggunakan alat ini. Kasus penggunaan sehari-hari adalah memeriksa dompet seseorang dari siapa Anda akan menerima transfer besar — misalnya, penjual P2P di Binance atau klien freelance yang membayar dalam USDT. Dompet dengan jejak dana kotor dalam riwayatnya dapat menyebabkan dompet Anda ditandai di hilir. Saya secara pribadi menjalankan alur kerja 10 menit yang sama sebelum menerima transfer P2P apa pun di atas $500, dan telah mundur dari tiga perdagangan dalam setahun terakhir karena alamat sumber menunjukkan paparan mixer dalam lima lompatan sebelumnya. Kami membahas mekanisme drift AML dalam panduan kami untuk mengapa crypto Anda dibekukan.

Alur kerja 10 menit:

- (1 mnt) Dapatkan alamat deposit pihak lawan. Jika mereka menolak, itu sendiri adalah bendera merah — tarik penawaran Anda.

- (3 mnt) Jalankan alamat melalui AMLBot. Skor di atas 30/100 (zona merah) berarti berhenti. Di bawah 30 tetapi dengan paparan mixer/entitas tersanksi yang ditandai, juga berhenti. Dompet yang benar-benar bersih menunjukkan “risiko rendah” dengan nol bendera sumber risiko tinggi.

- (2 mnt) Buka alamat di Etherscan. Lihat riwayat masuk. Masuk baru-baru ini dari mixer berlabel (Tornado Cash, Wasabi) atau dari alamat yang ditandai sebagai penipuan yang dikenal? Berhenti. Masuk hanya dari bursa besar (Coinbase, Binance, Kraken)? Umumnya baik-baik saja.

- (2 mnt) Periksa silang di Arkham. Jika alamat memiliki label entitas selain “personal wallet” — misalnya, “Lazarus-linked” atau “OFAC-sanctioned” — Arkham hampir selalu menunjukkannya. Akun gratis sudah cukup.

- (2 mnt) Putuskan. Dua hijau dari tiga (AMLBot, Etherscan, Arkham) dan transaksi cukup aman. Satu merah saja dan transaksi tidak aman. Tidak ada opsi keempat.

Sepuluh menit kerja untuk menghindari memiliki $10.000 dibekukan selama enam bulan adalah ROI terbaik dalam keamanan crypto pribadi. Sebagian besar pengguna tidak akan melakukan ini sampai mereka pernah dibekukan sekali. Jadilah pengecualian.

Apa yang harus dilakukan SEBELUM USDT Anda dibekukan

Jika Anda pernah menerima transfer yang melacak kembali, bahkan empat atau lima lompatan, ke mixer atau alamat tersanksi, stablecoin Anda berisiko dibekukan oleh penerbit (Tether atau Circle) tanpa peringatan. Tether sendiri telah membekukan lebih dari $3,3 miliar di 7.268 alamat, dan tingkat pembukaan pembekuan rata-rata di bawah 7%. Pencegahan adalah satu-satunya strategi realistis.

Daftar periksa pra-pembekuan 5 item:

- Jalankan self-check AML di atas pada setiap dompet penerima untuk transfer di atas $1.000. Simpan laporan dengan stempel waktu.

- Hindari menerima langsung dari platform P2P dengan KYC lemah jika memungkinkan — terima ke dompet perantara yang Anda kontrol, tahan selama 24 jam, lalu pindahkan.

- Jangan pernah menerima USDT/USDC dari output CoinJoin atau mixer, tidak peduli seberapa bersih pengirim langsung terlihat. Logika pembekuan bersifat rekursif — Tether dapat bertindak pada dana dengan riwayat mixer beberapa lompatan ke belakang.

- Pertahankan dompet “tabungan” terpisah yang hanya menerima dari bursa terpusat besar. Koin dompet ini tidak boleh menyentuh P2P, mixer, atau pihak lawan yang tidak Anda percaya sepenuhnya.

- Jika Anda harus menerima transfer berisiko lebih tinggi, perkecil ukurannya. Kehilangan $200 karena pembekuan dapat dipulihkan. Kehilangan $20.000 mengubah tahun Anda.

Hardware wallet tidak membantu melawan pembekuan. Pembekuan terjadi di tingkat smart-contract di sisi penerbit stablecoin, bukan di dompet Anda. Aset menghilang dari alamat Anda terlepas dari apakah kunci Anda ada di Ledger, Trezor, atau di cadangan kertas. Lihat perbandingan hardware wallet kami untuk gambaran keamanan yang lebih luas, tetapi pahami: keamanan penyimpanan dan keamanan aliran adalah masalah yang berbeda.

Apa yang sebenarnya dapat dilakukan korban (dan apa yang tidak berhasil)

Jika Anda sudah dibekukan, ditipu, atau diretas, opsi yang jujur terbatas.

Apa yang berhasil (kadang-kadang):

- Laporkan ke IC3.gov segera jika Anda berada di atau bertransaksi dari AS. FBI tidak mengembalikan dana, tetapi laporan masuk ke database yang memicu pembekuan tingkat bursa. ic3.gov.

- Kirim tip ke Chainalysis melalui formulir publik mereka untuk insiden besar. Mereka mengonfirmasi kolaborasi industri di Bybit termasuk masukan langsung saluran tip.

- Ajukan laporan polisi lokal untuk catatan formal, bahkan jika polisi lokal tidak dapat bertindak. Asuransi, tuntutan perdata, dan klaim kerugian pajak semuanya membutuhkan nomor laporan.

- Hubungi bursa di mana dana curian terakhir terlihat menuju. Jika dana Anda memasuki bursa yang diatur dengan tim kepatuhan yang berfungsi (Binance, Coinbase, Kraken), mereka kadang-kadang dapat membekukan di sisi mereka dengan laporan yang kredibel. Mereka tidak akan bertindak atas keluhan yang tidak spesifik.

Apa yang tidak berhasil:

- Layanan “pemulihan crypto” yang menghubungi Anda di Twitter/Telegram menawarkan untuk memulihkan dana Anda dengan biaya muka. Ekonomi pemulihan-penipuan yang mengikuti setiap peretasan itu sendiri adalah penipuan. Pekerjaan pemulihan yang sah terjadi melalui penegakan hukum dan tim kepatuhan bursa, bukan permintaan DM.

- Meminta peretas untuk mengembalikan dana. Lazarus tidak pernah mengembalikan dana. Kelompok lain kadang-kadang melakukannya (kasus “white hat” Poly Network 2021 adalah pengecualian terkenal), tetapi itu adalah hasil satu-dalam-seribu.

- Perintah pengadilan terhadap dompet yang tidak diketahui. Pengadilan dapat mengeluarkan perintah pembekuan terhadap individu yang disebutkan namanya dan bursa, bukan alamat anonim. Mereka menjadi berguna hanya setelah dana memasuki tempat yang dikustodikan.

Kebenaran yang lebih sulit: dari $1,5 miliar yang dicuri dari Bybit, batas pemulihan realistis — antara pembekuan tingkat bursa, program bounty, dan penyitaan penegakan hukum — kemungkinan di bawah $100M. Batas bounty $140M mewakili 10% dari apa pun yang sebenarnya dipulihkan, sehingga pada lintasan saat ini pembayaran bounty riil juga akan jauh di bawah angka utama. Sisanya sedang dipegang, dicampur, dan perlahan-lahan dicairkan selama bertahun-tahun. Saya memeriksa pelacak attestation terbaru sebelum diterbitkan — kesenjangan antara “yang dijanjikan dalam berita utama” dan “benar-benar dibekukan” semakin lebar setiap kuartal. Pencegahan membeli jauh lebih banyak daripada pemulihan.

Lanjutkan belajar

- Alat Pelacakan Blockchain 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT Dibekukan oleh Tether: Panduan Pemulihan Lengkap

- Mengapa Crypto Anda Dibekukan: Drift Skor AML Dijelaskan

- Hardware Wallet 2026: Trezor vs Ledger vs SafePal vs Tangem

- Stablecoin Tersentralisasi 2026: USDT vs USDC vs DAI vs USDS

- Crypto Wallet 2026: Hot vs Cold vs Multi-sig — Panduan Lengkap

- Cara Mengenali dan Menghindari Penipuan Crypto 2026

FAQ

Apakah crypto curian benar-benar dapat dilacak jika melewati mixer?

Sebagian. Mixer seperti Tornado Cash mencampur dana dari banyak pengguna dalam denominasi yang sama, sehingga tautan on-chain langsung putus. Tetapi analis menggunakan analisis waktu, analisis pola penarikan, dan perilaku pasca-mixer untuk menetapkan skor probabilitas. Operasi pencampuran yang terampil dapat mengurangi kemampuan pelacakan di bawah kepercayaan 50%; yang ceroboh tetap di atas 80%. Lompatan lintas chain melalui bridge tanpa KYC (THORChain, Chainflip) saat ini memutus pelacakan lebih andal daripada mixer.

Mengapa 88% dapat dilacak turun menjadi 68,57% hanya dalam satu tahun untuk Bybit?

Pelacakan adalah permainan kepercayaan, bukan biner. Analis menetapkan tingkat kepercayaan untuk setiap langkah dalam jalur dana. Saat dana melewati lebih banyak mixer dan bridge, kepercayaan setiap tautan menurun. Setelah cukup banyak lompatan, kepercayaan turun di bawah ambang batas yang dipublikasikan penyelidik — biasanya sekitar 70-80%. Dana tidak menghilang; kepastian analitik tentang ke mana mereka pergi yang menghilang.

Apakah menggunakan AMLBot atau Etherscan legal di negara saya?

Membaca blockchain publik legal di mana saja — itulah seluruh premis buku besar publik. Menggunakan layanan penilaian AML legal di setiap yurisdiksi besar. Pertanyaan legalitas muncul seputar penggunaan mixer (ilegal di beberapa yurisdiksi ketika dirancang untuk menyembunyikan hasil kejahatan) dan seputar penggunaan alat forensik untuk mengawasi orang lain tanpa persetujuan (diatur di bawah undang-undang perlindungan data seperti GDPR untuk penduduk UE). Membaca alamat pihak lawan Anda sendiri sebelum transaksi adalah sepenuhnya legal.

Apakah hardware wallet melindungi terhadap jenis serangan ini?

Terhadap pencurian kunci pribadi, ya — itu pekerjaannya. Terhadap manipulasi UI seperti serangan Safe{Wallet}, tidak. Kunci penanda tangan Bybit tidak pernah dikompromikan; front-end berbohong kepada mereka tentang apa yang mereka tandatangani. Perlindungan terhadap serangan UI adalah “penghindaran penandatanganan buta” — menggunakan firmware dompet yang mendekode dan menampilkan detail transaksi sebenarnya pada layar perangkat, terlepas dari UI komputer host. Perangkat Ledger yang lebih baru, Keystone Pro, dan GridPlus Lattice mendukung ini untuk banyak jenis transaksi.

Jika saya pengguna kecil, apakah saya benar-benar berisiko dari Lazarus?

Tidak secara langsung. Lazarus menargetkan bursa, protokol besar, dan penyedia infrastruktur, bukan dompet individu di bawah $1M. Risiko bagi pengguna kecil adalah kontaminasi hilir — menerima dana yang, beberapa lompatan ke belakang, berasal dari dompet yang terkait dengan Lazarus. Itulah cara pembayaran freelance $5,000 menjadi saldo USDT beku $5,000 dengan proses pemulihan enam bulan. Self-check AML mengatasi risiko ini secara tepat.

Kesimpulan

Peretasan Bybit bukanlah anomali — itu adalah iterasi. Lazarus telah menjalankan playbook yang sama melalui enam pencurian besar yang dikonfirmasi dan terus bertambah, dan playbook bekerja karena sebagian besar pembela tidak membaca transaksi. Blockchain bersifat publik, alat sebagian besar gratis, dan sepuluh menit penyelidikan sebelum transfer lebih murah daripada enam bulan menunggu dompet beku dibebaskan. Bagian tersulit bukanlah literasi teknis. Itu adalah disiplin untuk benar-benar melakukannya.

Jika Anda mengambil satu hal dari artikel ini, jadikan itu alur kerja self-check AML. Lima langkah, sepuluh menit, dan Anda akan lebih siap daripada orang-orang yang kehilangan $1,5 miliar Februari lalu.

Penafian: Artikel ini hanya untuk tujuan pendidikan dan tidak merupakan saran keuangan, hukum, atau investasi. Forensik blockchain adalah bidang yang berkembang pesat; alat, teknik, dan risiko pihak lawan berubah dengan cepat. Selalu lakukan due diligence Anda sendiri dan konsultasikan profesional berlisensi untuk saran khusus untuk situasi Anda. Contoh merujuk pada peristiwa yang dilaporkan secara publik; ChainGain tidak memiliki afiliasi dengan bursa, protokol, atau aktor ancaman yang disebutkan.