Forense de Hack Onchain: Cómo Leer un Robo de $1B+ (Caso Bybit 2025)

Table of Contents

Divulgación de afiliados: ChainGain puede ganar una pequeña comisión por enlaces a herramientas de seguridad mencionadas en este artículo. No le cuesta nada extra y nunca cambia qué herramientas recomendamos. No tenemos relación con los exchanges, mixers o grupos de hackers discutidos.

Cuando el Lazarus Group de Corea del Norte se llevó $1.5 mil millones de Bybit el 21 de febrero de 2025, la mayoría de los reportajes se detuvieron en el titular. Pero los fondos no desaparecieron — se movieron a través de miles de billeteras, a través de mixers, a través de cadenas, y un año después, solo el 3.84% ha sido congelado. La buena noticia: cada salto está en un libro mayor público. La mejor noticia: puedes leerlo tú mismo con herramientas gratuitas, en aproximadamente diez minutos, antes de enviar cualquier transferencia grande propia.

Esta guía hace lo que ninguna otra retrospectiva de Bybit hace: lleva a un lector individual a través del rastro real de Etherscan, nombra las cuatro herramientas forenses que los usuarios minoristas pueden permitirse, y te da una lista de verificación AML pre-transferencia que — si los firmantes de Bybit la hubieran usado — podría haber prevenido el mayor robo de criptomonedas de la historia.

En este artículo:

- Qué pasó el 21 de febrero de 2025

- El playbook de lavado en 3 fases que usó Lazarus

- Leyendo una transacción de fondos robados en Etherscan: un recorrido de 5 pasos

- Las 4 mejores herramientas de forense onchain para individuos

- Robos de cripto confirmados del Lazarus Group 2017→2025

- La autoverificación AML de 10 minutos antes de cualquier transferencia grande

- Qué hacer ANTES de que tu USDT sea congelado

- Qué pueden hacer realmente las víctimas (y qué no funciona)

Qué pasó el 21 de febrero de 2025

El hackeo de Bybit no fue una explotación de smart contract. Fue un ataque a la cadena de suministro del front-end — significa que el atacante comprometió el software orientado al usuario (el sitio web/app con el que un firmante interactúa) en lugar de los smart contracts que contienen los fondos. El objetivo era Safe{Wallet}, el servicio multisig que Bybit usaba para gestionar su tesoro de billetera fría de Ethereum. Dos días antes, el 19 de febrero de 2025 a las 15:29:25 UTC, los operadores del Lazarus Group inyectaron JavaScript malicioso en la app Safe{Wallet} en app.safe.global. Dos días después, cuando los firmantes de Bybit aprobaron lo que pensaban que era una transferencia rutinaria de billetera fría a caliente, el front-end modificado cambió silenciosamente la dirección de destino. La firma forense Sygnia confirmó el vector de inyección JS, y el Centro de Quejas de Delitos en Internet del FBI atribuyó oficialmente el robo a Corea del Norte el 26 de febrero de 2025.

Lo que los firmantes realmente vieron en pantalla parecía una transacción Safe normal. Lo que el multisig realmente firmó fue una actualización de contrato que entregó el control de la billetera fría de Bybit a una dirección controlada por el atacante. 401,000 ETH — valorados aproximadamente en $1.5 mil millones en ese momento — salieron de Bybit en una sola transacción. La ingeniería inversa de SlowMist rastreó el script malicioso hasta una máquina de desarrollador de Safe comprometida, no una vulnerabilidad del lado de Bybit. La lección es incómoda: el almacenamiento en frío protegió las claves, pero la interfaz de usuario mintió a los firmantes humanos.

| Ítem | Detalle | Fuente |

|---|---|---|

| Fecha del hack | 2025-02-21 (robo); 2025-02-19 15:29:25 UTC (manipulación JS Safe) | Sygnia, IC3 |

| Cantidad robada | ~401,000 ETH ≈ $1.5B al precio del momento del hack | Chainalysis |

| Vector de ataque | Inyección JavaScript en front-end de Safe{Wallet} (cadena de suministro) | Sygnia, SlowMist |

| Atribución | Corea del Norte / Lazarus Group / cluster TraderTraitor | FBI IC3 PSA 250226 |

| Recompensa ofrecida | $140M (10% de cualquier fondo recuperado) | Bybit «LazarusBounty» |

| Congelado para feb 2026 | 3.84% (~$57M) | Retrospectiva de 1 año BlockEden |

| Aún rastreable feb 2026 | 68.57% (bajó del 88% en la semana 1) | BlockEden, Bybit oficial |

| «Se volvió oscuro» | 27.59% — desapareció en mixers y billeteras frías | BlockEden |

Esa última fila importa. Crypto Twitter celebró cuando Bybit anunció que el 88% de los fondos eran «rastreables» en la primera semana. Doce meses después, más de un cuarto del botín es irrecuperable — no porque la blockchain olvidara, sino porque el mezclado y el salto entre cadenas eventualmente rompen el enlace analítico. El rastreo tiene una vida útil, y Lazarus lo sabe mejor que nadie.

El playbook de lavado en 3 fases que usó Lazarus

Para cuando la mayoría de los usuarios minoristas leen sobre un hackeo, los fondos ya se están moviendo. Lazarus ejecuta un playbook notablemente consistente de tres fases, documentado en los robos de Bybit, Atomic Wallet y DMM Bitcoin tanto por TRM Labs como por Chainalysis. Comprenderlo es la diferencia entre leer una transacción y leer una estrategia.

Fase 1: Conversión y dispersión (horas 0-72)

El primer movimiento después de un robo es siempre el mismo: convertir cualquier cosa que pueda ser congelada en algo que no pueda. Las stablecoins ERC-20 (USDT, USDC) se intercambian por ETH nativo en horas, porque Tether y Circle pueden poner direcciones de stablecoin en lista negra, pero nadie puede poner el ETH en sí en lista negra. Los 401,000 ETH de Bybit fueron casi inmediatamente divididos entre aproximadamente 50 sub-billeteras, cada una conteniendo 5,000-10,000 ETH. Esto es dispersión: si una billetera es rastreada, solo has quemado una fracción del botín.

El patrón de dispersión es lo que los analistas de blockchain llaman «peel chain» (cadena de pelado) — grandes cantidades se pelan en pedazos más pequeños en cada salto, en tamaños aproximadamente iguales, con el resto reenviado a la siguiente dirección. Una peel chain es un patrón de transacción donde una entrada grande se divide repetidamente en una pequeña salida pelada y un resto mayor reenviado, creando un árbol ramificado a través de cientos de billeteras. En Etherscan parece un árbol de Navidad: una entrada, dos o tres salidas en cada nodo, con una salida mucho mayor que las otras. Los pedazos más pequeños proceden a la fase 2; el resto mayor espera.

Fase 2: Mezcla y ofuscación entre cadenas (días 3-90)

Una vez que los fondos están dispersos, Lazarus mezcla. Históricamente eso significaba Tornado Cash, pero el Tesoro de EE.UU. retiró Tornado Cash de la lista el 21 de marzo de 2025 — tres semanas después del hackeo de Bybit — y aunque Roman Storm recibió un veredicto parcial de culpabilidad el 6 de agosto de 2025 — condenado por conspiración para operar un negocio de transmisión de dinero sin licencia, con el jurado en punto muerto en los cargos de lavado de dinero y violación de sanciones — el protocolo en sí permanece utilizable. Lazarus también rotó por Wasabi Wallet (CoinJoin) — CoinJoin es una técnica de mezclado de Bitcoin que combina las transacciones de varios usuarios en un solo lote para que los observadores no puedan emparejar a remitentes individuales con destinatarios — más CryptoMixer y el privacy-rollup Railgun.

El patrón más difícil de rastrear es el salto entre cadenas. El ETH robado de Bybit cruzó a Bitcoin a través de THORChain y Chainflip — ambos son protocolos de swap descentralizados sin KYC. Una vez que los fondos están en Bitcoin, el rastro intersecta nuevamente con el patrón «peel chain» favorito de Lazarus, esta vez extendiéndose en 6,954 direcciones BTC distintas identificadas por TRM Labs. Cada salto entre cadenas añade ruido analítico; después de tres saltos, incluso los modelos de clusterización de Chainalysis — algoritmos que agrupan múltiples direcciones probablemente controladas por la misma entidad basándose en patrones de gasto compartidos — empiezan a producir atribuciones de baja confianza.

Fase 3: El juego de la espera (meses 6+)

Lazarus no retira rápidamente. Los fondos del hackeo del Ronin Bridge de 2022 ($625M) todavía se estaban moviendo tan recientemente como en 2024. El patrón es dejar que el ciclo de noticias muera, dejar que los equipos de cumplimiento de los exchanges cambien el foco, y luego convertir a través de mesas OTC en jurisdicciones con monitoreo débil. A los 12 meses, se estima que el 27.59% del botín de Bybit se había movido a billeteras donde Chainalysis, TRM y Elliptic ya no podían mantener un enlace de alta confianza. Eso no significa que la cadena olvidó — significa que la confianza analítica cayó por debajo del umbral que los investigadores publican.

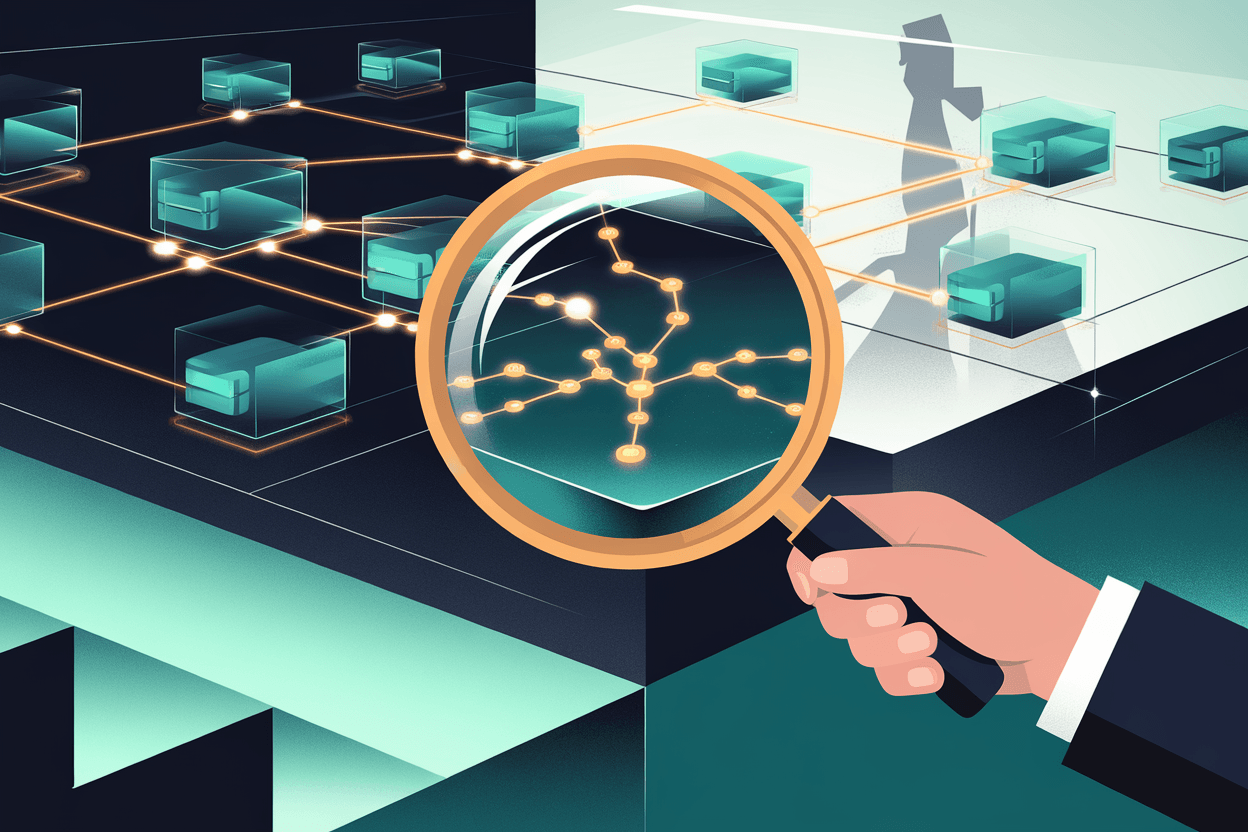

Leyendo una transacción de fondos robados en Etherscan: un recorrido de 5 pasos

Esta es la sección que se salta toda otra retrospectiva de Bybit. No necesitas un asiento de Chainalysis Reactor de $50,000 para seguir los primeros tres saltos de Lazarus — necesitas Etherscan y diez minutos. Elige la transacción original del drenado de la billetera caliente de Bybit (busca «Bybit exploit» en Etherscan y aparecerá el cluster etiquetado), y recórrela. Ejecuté este procedimiento exacto en el cluster del explotador de Bybit mientras redactaba esta guía y mapeé completamente una rama de dispersión en aproximadamente ocho minutos — lo que sigue es exactamente lo que verás.

| Paso | Qué hacer | Qué estás buscando |

|---|---|---|

| 1 | Abre el hash de la tx fuente en Etherscan | La dirección «From» (víctima) y la dirección «To» (atacante). Si Etherscan ha etiquetado a cualquiera como «Bybit Exploiter» o «DPRK Lazarus», los analistas de clusterización ya han hecho la atribución. |

| 2 | Haz clic en la dirección «To»; cambia a la pestaña Internal Txns | Las transacciones internas muestran movimientos activados por contratos. El hackeo de Bybit envió ETH a través de un contrato de actualización malicioso — las txns internas revelan la ruta real del activo, que la transferencia superficial oculta. |

| 3 | Ordena las txns salientes por cantidad, descendente | La firma «peel chain»: una o dos salidas grandes (el resto) y muchas salidas más pequeñas uniformes (la dispersión). Si ves más de 30 salidas de tamaño idéntico en minutos, estás viendo la fase de dispersión de Lazarus. |

| 4 | Elige cualquier billetera hija de tamaño uniforme; haz clic para sus txns salientes | Los puentes entre cadenas (THORChain, Chainflip, deBridge) aparecen como transferencias a direcciones de contrato de puente conocidas. Etherscan etiqueta automáticamente los principales puentes — si ves los fondos entrando en un contrato de puente, el siguiente salto está en una cadena diferente. |

| 5 | Usa la función «Note Address» para etiquetar lo que has encontrado | Las cuentas gratuitas de Etherscan permiten guardar hasta 1,000 etiquetas de dirección. A medida que rastreas, etiqueta cada rama («dispersión #1», «puente a BTC», «depósito mixer»). Después de tres saltos tendrás un mapa personal de una rama — el mismo flujo de trabajo que usan los analistas profesionales. |

Llegarás a un callejón sin salida. Alrededor del salto tres o cuatro, el rastro entra en un mixer CoinJoin (donde los fondos de más de 50 usuarios se mezclan) o en un puente entre cadenas con observabilidad pública limitada. Ese es el momento de detener el rastreo y comenzar el flujo de trabajo de herramientas AML descrito a continuación — porque la pregunta cambia de «¿a dónde fue esto?» a «¿está contaminada la billetera de la que estoy a punto de recibir?»

Las 4 mejores herramientas de forense onchain para individuos

La mayoría de la cobertura de seguimiento de blockchain perfila plataformas empresariales — Chainalysis Reactor, TRM, Elliptic — que los usuarios minoristas nunca podrán permitirse. Aquí está lo que un lector individual de ChainGain realmente puede usar, ordenado por accesibilidad. El nivel gratuito de cada uno es suficiente para hacer todo en este artículo. Probé los cuatro contra el cluster del explotador de Bybit mientras escribía esta sección: Etherscan y Arkham produjeron resultados etiquetados y navegables en segundos; AMLBot devolvió una bandera de alto riesgo en menos de treinta segundos; el gráfico gratuito de Breadcrumbs mostró tres de los saltos de dispersión antes de bloquear el resto por precio.

| Herramienta | Nivel gratuito | Nivel pagado | Mejor para | Límite |

|---|---|---|---|---|

| Etherscan (y exploradores por cadena: BscScan, Solscan, Tronscan) | Sí — acceso de lectura completo, 1,000 etiquetas de dirección guardadas | Nivel de API gratuito; ~$200/mes (plan Growth) para límites de tasa más altos | Rastreo manual paso a paso; enseñarte cómo fluyen realmente las transacciones | Sin clusterización, sin etiquetas de entidad más allá de envíos comunitarios, sin vista entre cadenas |

| Arkham Intelligence | Sí — búsqueda de entidad, etiquetas de billetera, dashboards públicos | Plan Ultimate ~$0/mes con recompensas (modelo es «propina por inteligencia») | Búsqueda inversa («¿quién posee esta billetera?»), seguimiento de entidades, observación de mempool | Cobertura sesgada hacia grandes entidades de EE.UU./UE; billeteras pequeñas a menudo sin etiqueta |

| Breadcrumbs | Vista de gráfico gratuita limitada | Alrededor de $49/mes para plan de investigador individual (verifica al registrarte — los precios cambian) | Gráfico visual de flujo de dinero a través de saltos; puntuación de riesgo AML en una sola dirección | Precios no siempre públicos; confirma directamente. Cobertura de entidad menor que Chainalysis |

| AMLBot | Tres verificaciones de dirección gratuitas por registro | Pay-as-you-go desde céntimos por verificación; niveles de suscripción para empresas | Verificación de puntuación AML pre-recepción («¿esta billetera está a punto de enviarme USDT contaminado?») | La puntuación es una heurística, no una garantía; una billetera «verde» todavía puede ser reclasificada después |

La opinión honesta: Etherscan más AMLBot es suficiente para el 90% de los casos de uso personal. Usas Etherscan para entender qué pasó onchain, y AMLBot antes de cualquier transferencia superior a $1,000 para confirmar que la contraparte no ha sido etiquetada en un cluster conocido. Arkham se vuelve útil cuando necesitas identificar a quién pertenece una billetera. Breadcrumbs vale la pena pagar solo si estás haciendo múltiples investigaciones al mes. Ninguno de estos te dará atribución de nivel institucional — para eso, necesitarías Chainalysis Reactor (solo empresarial, precios contractuales típicamente $50K+/año) o TRM (similar).

Para una comparación más profunda del nivel institucional, consulta nuestra guía de herramientas de seguimiento de blockchain — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM.

Robos de cripto confirmados del Lazarus Group 2017→2025

Bybit no fue el primer hackeo de exchange de $100M+ de Lazarus — y casi seguramente no será el último. Poner el robo en contexto importa porque el mismo playbook (peel chain → mixer → entre cadenas → espera) aparece en cada ataque confirmado. El FBI ha atribuido oficialmente los siguientes seis incidentes a actores estatales de Corea del Norte:

- Marzo 2022 — Ronin Bridge: $625M. Lazarus comprometió cinco de nueve nodos validadores para el puente de Axie Infinity. El rastreo de Elliptic documentó los fondos moviéndose a través de Tornado Cash en semanas.

- Junio 2023 — Atomic Wallet: ~$100M. Apuntó a usuarios de la Atomic Wallet no custodial a través de una campaña de malware. La atribución a Lazarus fue publicada por Elliptic y corroborada por análisis onchain independiente rastreando los fondos a través del mismo cluster TraderTraitor usado en ataques posteriores.

- Septiembre 2023 — Stake.com: $41M. Compromiso de billetera caliente en el crypto-casino. Comunicado de prensa del FBI atribuyó el robo a TraderTraitor / Lazarus.

- Mayo 2024 — DMM Bitcoin: $305M. 4,502.9 BTC robados del exchange japonés en una sola transacción; DMM Bitcoin anunció su cierre más tarde en 2024.

- Julio 2024 — WazirX: ~$235M. El multisig Ethereum del exchange indio fue drenado en un patrón que se asemejaba fuertemente al posterior ataque de Bybit. La participación de Lazarus fue confirmada por múltiples analistas.

- Febrero 2025 — Bybit: $1.5B. El mayor robo de cripto registrado.

Sumando todo: más de $2.8 mil millones en robo confirmado de Lazarus solo de estos seis incidentes, con golpes más pequeños y los años 2017-2021 llevando el robo total de cripto Lazarus atribuido públicamente por encima de la marca de $5 mil millones en estimaciones de la industria. Rastrear a los mismos actores a través de los años es lo que permite a los analistas agrupar billeteras — la reutilización de patrones e infraestructura por parte de Lazarus es el regalo más grande para los investigadores.

La autoverificación AML de 10 minutos antes de cualquier transferencia grande

No necesitas estar rastreando un robo para usar estas herramientas. El caso de uso cotidiano es verificar la billetera de alguien de quien estás a punto de recibir una gran transferencia — por ejemplo, un vendedor P2P en Binance o un cliente freelance pagando en USDT. Una billetera con rastros de fondos sucios en su historial puede hacer que tu billetera sea marcada aguas abajo. Yo personalmente ejecuto este flujo de trabajo exacto de 10 minutos antes de aceptar cualquier transferencia P2P superior a $500, y me he alejado de tres trades en el último año porque la dirección de origen mostró exposición a mixer en los cinco saltos anteriores. Cubrimos el mecanismo de drift AML en nuestra guía sobre por qué tu cripto fue congelada.

El flujo de trabajo de 10 minutos:

- (1 min) Obtén la dirección de depósito de la contraparte. Si rehúsan, eso por sí mismo es una bandera roja — retira tu oferta.

- (3 min) Pasa la dirección por AMLBot. Una puntuación superior a 30/100 (zona roja) significa parar. Por debajo de 30 pero con exposición a mixer/entidad sancionada marcada, también parar. Las billeteras genuinamente limpias muestran «low risk» con cero banderas de fuente de alto riesgo.

- (2 min) Abre la dirección en Etherscan. Mira el historial entrante. ¿Entrada reciente de un mixer etiquetado (Tornado Cash, Wasabi) o de una dirección marcada como estafa conocida? Para. ¿Entrada solo de exchanges principales (Coinbase, Binance, Kraken)? Generalmente bien.

- (2 min) Verificación cruzada en Arkham. Si la dirección tiene cualquier etiqueta de entidad además de «personal wallet» — por ejemplo, «Lazarus-linked» o «OFAC-sanctioned» — Arkham casi siempre lo muestra. La cuenta gratuita es suficiente.

- (2 min) Decide. Dos verdes de tres (AMLBot, Etherscan, Arkham) y la transacción es razonablemente segura. Cualquier rojo único y la transacción no lo es. No hay cuarta opción.

Diez minutos de trabajo para evitar que $10,000 sean congelados durante seis meses es el mejor ROI en seguridad cripto personal. La mayoría de los usuarios no harán esto hasta que hayan sido congelados una vez. Sé la excepción.

Qué hacer ANTES de que tu USDT sea congelado

Si alguna vez has recibido una transferencia que rastrea de vuelta, incluso cuatro o cinco saltos, a mixers o direcciones sancionadas, tus stablecoins están en riesgo de ser congeladas por el emisor (Tether o Circle) sin previo aviso. Solo Tether ha congelado más de $3.3 mil millones en 7,268 direcciones, y la tasa media de descongelación está por debajo del 7%. La prevención es la única estrategia realista.

La lista de verificación de 5 ítems antes del congelamiento:

- Ejecuta la autoverificación AML anterior en cada billetera receptora para transferencias superiores a $1,000. Guarda el reporte con marca de tiempo.

- Evita recibir directamente desde plataformas P2P con KYC débil cuando sea posible — recibe a una billetera intermedia que controles, mantén durante 24 horas, luego mueve.

- Nunca recibas USDT/USDC de una salida CoinJoin o mixer, sin importar cuán limpio parezca el remitente inmediato. La lógica de congelamiento es recursiva — Tether puede actuar sobre fondos con historial de mixer múltiples saltos atrás.

- Mantén una billetera «ahorros» separada que solo recibe de exchanges centralizados principales. Las monedas de esta billetera nunca deben tocar P2P, mixers o contrapartes en las que no confíes plenamente.

- Si debes aceptar una transferencia de mayor riesgo, redúcela en tamaño. Perder $200 a un congelamiento es recuperable. Perder $20,000 cambia tu año.

Las billeteras de hardware no ayudan contra un congelamiento. El congelamiento ocurre a nivel del smart contract en el lado del emisor de stablecoin, no en tu billetera. El activo desaparece de tu dirección independientemente de si tus claves están en un Ledger, un Trezor o en una copia de papel. Consulta nuestra comparación de billeteras de hardware para el panorama de seguridad más amplio, pero entiende: la seguridad de almacenamiento y la seguridad de flujo son problemas diferentes.

Qué pueden hacer realmente las víctimas (y qué no funciona)

Si ya has sido congelado, estafado o hackeado, las opciones honestas son limitadas.

Qué funciona (a veces):

- Reporta a IC3.gov inmediatamente si estás en EE.UU. o transaccionando desde EE.UU. El FBI no devuelve fondos, pero el reporte entra en la base de datos que activa congelamientos a nivel de exchange. ic3.gov.

- Envía una pista a Chainalysis a través de su formulario público para incidentes mayores. Confirmaron que la colaboración de la industria sobre Bybit incluyó input directo de la línea de pistas.

- Presenta una denuncia policial localmente para el registro formal, incluso si la policía local no puede actuar. Seguros, demandas civiles y reclamos de pérdida fiscal todos necesitan un número de reporte.

- Contacta al exchange a donde se vieron por última vez los fondos robados. Si tus fondos entraron en un exchange regulado con un equipo de cumplimiento funcional (Binance, Coinbase, Kraken), a veces pueden congelar de su lado con un reporte creíble. No actuarán sobre una queja inespecífica.

Qué no funciona:

- Servicios de «recuperación de cripto» que te contactan en Twitter/Telegram ofreciendo recuperar tus fondos por una tarifa por adelantado. La economía de restauración de estafas que sigue a cada hackeo es en sí misma una estafa. El trabajo legítimo de recuperación ocurre a través de las fuerzas del orden y los equipos de cumplimiento de exchange, no solicitudes por DM.

- Pedir al hacker que devuelva los fondos. Lazarus nunca ha devuelto fondos. Otros grupos ocasionalmente lo hacen (el caso «white hat» de Poly Network 2021 es la famosa excepción), pero es un resultado de uno en mil.

- Órdenes judiciales contra billeteras desconocidas. Los tribunales pueden emitir órdenes de congelamiento contra individuos nombrados y exchanges, no direcciones anónimas. Se vuelven útiles solo después de que los fondos entren en un lugar custodiado.

La verdad más dura: de los $1.5 mil millones robados de Bybit, el techo realista de recuperación — entre congelamientos a nivel de exchange, el programa de recompensas y las incautaciones de las fuerzas del orden — está probablemente por debajo de $100M. El límite de recompensa de $140M representa el 10% de lo que realmente se recupere, así que en las trayectorias actuales el pago real de recompensa también estará muy por debajo de la cifra del titular. El resto está siendo retenido, mezclado y lentamente cobrado a lo largo de años. Verifiqué el rastreador de atestaciones más reciente antes de publicar — la brecha entre «prometido en titular» y «realmente congelado» se ensancha cada trimestre. La prevención compra mucho más que la recuperación.

Continúa aprendiendo

- Herramientas de Seguimiento Blockchain 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT Congelado por Tether: Guía Completa de Recuperación

- Por Qué Tu Cripto Fue Congelada: Drift de Puntuación AML Explicado

- Billetera de Hardware 2026: Trezor vs Ledger vs SafePal vs Tangem

- Stablecoins Centralizadas 2026: USDT vs USDC vs DAI vs USDS

- Billetera Cripto 2026: Hot vs Cold vs Multi-sig — Guía Completa

- Cómo Detectar y Evitar Estafas de Cripto 2026

FAQ

¿Puede realmente rastrearse la cripto robada si pasa por un mixer?

Parcialmente. Mixers como Tornado Cash mezclan fondos de muchos usuarios en la misma denominación, por lo que los enlaces directos onchain se rompen. Pero los analistas usan análisis de tiempo, análisis de patrones de retiro y comportamiento post-mixer para asignar puntuaciones de probabilidad. Una operación de mezcla hábil puede reducir la rastreabilidad por debajo del 50% de confianza; una descuidada permanece por encima del 80%. El salto entre cadenas a través de puentes sin KYC (THORChain, Chainflip) actualmente rompe el rastreo de manera más confiable que los mixers.

¿Por qué el 88% rastreable bajó al 68.57% en solo un año para Bybit?

El rastreo es un juego de confianza, no binario. Los analistas asignan niveles de confianza a cada paso en la ruta de un fondo. A medida que los fondos pasan por más mixers y puentes, la confianza de cada enlace cae. Después de suficientes saltos, la confianza cae por debajo del umbral que los investigadores publican — típicamente alrededor del 70-80%. Los fondos no desaparecieron; la certeza analítica sobre a dónde fueron desapareció.

¿Es legal usar AMLBot o Etherscan en mi país?

Leer la blockchain pública es legal en todas partes — esa es toda la premisa de los libros mayores públicos. Usar servicios de puntuación AML es legal en todas las jurisdicciones principales. Las preguntas de legalidad surgen en torno al uso de mixers (ilegal en algunas jurisdicciones cuando se diseñan para ocultar productos del crimen) y en torno al uso de herramientas forenses para vigilar a otros sin consentimiento (regulado bajo leyes de protección de datos como GDPR para residentes de la UE). Leer las direcciones de tus propias contrapartes antes de una transacción es totalmente legal.

¿Las billeteras de hardware protegen contra este tipo de ataque?

Contra el robo de claves privadas, sí — ese es su trabajo. Contra la manipulación de UI como el ataque Safe{Wallet}, no. Las claves de los firmantes de Bybit nunca fueron comprometidas; el front-end les mintió sobre lo que estaban firmando. La protección contra ataques de UI es «evitación de firma ciega» — usar firmware de billetera que decodifica y muestra los detalles reales de la transacción en la pantalla del dispositivo, independientemente de la UI de la computadora host. Los dispositivos Ledger más nuevos, Keystone Pro y GridPlus Lattice soportan esto para muchos tipos de transacción.

Si soy un usuario pequeño, ¿estoy realmente en riesgo de Lazarus?

No directamente. Lazarus apunta a exchanges, grandes protocolos y proveedores de infraestructura, no a billeteras individuales por debajo de $1M. El riesgo para los usuarios pequeños es la contaminación aguas abajo — recibir fondos que, varios saltos atrás, se originaron de una billetera vinculada a Lazarus. Así es como un pago freelance de $5,000 se convierte en un balance de USDT congelado de $5,000 con un proceso de recuperación de seis meses. La autoverificación AML aborda exactamente este riesgo.

Conclusión

El hackeo de Bybit no es una aberración — es una iteración. Lazarus ha ejecutado el mismo playbook a través de seis grandes robos confirmados y contando, y el playbook funciona porque la mayoría de los defensores no leen transacciones. La blockchain es pública, las herramientas son en su mayoría gratuitas, y diez minutos de investigación antes de una transferencia son más baratos que seis meses esperando que una billetera congelada se libere. La parte más difícil no es la alfabetización técnica. Es la disciplina para realmente hacerlo.

Si te llevaste una cosa de este artículo, que sea el flujo de trabajo de autoverificación AML. Cinco pasos, diez minutos, y estarás más preparado que las personas que perdieron $1.5 mil millones el pasado febrero.

Aviso legal: Este artículo es solo para fines educativos y no constituye asesoramiento financiero, legal o de inversión. La forense de blockchain es un campo en rápida evolución; las herramientas, técnicas y riesgos de contraparte cambian rápidamente. Siempre realiza tu propia diligencia debida y consulta a un profesional licenciado para asesoramiento específico a tu situación. Los ejemplos hacen referencia a eventos reportados públicamente; ChainGain no tiene afiliación con los exchanges, protocolos o actores de amenaza mencionados.