Krypto schützen: 10 Sicherheitsregeln, die jeder Besitzer kennen muss (2026)

Table of Contents

Anfänger

Die Sicherheit von Kryptowährungen war noch nie so wichtig. Im Jahr 2022 wurden über 3,8 Milliarden US-Dollar von Kryptowährungsnutzern und -plattformen gestohlen — und diese Zahl berücksichtigt nur die bekannten Hacks. Ich bin seit 2019 in Krypto, und in dieser Zeit habe ich gesehen, wie Freunde Gelder durch Phishing-E-Mails verloren, wie Börsen über Nacht zusammenbrachen und bin selbst beinahe auf eine gefälschte Wallet-App hereingefallen. Der Unterschied zwischen dem sicheren Aufbewahren Ihrer Kryptos und dem Verlust von allem kommt oft auf ein paar grundlegende Gewohnheiten an.

Dieser Leitfaden behandelt die Sicherheitsbedrohungen, denen jeder Krypto-Nutzer ausgesetzt ist, praktische Schritte zum Selbstschutz und die Fehler, die ich durch persönliche Erfahrung gelernt habe zu vermeiden. Ob Sie 100 $ oder 100.000 $ in Krypto halten, diese Prinzipien gelten gleichermaßen.

Warum Kryptowährungssicherheit anders ist

Traditionelles Banking hat ein Sicherheitsnetz. Wenn jemand Ihre Kreditkartennummer stiehlt, rufen Sie die Bank an, sie storniert die Belastungen und Sie erhalten eine neue Karte. Kryptowährungen funktionieren nicht so.

Bei Krypto sind Sie Ihre eigene Bank. Es gibt keine Betrugsabteilung, keinen Transaktionsrückgängig-Button und keine Versicherung auf den meisten Plattformen. Sobald eine Transaktion auf der Blockchain bestätigt ist, ist sie dauerhaft. Das ist sowohl die Stärke als auch das Risiko der dezentralisierten Finanzwelt.

Drei Merkmale machen die Krypto-Sicherheit besonders herausfordernd:

- Unumkehrbarkeit: Blockchain-Transaktionen können nicht rückgängig gemacht werden. Senden Sie Krypto an die falsche Adresse oder einen Betrüger, und es ist für immer verloren.

- Pseudonymität: Diebe können hinter anonymen Wallets agieren, was eine Wiederherstellung nahezu unmöglich macht.

- Eigenverwahrungsverantwortung: Wenn Sie Ihre eigenen Schlüssel kontrollieren (was Sie sollten), sind Sie dafür verantwortlich, sie sicher aufzubewahren — niemand anderes kann sie für Sie wiederherstellen.

Nach meiner Erfahrung kommen die meisten Krypto-Verluste nicht von ausgeklügeltem Hacking. Sie kommen von einfachen Fehlern: Passwörter wiederverwenden, auf Phishing-Links klicken oder Seed-Phrasen auf dem Handy speichern. Die gute Nachricht ist, dass grundlegende Sicherheitshygiene die überwiegende Mehrheit der Bedrohungen verhindert. Für grundlegende Sicherheitshinweise siehe Bitcoin.orgs Wallet-Sicherheitsleitfaden.

Die häufigsten Sicherheitsbedrohungen bei Kryptowährungen

Phishing-Angriffe

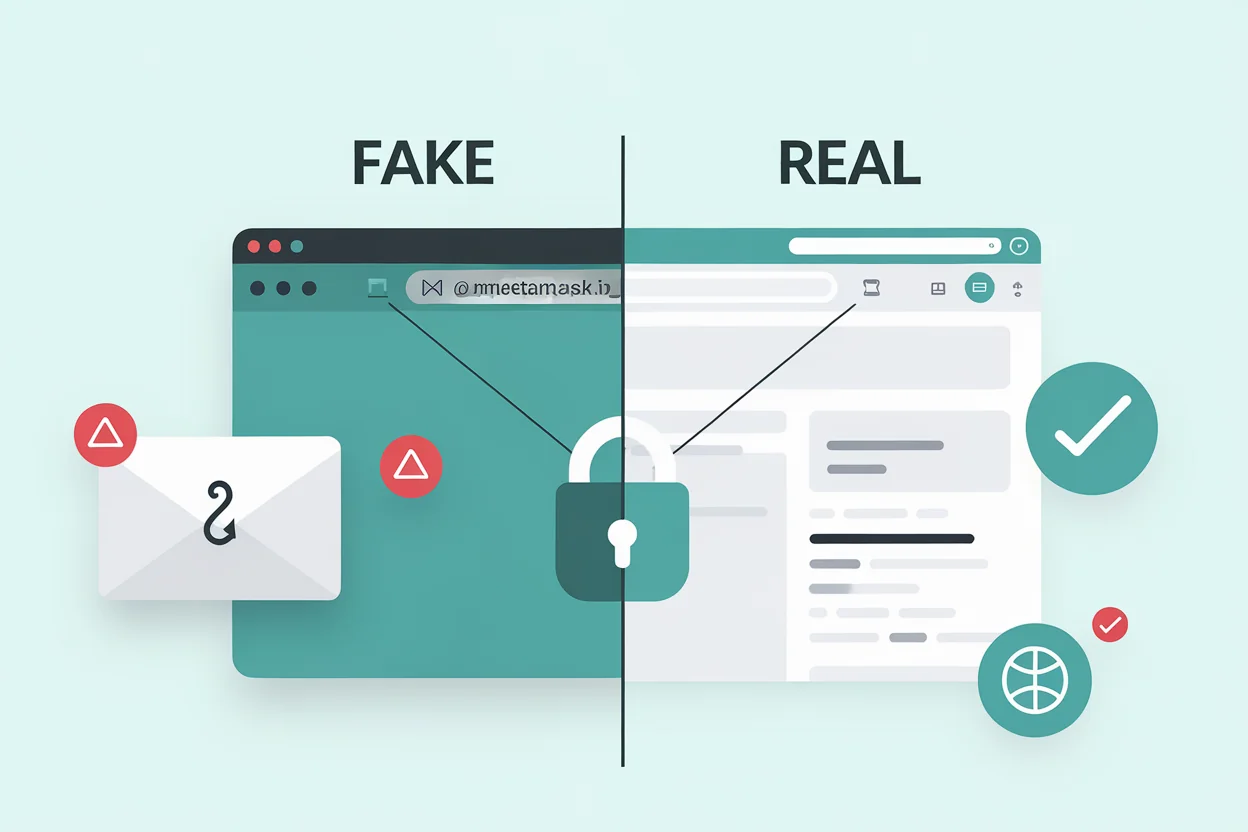

Phishing ist die häufigste Art, wie Menschen Krypto verlieren. Angreifer erstellen gefälschte Websites, E-Mails oder Social-Media-Nachrichten, die identisch mit legitimen Diensten aussehen. Sie könnten Ihre Börse, Ihren Wallet-Anbieter oder sogar einen Freund imitieren.

Ich habe persönlich Dutzende von Phishing-E-Mails erhalten, die genau wie Binance- oder MetaMask-Benachrichtigungen aussahen. Die URLs unterscheiden sich oft nur um ein Zeichen — metamask.io vs metamaask.io. Wenn Sie es eilig haben, ist es leicht zu übersehen.

So schützen Sie sich:

- Speichern Sie die offiziellen URLs jeder Börse und Wallet als Lesezeichen — klicken Sie niemals auf Links aus E-Mails oder Nachrichten

- Aktivieren Sie Anti-Phishing-Codes auf Börsen, die sie unterstützen (die meisten großen Börsen bieten diese Funktion)

- Überprüfen Sie die URL in der Adressleiste Ihres Browsers, bevor Sie Anmeldedaten eingeben

- Teilen Sie niemals Ihre Seed-Phrase oder private Schlüssel mit jemandem, der behauptet, vom „Support” zu sein

SIM-Swap-Angriffe

Bei einem SIM-Swap-Angriff überzeugt ein Krimineller Ihren Mobilfunkanbieter, Ihre Telefonnummer auf eine SIM-Karte zu übertragen, die er kontrolliert. Sobald er Ihre Nummer hat, kann er SMS-basierte Zwei-Faktor-Authentifizierungscodes abfangen und auf Ihre Börsenkonten zugreifen.

So schützen Sie sich:

- Verwenden Sie niemals SMS-basierte 2FA für Krypto-Konten — nutzen Sie stattdessen eine Authenticator-App (Google Authenticator, Authy) oder einen Hardware-Sicherheitsschlüssel

- Richten Sie eine PIN oder Passphrase bei Ihrem Mobilfunkanbieter ein, um unbefugte Änderungen zu verhindern

- Verwenden Sie eine separate E-Mail-Adresse für Krypto-Konten, die nicht mit Ihrer Telefonnummer verknüpft ist

Malware und Clipboard-Hijacking

Clipboard-Hijacking-Malware überwacht stillschweigend die Zwischenablage Ihres Computers. Wenn Sie eine Krypto-Adresse zum Senden von Geldern kopieren, ersetzt die Malware sie durch die Adresse des Angreifers. Sie fügen ein, was Sie für die korrekte Adresse halten, bestätigen die Transaktion, und Ihre Kryptos gehen an den Dieb.

So schützen Sie sich:

- Überprüfen Sie immer die ersten und letzten 4-6 Zeichen jeder Adresse, die Sie einfügen

- Nutzen Sie Adress-Whitelisting-Funktionen auf Börsen, wo verfügbar

- Halten Sie Ihr Betriebssystem und Ihre Antivirensoftware auf dem neuesten Stand

- Laden Sie keine Software aus inoffiziellen Quellen herunter

Gefälschte Apps und Websites

Gefälschte Wallet-Apps erscheinen regelmäßig in App-Stores. Einige sammeln sogar Tausende von Bewertungen, bevor sie entfernt werden. Diese Apps sehen aus und funktionieren wie echte Wallets, senden aber Ihre Seed-Phrase direkt an den Angreifer, wenn Sie eine „neue Wallet” erstellen.

So schützen Sie sich:

- Laden Sie Wallet-Apps nur über offizielle Links auf der Website des Projekts herunter

- Überprüfen Sie den Entwicklernamen und das Veröffentlichungsdatum sorgfältig

- Lesen Sie aktuelle Bewertungen — achten Sie auf Berichte über verdächtiges Verhalten

- Seien Sie misstrauisch gegenüber Apps mit sehr wenigen Downloads, die behaupten, beliebte Wallets zu sein

Social Engineering und Identitätsbetrug

Betrüger geben sich in Direktnachrichten als Kundensupport-Mitarbeiter, Influencer und sogar Freunde aus. Sie bieten an, bei einem Problem zu „helfen” oder präsentieren eine „zeitlich begrenzte Gelegenheit”, die erfordert, dass Sie Krypto senden oder Ihre Schlüssel teilen.

Ein häufiges Muster: Jemand schreibt Ihnen auf Telegram oder Discord: „Ich bin vom [Börse]-Support, wir haben ungewöhnliche Aktivitäten auf Ihrem Konto festgestellt. Bitte verifizieren Sie Ihre Identität, indem Sie Ihre Wallet unter [bösartige URL] verbinden.”

Die goldene Regel: Legitime Support-Teams werden niemals nach Ihrer Seed-Phrase, Ihren privaten Schlüsseln fragen oder Sie bitten, Krypto zu senden, um Ihr Konto zu verifizieren.

Regionsspezifische Betrugsmuster

Betrugstaktiken variieren je nach Region. Das Bewusstsein für lokale Muster hilft Ihnen, wachsam zu bleiben:

- Vietnam: Zalo-basiertes Phishing ist weit verbreitet — Betrüger nutzen Vietnams dominierende Messaging-App, um sich als Börsen auszugeben und gefälschte „Verifizierungs”-Links zu senden

- Südkorea: Voice-Phishing (전화사기, „jeonhwa sagi”) ist ein wichtiger Vektor — Anrufer geben sich als FSC-Beamte oder Börsen-Support aus und fordern sofortiges Handeln

- Japan: SNS-Investitionsbetrug hat zugenommen, wobei gefälschte Promi-Empfehlungen auf LINE und X/Twitter Opfer auf betrügerische Handelsplattformen locken

- Türkei: Gefälschte Börsen bleiben nach dem Thodex-Vorfall (2021) eine anhaltende Bedrohung, bei dem der CEO mit geschätzten 2 Milliarden US-Dollar an Nutzergeldern floh. Überprüfen Sie immer die Börsenlizenzierung über die türkische CMB

- Indonesien: Telegram-Gruppenbetrug mit „garantierten Renditen” bei Krypto-Investitionen zielt über soziale Medien und WhatsApp-Gruppen auf neue Nutzer ab

- VAE: Gefälschte Krypto-Investmentfirmen, die aus Freizonen operieren, zielen auf Expat-Arbeiter mit Versprechungen hoher Renditen ab — überprüfen Sie immer die VARA-Lizenzierung

Wesentliche Sicherheitspraktiken

Verwenden Sie starke, einzigartige Passwörter

Jedes Krypto-Konto sollte ein einzigartiges Passwort haben, das Sie nirgendwo anders verwenden. Wenn ein Dienst gehackt wird und Sie Passwörter wiederverwenden, werden Angreifer diese Anmeldedaten bei jeder Börse und jedem Wallet-Dienst ausprobieren. Dies wird als Credential Stuffing bezeichnet.

Verwenden Sie einen Passwort-Manager wie Bitwarden, 1Password oder KeePass. Generieren Sie zufällige Passwörter mit mindestens 16 Zeichen. Der Passwort-Manager merkt sie sich — Sie müssen sich nur ein Master-Passwort merken.

Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA)

Zwei-Faktor-Authentifizierung fügt eine zweite Sicherheitsebene jenseits Ihres Passworts hinzu. Selbst wenn jemand Ihr Passwort stiehlt, kann er ohne den zweiten Faktor nicht auf Ihr Konto zugreifen.

2FA-Methoden, von der sichersten zur am wenigsten sicheren:

- Hardware-Sicherheitsschlüssel (YubiKey, Trezor) — physisch unmöglich zu phishen

- Authenticator-App (Google Authenticator, Authy) — generiert zeitbasierte Codes auf Ihrem Gerät

- SMS-Codes — besser als nichts, aber anfällig für SIM-Swap-Angriffe

Ich verwende einen Hardware-Schlüssel für meine Hauptbörsenkonten und eine Authenticator-App für alles andere. Nach meiner Erfahrung sind die 30 Sekunden zur Authentifizierung den Schutz absolut wert.

Sichern Sie Ihre Seed-Phrase

Ihre Seed-Phrase (die 12 oder 24 Wörter, die bei der Erstellung einer Wallet generiert werden) ist der Hauptschlüssel zu all Ihren Geldern. Wenn jemand Ihre Seed-Phrase erhält, gehören ihm Ihre Kryptos. Wenn Sie Ihre Seed-Phrase verlieren, verlieren Sie den Zugang zu Ihren Kryptos dauerhaft.

Seed-Phrase-Regeln:

- Niemals digital speichern: Machen Sie kein Foto, speichern Sie sie nicht in einer Notiz-App, senden Sie sie nicht per E-Mail an sich selbst, speichern Sie sie nicht im Cloud-Speicher

- Schreiben Sie sie auf Papier: Verwenden Sie die Karte, die mit Ihrer Wallet geliefert wurde, oder ein spezielles Metall-Backup (feuer- und wasserfest)

- An einem physisch sicheren Ort aufbewahren: Ein Heimtresor, ein Bankschließfach oder aufgeteilt auf mehrere sichere Orte

- Niemals auf einer Website eingeben: Kein seriöser Dienst wird Sie jemals auffordern, Ihre vollständige Seed-Phrase auf einer Website einzugeben

Verwenden Sie eine Hardware-Wallet für bedeutende Bestände

Wenn Sie mehr halten, als Sie bereit wären zu verlieren, verschieben Sie Ihre Kryptos in eine Hardware-Wallet. Hardware-Wallets wie Ledger oder Trezor halten Ihre privaten Schlüssel offline, vollständig isoliert von internetverbundenen Geräten. Selbst wenn Ihr Computer kompromittiert ist, bleiben Ihre Kryptos sicher, da die Schlüssel das Hardware-Gerät nie verlassen.

Ich persönlich bewahre alle Bestände, die ich nicht für aktives Trading benötige, in einer Hardware-Wallet auf. Die kleine Unannehmlichkeit, ein Gerät anzuschließen, um eine Transaktion durchzuführen, ist im Vergleich zur gebotenen Sicherheit vernachlässigbar.

Halten Sie Software aktuell

Veraltete Software ist einer der einfachsten Angriffsvektoren. Dies gilt für:

- Ihr Betriebssystem (Windows, macOS, Linux)

- Ihren Browser (Chrome, Firefox, Brave)

- Ihre Wallet-Software und -Apps

- Ihre Hardware-Wallet-Firmware

Updates beheben häufig Sicherheitslücken. Verzögerte Updates setzen Sie bekannten Exploits aus.

Börsensicherheit: Worauf Sie achten sollten

Nicht alle Börsen sind gleich sicher. Bevor Sie Gelder auf einer Plattform einzahlen, prüfen Sie diese Sicherheitsfunktionen:

| Sicherheitsfunktion | Warum es wichtig ist | Worauf Sie achten sollten |

|---|---|---|

| Reservenachweis | Überprüft, ob die Börse tatsächlich die behaupteten Vermögenswerte hält | Regelmäßige Drittanbieter-Audits, On-Chain-Nachweis |

| Cold Storage | Die meisten Nutzergelder offline gespeichert, weg von Hackern | 90%+ der Vermögenswerte in Cold Storage |

| Versicherungsfonds | Deckt Verluste im Falle einer Sicherheitsverletzung ab | Veröffentlichte Fondsgröße und Deckungsbedingungen |

| Abhebungs-Whitelist | Erlaubt nur Abhebungen an vorab genehmigte Adressen | 24-Stunden-Verzögerung beim Hinzufügen neuer Adressen |

| Anti-Phishing-Code | Überprüft, ob E-Mails wirklich von der Börse stammen | Benutzerdefinierter Code in allen offiziellen E-Mails angezeigt |

| Bug-Bounty-Programm | Motiviert Sicherheitsforscher, Schwachstellen zu finden und zu melden | Öffentliches Programm mit bedeutenden Belohnungen |

Der Zusammenbruch von FTX im Jahr 2022 hat bewiesen, dass selbst große, bekannte Börsen scheitern können. Die Lektion: Bewahren Sie nie mehr auf einer Börse auf, als Sie für aktives Trading benötigen. Verschieben Sie den Rest in eine Wallet, die Sie kontrollieren.

Erweiterte Sicherheitsmaßnahmen

Multi-Signatur-Wallets

Eine Multi-Signatur-Wallet (Multisig) erfordert mehrere private Schlüssel, um eine Transaktion zu autorisieren — zum Beispiel müssen 2 von 3 Schlüsseln signieren. Das bedeutet, selbst wenn ein Schlüssel kompromittiert wird, bleiben Ihre Gelder sicher. Multisig ist besonders nützlich für:

- Gemeinsame Gelder zwischen Geschäftspartnern

- Persönliche Sicherheit — Schlüssel an verschiedenen physischen Orten aufbewahren

- Erbschaftsplanung — Familienmitglieder können bei Bedarf auf Gelder zugreifen

Transaktionssimulation

Bevor Sie eine Transaktion in DeFi bestätigen, verwenden Sie Tools, die das Transaktionsergebnis simulieren. Dienste wie Tenderly oder eingebaute Wallet-Simulatoren zeigen Ihnen genau, was passieren wird — welche Token bewegt werden, wohin sie gehen und welche Berechtigungen Sie erteilen. Dies erkennt bösartige Smart-Contract-Genehmigungen, bevor Sie sie signieren.

Widerruf von Token-Genehmigungen

Wenn Sie mit DeFi-Protokollen interagieren, erteilen Sie oft Token-Genehmigungen, die einem Smart Contract die Erlaubnis geben, Ihre Token auszugeben. Wenn dieser Vertrag später kompromittiert wird, kann der Angreifer Ihre genehmigten Token abziehen. Überprüfen und widerrufen Sie regelmäßig ungenutzte Genehmigungen mit Tools wie Revoke.cash.

Was tun, wenn Sie kompromittiert wurden

Wenn Sie vermuten, dass Ihr Konto oder Ihre Wallet kompromittiert wurde, handeln Sie schnell:

- Verschieben Sie verbleibende Gelder sofort — übertragen Sie sie in eine sichere Wallet, die nicht exponiert wurde

- Ändern Sie Passwörter bei allen krypto-bezogenen Konten

- Widerrufen Sie alle Token-Genehmigungen bei kompromittierten Wallets

- Kontaktieren Sie die Börse — sie können möglicherweise Abhebungen einfrieren, wenn Gelder noch auf der Plattform sind

- Dokumentieren Sie alles — Transaktions-Hashes, Zeitstempel, beteiligte Wallet-Adressen

- Melden Sie es den Behörden — erstatten Sie eine Anzeige bei Ihrer lokalen Cybercrime-Einheit. Wichtige Behörden nach Land:

Land / Region Behörde Contact USA FBI IC3 ic3.gov Vereinigtes Königreich Action Fraud actionfraud.police.uk EU (grenzüberschreitend) Europol EC3 europol.europa.eu France PHAROS internet-signalement.gouv.fr Germany BKA (Bundeskriminalamt) bka.de Japan National Police Agency Cyber Crime npa.go.jp Südkorea KISA (Korea Internet & Security Agency) kisa.or.kr Indonesia Bareskrim (Criminal Investigation Agency) bareskrim.polri.go.id Thailand Royal Thai Police Cyber Crime Division tcsd.go.th Turkey EGM Cyber Crime Department egm.gov.tr Vietnam Ministry of Public Security (A05) Report via local police UAE Dubai Police eCrime dubaipolice.gov.ae Ukraine Cyber Police of Ukraine cyberpolice.gov.ua Nigeria EFCC (Economic & Financial Crimes Commission) efcc.gov.ng Brazil Brazilian Federal Police gov.br/pf Schnelles Handeln erhöht die Wiederherstellungschancen

Die Wiederherstellung ist schwierig, aber nicht immer unmöglich. Einige Blockchain-Analysefirmen haben geholfen, gestohlene Gelder wiederherzustellen, indem sie Transaktionen zu zentralisierten Börsen zurückverfolgt haben, wo die Identität des Diebes verknüpft werden kann.

Sicherheits-Checkliste

Verwenden Sie diese Checkliste, um Ihre eigene Krypto-Sicherheit zu überprüfen:

| Kategorie | Maßnahme | Priorität |

|---|---|---|

| Passwörter | Einzigartiges Passwort für jedes Krypto-Konto | Kritisch |

| Passwörter | Verwendung eines Passwort-Managers | Kritisch |

| 2FA | Authenticator-App oder Hardware-Schlüssel auf allen Konten | Kritisch |

| 2FA | SMS-2FA deaktiviert oder ersetzt | Hoch |

| Seed-Phrase | Auf Papier/Metall geschrieben, sicher offline aufbewahrt | Kritisch |

| Seed-Phrase | Keine digitalen Kopien vorhanden (Fotos, Notizen, Cloud) | Kritisch |

| Wallet | Hardware-Wallet für Bestände > 500 $ | Hoch |

| Börse | Abhebungs-Whitelist aktiviert | Hoch |

| Börse | Anti-Phishing-Code eingerichtet | Mittel |

| Software | Betriebssystem, Browser und Wallet-Apps auf dem neuesten Stand | Hoch |

| DeFi | Ungenutzte Token-Genehmigungen widerrufen | Mittel |

| Separate E-Mail für Krypto-Konten | Mittel |

Weiterlernen

- Was ist Kryptowährung?

- Wie Blockchain funktioniert

- Wie man eine Krypto-Wallet auswählt

- Was sind Stablecoins?

- Krypto vs. Banküberweisungen: Leitfaden zu Überweisungskosten

- Stablecoin-Sparleitfaden: Schützen Sie Ihr Geld vor Inflation

- Freelancer Krypto-Zahlungsleitfaden: Global Verdienen, Lokal Ausgeben

Häufig gestellte Fragen

Kann gestohlene Kryptowährung wiederhergestellt werden?

In einigen Fällen ja — aber es ist schwierig. Wenn gestohlene Gelder an eine zentralisierte Börse gesendet werden, können Strafverfolgungsbehörden manchmal das Konto einfrieren und Vermögenswerte wiederherstellen. Blockchain-Analysefirmen wie Chainalysis sind auf die Verfolgung gestohlener Kryptos spezialisiert. Wenn jedoch Gelder durch Mixer oder dezentralisierte Protokolle bewegt werden, wird eine Wiederherstellung extrem unwahrscheinlich. Prävention ist immer effektiver als Wiederherstellung.

Ist es sicher, Kryptos auf einer Börse aufzubewahren?

Börsen sind praktisch für aktives Trading, aber sie sind nicht der sicherste Ort für Langzeitspeicherung. Börsen können gehackt werden, bankrott gehen (wie FTX gezeigt hat) oder Abhebungen während Marktstress einfrieren. Für jeden Betrag, den Sie nicht aktiv handeln, bietet eine Hardware-Wallet oder Eigenverwahrungslösung deutlich bessere Sicherheit.

Was passiert, wenn ich meine Hardware-Wallet verliere?

Wenn Sie Ihr Hardware-Wallet-Gerät verlieren, sind Ihre Kryptos nicht verloren — solange Sie Ihre Seed-Phrase haben. Sie können eine neue Hardware-Wallet kaufen (gleiche oder andere Marke) und Ihre Wallets mit der Seed-Phrase wiederherstellen. Das Gerät selbst speichert nicht Ihre Kryptos; es speichert die Schlüssel, die auf Ihre Kryptos auf der Blockchain zugreifen. Deshalb ist der Schutz Ihrer Seed-Phrase sogar wichtiger als der Schutz des Geräts.

Brauche ich ein VPN, um Kryptowährung zu nutzen?

Ein VPN ist für die grundlegende Krypto-Nutzung nicht unbedingt erforderlich, fügt aber eine Datenschutzebene hinzu — besonders in öffentlichen Wi-Fi-Netzwerken. Ein VPN verschlüsselt Ihren Internetverkehr und verhindert das Abhören auf Netzwerkebene. Allerdings macht ein VPN allein Sie nicht anonym; Börsen verlangen in den meisten Fällen weiterhin eine Identitätsverifizierung (KYC). Verwenden Sie ein VPN als eine Schicht in Ihrer gesamten Sicherheitsstrategie, nicht als eigenständige Lösung.

Was ist der sicherste Weg, eine Seed-Phrase aufzubewahren?

Schreiben Sie Ihre Seed-Phrase auf Papier oder gravieren Sie sie auf eine Metallplatte — speichern Sie sie niemals digital (keine Fotos, kein Cloud-Speicher, keine Textdateien). Bewahren Sie sie in einem feuer- und wasserfesten Tresor auf. Erwägen Sie eine Aufteilung mit Shamirs Secret Sharing oder die Aufbewahrung von Kopien an zwei separaten sicheren Orten. Teilen Sie Ihre Seed-Phrase niemals mit jemandem und denken Sie daran, dass kein seriöser Dienst jemals danach fragen wird.

Abschließende Gedanken

Kryptowährungssicherheit bedeutet nicht, paranoid zu sein — sondern vorbereitet zu sein. Die überwiegende Mehrheit der Krypto-Diebstähle zielt auf Menschen ab, die grundlegende Vorsichtsmaßnahmen überspringen: schwache Passwörter, SMS-basierte 2FA, auf Handys gespeicherte Seed-Phrasen und unbegrenzt auf Börsen gelassene Gelder.

Die in diesem Leitfaden beschriebenen Schritte brauchen weniger als eine Stunde zur Umsetzung, schützen Sie aber vor den Bedrohungen, die für über 90 % der Krypto-Verluste verantwortlich sind. Beginnen Sie mit den kritischen Punkten in der Sicherheits-Checkliste oben und arbeiten Sie den Rest in Ihrem eigenen Tempo ab.

Ihre Kryptos sind nur so sicher wie das schwächste Glied in Ihrem Sicherheitssetup. Machen Sie dieses Glied so stark wie möglich.

Haftungsausschluss: Dieser Artikel dient nur zu Bildungszwecken und stellt keine Finanz- oder Sicherheitsberatung dar. Kryptowährungen beinhalten erhebliche Risiken. Recherchieren Sie immer selbst und konsultieren Sie bei Bedarf qualifizierte Fachleute. Für unseren vollständigen Haftungsausschluss siehe unseren Haftungsausschluss für verantwortungsvolles Trading.