Криміналістика ончейн-зломів: як читати крадіжку на $1B+ (кейс Bybit 2025)

Table of Contents

Розкриття партнерських відносин: ChainGain може отримувати невелику комісію за переходи за посиланнями на згадані в статті інструменти безпеки. Це не коштує вам нічого додатково та ніколи не впливає на те, які інструменти ми рекомендуємо. У нас немає жодних відносин з біржами, міксерами чи хакерськими угрупованнями, що обговорюються.

Коли північнокорейська Lazarus Group викрала $1.5 мільярда з Bybit 21 лютого 2025 року, більшість матеріалів зупинилися на заголовку. Але кошти не зникли — вони рухалися через тисячі гаманців, через міксери, між блокчейнами, і через рік заморожено лише 3.84%. Хороша новина: кожен перехід зафіксовано в публічному реєстрі. Краща новина: ви можете прочитати його самостійно за допомогою безкоштовних інструментів приблизно за десять хвилин, перш ніж відправляти будь-який власний великий переказ.

Цей посібник робить те, чого не робить жоден інший ретроспективний матеріал про Bybit: він проводить індивідуального читача через реальний слід в Etherscan, називає чотири криміналістичні інструменти, які можуть собі дозволити роздрібні користувачі, і дає вам контрольний AML-список перед переказом, який — якби підписанти Bybit ним скористалися — міг би запобігти найбільшому крадіжці криптовалюти в історії.

У цій статті:

- Що сталося 21 лютого 2025 року

- 3-фазний сценарій відмивання, який використовував Lazarus

- Читання транзакції з викраденими коштами в Etherscan: покрокове керівництво з 5 кроків

- 4 найкращі інструменти ончейн-криміналістики для приватних осіб

- Підтверджені крипто-крадіжки Lazarus Group 2017→2025

- 10-хвилинна AML-самоперевірка перед будь-яким великим переказом

- Що робити ДО того, як ваш USDT буде заморожено

- Що насправді можуть зробити жертви (і що не працює)

Що сталося 21 лютого 2025 року

Злом Bybit не був експлойтом смарт-контракту. Це була атака на ланцюг постачання через фронтенд — тобто зловмисник скомпрометував програмне забезпечення, з яким взаємодіє користувач (вебсайт/застосунок, з яким працює підписант), а не смарт-контракти, що тримають кошти. Ціллю був Safe{Wallet} — мультипідписний сервіс, який Bybit використовував для управління своєю казною ефірних холодних гаманців. Двома днями раніше, 19 лютого 2025 року о 15:29:25 UTC, оператори Lazarus Group ввели шкідливий JavaScript у застосунок Safe{Wallet} за адресою app.safe.global. Через два дні після цього, коли підписанти Bybit схвалили те, що вважали рутинним переказом з холодного на гарячий гаманець, модифікований фронтенд непомітно змінив адресу призначення. Криміналістична фірма Sygnia підтвердила вектор JS-ін’єкції, а Центр скарг на інтернет-злочини ФБР (IC3) офіційно приписав крадіжку Північній Кореї 26 лютого 2025 року.

На екрані підписанти насправді бачили те, що виглядало як звичайна транзакція Safe. Те, що мультипідпис фактично підписав, було оновленням контракту, яке передало контроль над холодним гаманцем Bybit на адресу, контрольовану зловмисником. 401,000 ETH — на той момент вартістю приблизно $1.5 мільярда — покинули Bybit однією транзакцією. Реверс-інжиніринг SlowMist простежив шкідливий скрипт до скомпрометованої машини розробника Safe, а не до вразливості з боку Bybit. Урок незручний: холодне зберігання захистило ключі, але користувацький інтерфейс збрехав підписантам-людям.

| Пункт | Деталь | Джерело |

|---|---|---|

| Дата злому | 2025-02-21 (крадіжка); 2025-02-19 15:29:25 UTC (підміна JS Safe) | Sygnia, IC3 |

| Сума викрадена | ~401,000 ETH ≈ $1.5B за ціною на момент злому | Chainalysis |

| Вектор атаки | JavaScript-ін’єкція у фронтенд Safe{Wallet} (ланцюг постачання) | Sygnia, SlowMist |

| Атрибуція | Північна Корея / Lazarus Group / кластер TraderTraitor | FBI IC3 PSA 250226 |

| Запропонована винагорода | $140M (10% від будь-яких повернутих коштів) | Bybit “LazarusBounty” |

| Заморожено до лютого 2026 | 3.84% (~$57M) | BlockEden, річна ретроспектива |

| Все ще відстежувано лютий 2026 | 68.57% (зменшилось з 88% на першому тижні) | BlockEden, офіційно Bybit |

| “Зникло у тіні” | 27.59% — зникло у міксерах та холодних гаманцях | BlockEden |

Останній рядок має значення. Crypto Twitter святкував, коли Bybit оголосив, що 88% коштів є “відстежуваними” протягом першого тижня. Дванадцять місяців потому понад чверть здобичі неможливо повернути — не тому, що блокчейн забув, а тому, що мікшування та крос-чейн стрибки врешті-решт розривають аналітичний зв’язок. Відстеження має термін придатності, і Lazarus знає це краще за всіх.

3-фазний сценарій відмивання, який використовував Lazarus

На той час, коли більшість роздрібних користувачів читають про злом, кошти вже рухаються. Lazarus використовує дивовижно послідовний трифазний сценарій, задокументований у крадіжках Bybit, Atomic Wallet та DMM Bitcoin як TRM Labs, так і Chainalysis. Розуміння цього — це різниця між читанням транзакції та читанням стратегії.

Фаза 1: Конвертація та розпорошення (години 0-72)

Перший крок після крадіжки завжди однаковий: перетворити все, що можна заморозити, на те, що неможливо. ERC-20 стейблкоїни (USDT, USDC) обмінюються на нативний ETH протягом годин, тому що Tether і Circle можуть заблокувати адреси стейблкоїнів, але ніхто не може заблокувати сам ETH. 401,000 ETH з Bybit були майже одразу розподілені приблизно на 50 субгаманців, кожен з яких містив 5,000-10,000 ETH. Це і є розпорошення: якщо один гаманець відстежено, ви спалили лише частку здобичі.

Шаблон розпорошення — це те, що аналітики блокчейну називають “peel chain” (ланцюг очищення) — великі суми відколюються на менші частини на кожному переході, приблизно однакових розмірів, із залишком, що пересилається на наступну адресу. Peel chain — це шаблон транзакції, де великий вхідний переказ багаторазово розщеплюється на один невеликий відколений вихід та один більший пересланий залишок, створюючи розгалужене дерево через сотні гаманців. В Etherscan це виглядає як різдвяна ялинка: один вхід, два-три виходи на кожному вузлі, причому один вихід значно більший за інші. Менші частини переходять до фази 2; більший залишок чекає.

Фаза 2: Мікшування та крос-чейн обфускація (дні 3-90)

Як тільки кошти розпорошені, Lazarus їх мікшує. Історично це означало Tornado Cash, але Казначейство США виключило Tornado Cash зі списку 21 березня 2025 року — через три тижні після злому Bybit — і хоча Roman Storm отримав частково обвинувальний вирок 6 серпня 2025 року — визнаний винним у змові з метою ведення нелегальної грошово-передавальної діяльності, при цьому присяжні зайшли в глухий кут щодо звинувачень у відмиванні коштів та порушенні санкцій — сам протокол залишається придатним до використання. Lazarus також ротував через Wasabi Wallet (CoinJoin) — CoinJoin це техніка мікшування Bitcoin, яка об’єднує транзакції кількох користувачів в єдину партію, щоб спостерігачі не могли зіставити окремих відправників з отримувачами — плюс CryptoMixer та приватний роллап Railgun.

Складніший шаблон для відстеження — це крос-чейн стрибки. Викрадений ETH Bybit перейшов до Bitcoin через THORChain та Chainflip — обидва є децентралізованими своп-протоколами без KYC. Як тільки кошти опинилися в Bitcoin, слід знову перетинається з улюбленим шаблоном Lazarus “peel chain”, цього разу розгалужуючись на 6,954 окремі BTC-адреси, ідентифіковані TRM Labs. Кожен крос-чейн стрибок додає аналітичного шуму; після трьох стрибків навіть моделі кластеризації Chainalysis — алгоритми, які групують кілька адрес, ймовірно, контрольованих однією сутністю на основі спільних шаблонів витрат — починають видавати атрибуцію з низьким рівнем впевненості.

Фаза 3: Гра в очікування (місяці 6+)

Lazarus не поспішає виводити кошти в готівку. Кошти від злому Ronin Bridge у 2022 році ($625M) переміщувалися ще зовсім нещодавно — у 2024 році. Шаблон полягає в тому, щоб дати новинному циклу затихнути, дозволити командам комплаєнсу бірж переключити фокус, а потім конвертувати через OTC-стійки в юрисдикціях зі слабким моніторингом. До 12-місячної позначки приблизно 27.59% здобичі Bybit було переміщено до гаманців, де Chainalysis, TRM та Elliptic вже не могли підтримувати високовпевнений зв’язок. Це не означає, що ланцюг забув — це означає, що аналітична впевненість впала нижче порогу, який публікують слідчі.

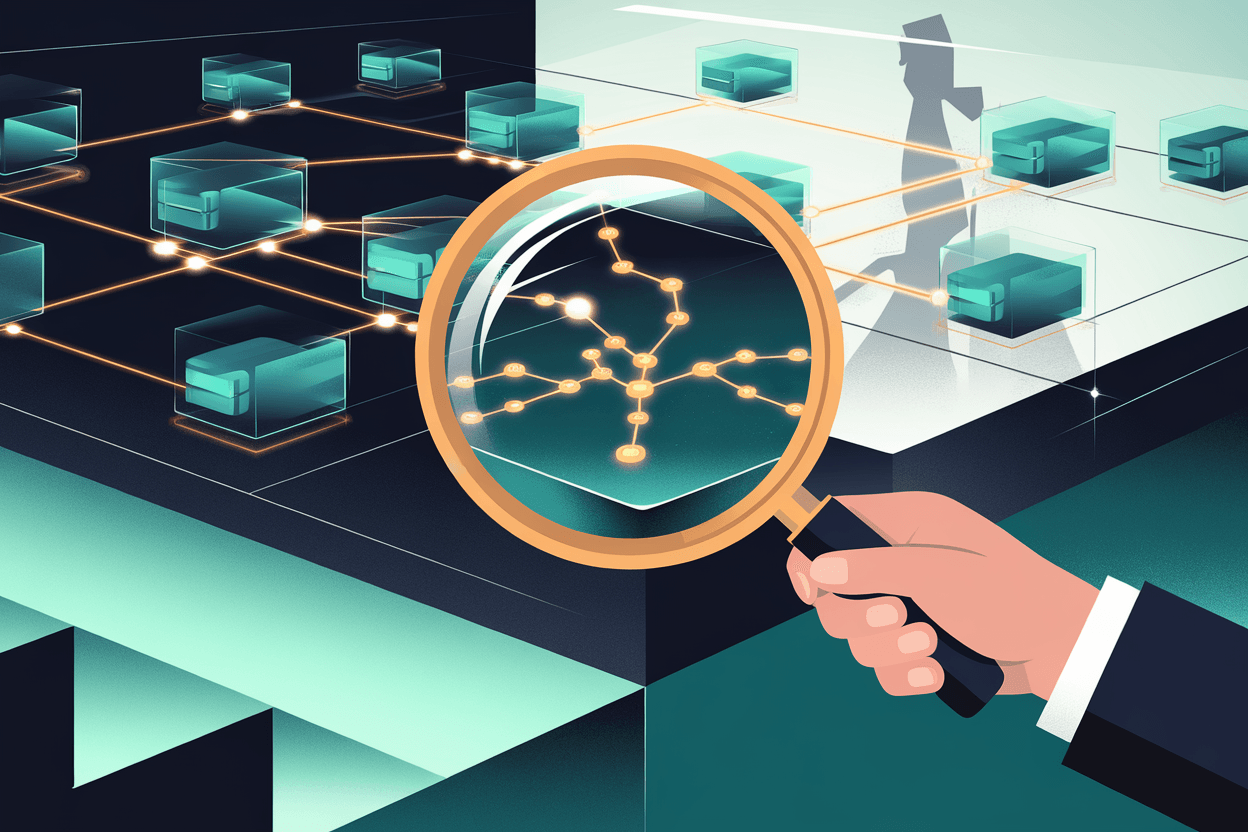

Читання транзакції з викраденими коштами в Etherscan: покрокове керівництво з 5 кроків

Це той розділ, який пропускають усі інші ретроспективи Bybit. Вам не потрібне місце за $50,000 у Chainalysis Reactor, щоб простежити перші три стрибки Lazarus — вам потрібен Etherscan та десять хвилин. Виберіть оригінальну транзакцію виведення гарячого гаманця Bybit (шукайте “Bybit exploit” в Etherscan, і з’явиться позначений кластер) і пройдіть її. Я виконав цю саму процедуру на кластері експлуатанта Bybit під час написання цього посібника і повністю відобразив одну гілку розпорошення приблизно за вісім хвилин — далі описано саме те, що ви побачите.

| Крок | Що робити | Що шукати |

|---|---|---|

| 1 | Відкрийте хеш вихідної транзакції в Etherscan | Адреса “From” (жертва) та адреса “To” (зловмисник). Якщо Etherscan позначив будь-яку з них як “Bybit Exploiter” або “DPRK Lazarus”, аналітики кластеризації вже виконали атрибуцію. |

| 2 | Натисніть на адресу “To”; перейдіть до вкладки Internal Txns | Внутрішні транзакції показують переміщення, ініційовані контрактом. Злом Bybit відправив ETH через шкідливий контракт оновлення — внутрішні транзакції розкривають фактичний шлях активу, який приховує переказ на поверхневому рівні. |

| 3 | Відсортуйте вихідні транзакції за сумою у порядку спадання | Підпис “peel chain”: один або два великих виходи (залишок) і багато однорідних менших виходів (розпорошення). Якщо ви бачите 30+ виходів однакового розміру протягом хвилин, ви дивитесь на фазу розпорошення Lazarus. |

| 4 | Виберіть будь-який однорідний дочірній гаманець; перейдіть до його вихідних транзакцій | Крос-чейн мости (THORChain, Chainflip, deBridge) з’являються як перекази на відомі адреси контрактів мостів. Etherscan автоматично позначає основні мости — якщо ви бачите кошти, що входять у контракт мосту, наступний стрибок відбувається на іншому блокчейні. |

| 5 | Використовуйте функцію “Note Address”, щоб позначити те, що знайшли | Безкоштовні акаунти Etherscan дозволяють зберігати до 1,000 міток адрес. Поки ви відстежуєте, позначайте кожну гілку (“розпорошення #1”, “міст до BTC”, “депозит міксера”). Після трьох стрибків у вас буде особиста карта однієї гілки — той самий робочий процес, який використовують професійні аналітики. |

Ви наткнетеся на глухий кут. Приблизно на третьому або четвертому стрибку слід заходить або в CoinJoin-міксер (де змішуються кошти 50+ користувачів), або в крос-чейн міст з обмеженою публічною видимістю. Це момент, коли потрібно припинити відстеження та розпочати робочий процес з AML-інструментами, описаний нижче — тому що питання зміщується з “куди це поділося?” на “чи забруднений гаманець, з якого я збираюся отримати кошти?”

4 найкращі інструменти ончейн-криміналістики для приватних осіб

Більшість оглядів про відстеження блокчейну описують корпоративні платформи — Chainalysis Reactor, TRM, Elliptic — які роздрібні користувачі ніколи не зможуть собі дозволити. Ось що індивідуальний читач ChainGain може реально використовувати, упорядковано за доступністю. Безкоштовного рівня кожного достатньо, щоб робити все, описане в цій статті. Я протестував усі чотири з них на кластері експлуатанта Bybit під час написання цього розділу: Etherscan та Arkham дали позначені, навігаційні результати протягом секунд; AMLBot повернув прапор високого ризику менш ніж за тридцять секунд; безкоштовний граф Breadcrumbs показав три з стрибків розпорошення перш ніж обмежити решту платним тарифом.

| Інструмент | Безкоштовний рівень | Платний рівень | Найкраще для | Обмеження |

|---|---|---|---|---|

| Etherscan (та оглядачі для конкретних блокчейнів: BscScan, Solscan, Tronscan) | Так — повний доступ для читання, 1,000 збережених міток адрес | Безкоштовний рівень API; ~$200/місяць (план Growth) для вищих лімітів запитів | Покрокове ручне відстеження; самостійне навчання тому, як насправді протікають транзакції | Без кластеризації, без міток сутностей за межами поданих спільнотою, без крос-чейн перегляду |

| Arkham Intelligence | Так — пошук сутностей, мітки гаманців, публічні дашборди | План Ultimate ~$0/місяць з винагородами за награди (модель — “чайові за розвідку”) | Зворотний пошук (“кому належить цей гаманець?”), відстеження сутностей, спостереження за мемпулом | Покриття зміщене у бік великих сутностей США/ЄС; малі гаманці часто не позначені |

| Breadcrumbs | Обмежений безкоштовний перегляд графів | Близько $49/місяць за план для індивідуального дослідника (перевірте при реєстрації — ціни змінюються) | Візуальний граф потоку коштів через стрибки; AML-оцінка ризику для однієї адреси | Ціни не завжди публічні; підтверджуйте безпосередньо. Нижче покриття сутностей, ніж у Chainalysis |

| AMLBot | Три безкоштовні перевірки адрес за реєстрацію | Pay-as-you-go від кількох центів за перевірку; підписки для бізнесу | AML-перевірка перед отриманням (“чи цей гаманець збирається відправити мені забруднений USDT?”) | Оцінка є евристикою, а не гарантією; “зелений” гаманець все ще можна перекласифікувати пізніше |

Чесний висновок: Etherscan плюс AMLBot достатньо для 90% особистих сценаріїв використання. Ви використовуєте Etherscan, щоб зрозуміти, що сталося ончейн, і AMLBot перед будь-яким переказом понад $1,000, щоб переконатися, що контрагента не було позначено в відомому кластері. Arkham стає корисним, коли вам потрібно ідентифікувати, кому належить гаманець. За Breadcrumbs варто платити лише якщо ви проводите кілька розслідувань на місяць. Жоден з них не дасть вам атрибуції інституційного рівня — для цього вам знадобиться Chainalysis Reactor (тільки для підприємств, ціни за контрактом зазвичай $50K+/рік) або TRM (аналогічно).

Для глибшого порівняння інституційного рівня дивіться наш посібник з інструментів відстеження блокчейну — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM.

Підтверджені крипто-крадіжки Lazarus Group 2017→2025

Bybit не був першою крадіжкою Lazarus з біржі на $100M+ — і майже напевно не буде останньою. Розглянути цю крадіжку в контексті важливо, тому що той самий сценарій (peel chain → міксер → крос-чейн → чекати) з’являється в кожній підтвердженій атаці. ФБР офіційно приписало наступні шість інцидентів державним акторам Північної Кореї:

- Березень 2022 — Ronin Bridge: $625M. Lazarus скомпрометував п’ять з дев’яти валідаторських вузлів моста Axie Infinity. Відстеження Elliptic задокументувало рух коштів через Tornado Cash протягом тижнів.

- Червень 2023 — Atomic Wallet: ~$100M. Цілі — користувачі некастодіального Atomic Wallet через шкідливу кампанію. Атрибуцію Lazarus опублікували Elliptic і підтвердили незалежним ончейн-аналізом, що простежив кошти через той самий кластер TraderTraitor, що використовувався в наступних атаках.

- Вересень 2023 — Stake.com: $41M. Компрометація гарячого гаманця в крипто-казино. Прес-реліз ФБР приписав крадіжку TraderTraitor / Lazarus.

- Травень 2024 — DMM Bitcoin: $305M. 4,502.9 BTC викрадено з японської біржі однією транзакцією; DMM Bitcoin оголосила про закриття пізніше в 2024 році.

- Липень 2024 — WazirX: ~$235M. Ефірний мультипідпис індійської біржі було спустошено за шаблоном, який сильно нагадував пізнішу атаку на Bybit. Залученість Lazarus підтвердило кілька аналітиків.

- Лютий 2025 — Bybit: $1.5B. Найбільша крипто-крадіжка в історії.

Підрахуйте: понад $2.8 мільярда підтвердженої крадіжки Lazarus лише з цих шести інцидентів, з меншими атаками та роками 2017-2021, що приводять загальну публічно приписану крипто-крадіжку Lazarus вище позначки $5 мільярдів за оцінками галузі. Відстеження тих самих акторів протягом років — це те, що дозволяє аналітикам кластеризувати гаманці; повторне використання Lazarus шаблонів та інфраструктури — найбільший подарунок слідчим.

10-хвилинна AML-самоперевірка перед будь-яким великим переказом

Вам не потрібно відстежувати крадіжку, щоб користуватися цими інструментами. Повсякденний сценарій використання — це перевірка гаманця когось, від кого ви ось-ось отримаєте великий переказ — наприклад, P2P-продавця на Binance або фрилансера-клієнта, що платить у USDT. Гаманець зі слідами брудних коштів в історії може призвести до того, що ваш гаманець буде позначено за ланцюгом. Я особисто запускаю саме цей 10-хвилинний робочий процес перед прийняттям будь-якого P2P-переказу понад $500, і за минулий рік відмовився від трьох угод, тому що адреса джерела показувала експозицію до міксерів у попередніх п’яти стрибках. Ми розглядали механізм AML-дрейфу в нашому посібнику чому ваше крипто було заморожено.

10-хвилинний робочий процес:

- (1 хв) Отримайте депозитну адресу контрагента. Якщо він відмовляється — це вже червоний прапор; відкличте свою пропозицію.

- (3 хв) Прогнаніть адресу через AMLBot. Оцінка вище 30/100 (червона зона) означає стоп. Нижче 30, але з позначеною експозицією до міксера/санкційної сутності — також стоп. Дійсно чисті гаманці показують “low risk” з нульовими прапорами джерел високого ризику.

- (2 хв) Відкрийте адресу в Etherscan. Подивіться на історію входів. Нещодавні входи з позначеного міксера (Tornado Cash, Wasabi) або з адреси, позначеної як відома афера? Стоп. Входи лише з основних бірж (Coinbase, Binance, Kraken)? Загалом нормально.

- (2 хв) Перехресна перевірка в Arkham. Якщо адреса має будь-яку мітку сутності крім “personal wallet” — наприклад, “Lazarus-linked” або “OFAC-sanctioned” — Arkham майже завжди це показує. Безкоштовного акаунту достатньо.

- (2 хв) Прийміть рішення. Дві зелені з трьох (AMLBot, Etherscan, Arkham) — і транзакція досить безпечна. Будь-яка одна червона — і транзакція не безпечна. Четвертого варіанту немає.

Десять хвилин роботи, щоб уникнути замороження $10,000 на шість місяців — найкращий ROI у особистій крипто-безпеці. Більшість користувачів цього не роблять, доки не будуть заморожені одного разу. Будьте винятком.

Що робити ДО того, як ваш USDT буде заморожено

Якщо ви коли-небудь отримували переказ, який простежується, навіть на чотири-п’ять стрибків назад, до міксерів або санкційних адрес, ваші стейблкоїни ризикують бути замороженими емітентом (Tether або Circle) без попередження. Лише Tether заморозила понад $3.3 мільярда на 7,268 адресах, і середній рівень розморожування становить менше 7%. Профілактика — єдина реалістична стратегія.

5-пунктовий контрольний список перед заморожуванням:

- Запустіть наведену вище AML-самоперевірку на кожному отримуючому гаманці для переказів понад $1,000. Збережіть звіт з міткою часу.

- Уникайте отримання безпосередньо з P2P-платформ зі слабким KYC, коли можливо — отримуйте на проміжний гаманець, який ви контролюєте, тримайте 24 години, потім переміщуйте.

- Ніколи не отримуйте USDT/USDC з виходу CoinJoin або міксера, незалежно від того, наскільки чистим виглядає безпосередній відправник. Логіка замороження рекурсивна — Tether може діяти на коштах з історією міксера за кілька стрибків назад.

- Тримайте окремий “ощадний” гаманець, який отримує лише з основних централізованих бірж. Монети цього гаманця ніколи не повинні торкатися P2P, міксерів або контрагентів, яким ви повністю не довіряєте.

- Якщо ви мусите прийняти переказ з вищим ризиком, зменшіть його розмір. Втрата $200 через заморожування — поправне. Втрата $20,000 — змінює ваш рік.

Апаратні гаманці не допомагають проти заморожування. Заморожування відбувається на рівні смарт-контракту з боку емітента стейблкоїна, а не з вашого гаманця. Актив зникає з вашої адреси незалежно від того, чи ваші ключі знаходяться на Ledger, Trezor або в паперовій резервній копії. Дивіться наше порівняння апаратних гаманців для ширшої картини безпеки, але розумійте: безпека зберігання та безпека потоку — це різні проблеми.

Що насправді можуть зробити жертви (і що не працює)

Якщо вас вже заморозили, обманули чи зламали, чесні варіанти обмежені.

Що працює (іноді):

- Повідомте на IC3.gov негайно, якщо ви знаходитесь у США або здійснюєте транзакції з США. ФБР не повертає кошти, але звіт потрапляє в базу даних, що запускає замороження на рівні бірж. ic3.gov.

- Подайте підказку до Chainalysis через їхню публічну форму для великих інцидентів. Вони підтвердили, що галузева співпраця по Bybit включала прямий вхід через лінію підказок.

- Подайте заяву до місцевої поліції для офіційного запису, навіть якщо місцева поліція не може діяти. Страхові, цивільні позови та податкові заяви про збитки — усі потребують номеру звіту.

- Зв’яжіться з біржею, куди в останній момент рухалися викрадені кошти. Якщо ваші кошти увійшли в регульовану біржу з робочою командою комплаєнсу (Binance, Coinbase, Kraken), вони іноді можуть заморозити зі свого боку при наявності надійного звіту. Вони не діятимуть на основі неконкретної скарги.

Що не працює:

- “Crypto recovery” сервіси, які зв’язуються з вами в Twitter/Telegram, пропонуючи повернути ваші кошти за попередню оплату. Економіка відновлення-афер, яка слідує за кожним зломом, сама є аферою. Легітимна робота з відновлення відбувається через правоохоронні органи та команди комплаєнсу бірж, а не через клопотання у DM.

- Прохання до хакера повернути кошти. Lazarus ніколи не повертав кошти. Інші групи зрідка це роблять (випадок “білого хакера” Poly Network 2021 — відомий виняток), але це результат один на тисячу.

- Судові накази проти невідомих гаманців. Суди можуть видавати накази про замороження проти названих осіб та бірж, а не анонімних адрес. Вони стають корисними лише після того, як кошти надходять у кастодіальне місце.

Жорсткіша правда: з $1.5 мільярда, викраденого в Bybit, реалістична верхня межа повернення — між замороженнями на рівні бірж, програмою винагороди та конфіскаціями правоохоронних органів — ймовірно, нижче $100M. Стеля винагороди $140M представляє 10% від того, що фактично буде повернуто, тому за поточними траєкторіями реальна виплата винагороди буде значно нижчою за заголовну цифру. Решта утримується, мікшується і повільно виводиться в готівку протягом років. Я перевірив найновіший трекер атестацій перед публікацією — розрив між “обіцяним за заголовком” та “фактично замороженим” розширюється з кожним кварталом. Профілактика дає набагато більше, ніж відновлення.

Продовжуйте навчання

- Інструменти відстеження блокчейну 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT заморожений Tether: повний посібник з відновлення

- Чому ваше крипто було заморожено: пояснення дрейфу AML-оцінки

- Апаратний гаманець 2026: Trezor vs Ledger vs SafePal vs Tangem

- Централізовані стейблкоїни 2026: USDT vs USDC vs DAI vs USDS

- Крипто-гаманець 2026: Гарячий vs Холодний vs Мультипідпис — повний посібник

- Як виявити та уникнути крипто-афер 2026

FAQ

Чи дійсно можна відстежити викрадене крипто, якщо воно проходить через міксер?

Частково. Міксери на кшталт Tornado Cash змішують кошти багатьох користувачів в одному номіналі, тому прямі ончейн-зв’язки розриваються. Але аналітики використовують аналіз часу, аналіз шаблонів виведення та аналіз поведінки після мікшування, щоб призначати ймовірнісні оцінки. Майстерна операція мікшування може знизити відстежуваність до рівня впевненості нижче 50%; недбала залишається вище 80%. Крос-чейн стрибки через мости без KYC (THORChain, Chainflip) наразі розривають відстеження надійніше, ніж міксери.

Чому 88% відстежуваних впали до 68.57% всього за один рік для Bybit?

Відстеження — це гра впевненості, а не бінарна. Аналітики призначають рівні впевненості кожному кроку на шляху коштів. Коли кошти проходять через більше міксерів та мостів, впевненість кожного зв’язку падає. Після достатньої кількості стрибків впевненість падає нижче порогу, який публікують слідчі — зазвичай близько 70-80%. Кошти не зникли; зникла аналітична впевненість щодо того, куди вони пішли.

Чи легально використовувати AMLBot або Etherscan у моїй країні?

Читання публічного блокчейну є легальним всюди — це вся передумова публічних реєстрів. Використання AML-сервісів оцінювання є легальним у кожній великій юрисдикції. Питання легальності виникають навколо використання міксерів (нелегальних у деяких юрисдикціях, коли вони призначені для приховування доходів від злочинної діяльності) та навколо використання криміналістичних інструментів для нагляду за іншими без згоди (регулюється законами про захист даних, такими як GDPR для жителів ЄС). Читання адрес власних контрагентів перед транзакцією є явно легальним.

Чи захищають апаратні гаманці від такого виду атаки?

Проти крадіжки приватного ключа — так, це їхня робота. Проти маніпуляцій з UI на кшталт атаки на Safe{Wallet} — ні. Ключі підписантів Bybit ніколи не були скомпрометовані; фронтенд збрехав їм про те, що вони підписують. Захист від UI-атак — це “уникнення сліпого підпису” — використання прошивки гаманця, що декодує та відображає фактичні деталі транзакції на екрані пристрою, незалежно від UI хост-комп’ютера. Новіші пристрої Ledger, Keystone Pro та GridPlus Lattice підтримують це для багатьох типів транзакцій.

Якщо я дрібний користувач, чи дійсно я під загрозою від Lazarus?

Не безпосередньо. Lazarus націлюється на біржі, великі протоколи та постачальників інфраструктури, а не на індивідуальні гаманці нижче $1M. Ризик для дрібних користувачів — це забруднення за ланцюгом — отримання коштів, які кілька стрибків тому походили з гаманця, пов’язаного з Lazarus. Так фрилансерська виплата у $5,000 стає замороженим балансом USDT у $5,000 із шестимісячним процесом відновлення. AML-самоперевірка адресує саме цей ризик.

Висновок

Злом Bybit — це не аберація, це ітерація. Lazarus провів той самий сценарій через шість підтверджених великих крадіжок, і сценарій працює, тому що більшість захисників не читають транзакції. Блокчейн публічний, інструменти переважно безкоштовні, а десять хвилин розслідування перед переказом дешевше, ніж шість місяців очікування на розморожування заблокованого гаманця. Найскладніше — не технічна грамотність. Це дисципліна, щоб насправді це робити.

Якщо з цієї статті ви візьмете одне — нехай це буде робочий процес AML-самоперевірки. П’ять кроків, десять хвилин, і ви будете підготовленіші за людей, які минулого лютого втратили $1.5 мільярда.

Відмова від відповідальності: Ця стаття призначена лише для освітніх цілей і не є фінансовою, юридичною або інвестиційною порадою. Криміналістика блокчейну — це швидко еволюціонуюча галузь; інструменти, техніки та ризики контрагентів швидко змінюються. Завжди проводьте власне ретельне дослідження та консультуйтеся з ліцензованим фахівцем для отримання порад, специфічних для вашої ситуації. Приклади посилаються на публічно повідомлені події; ChainGain не має жодних відносин зі згаданими біржами, протоколами чи акторами загроз.