On-Chain Hack Adli Tıp: 1 Milyar Dolarlık Soygun Nasıl Okunur (Bybit Vaka İncelemesi 2025)

Table of Contents

Ortaklık açıklaması: ChainGain, bu makalede bahsedilen güvenlik araçlarına yönelik bağlantılardan küçük bir komisyon kazanabilir. Size hiçbir ek maliyeti yoktur ve hangi araçları önerdiğimizi asla değiştirmez. Tartışılan borsalar, mikserler veya hacker grupları ile hiçbir ilişkimiz yoktur.

Kuzey Kore’nin Lazarus Group’u 21 Şubat 2025’te Bybit’ten 1,5 milyar dolarla kaçtığında, çoğu haber manşette durdu. Ancak fonlar yok olmadı — binlerce cüzdan arasında, mikserler aracılığıyla, zincirler arası hareket ettiler ve bir yıl sonra yalnızca %3,84’ü donduruldu. İyi haber: her bir sıçrama herkese açık bir defterde. Daha iyi haberi: kendi büyük transferinizi göndermeden önce, ücretsiz araçlarla, yaklaşık on dakikada bunu kendiniz okuyabilirsiniz.

Bu rehber, başka hiçbir Bybit retrospektifinin yapmadığını yapıyor: bireysel bir okuyucuyu gerçek Etherscan izinde yürütüyor, perakende kullanıcıların karşılayabileceği dört adli tıp aracını adlandırıyor ve transfer öncesi bir AML kontrol listesi veriyor — bu listeyi Bybit’in imzacıları kullanmış olsaydı, tarihin en büyük kripto soygununu önleyebilirdi.

Bu makalede:

- 21 Şubat 2025’te ne oldu

- Lazarus’un kullandığı 3 aşamalı kara para aklama oyun kitabı

- Etherscan’de çalınan fonlar işlemi okuma: 5 adımlı yol gösterici

- Bireyler için en iyi 4 zincir üzeri adli tıp aracı

- Lazarus Group’un onaylanmış kripto soygunları 2017→2025

- Herhangi bir büyük transferden önce 10 dakikalık AML öz-kontrolü

- USDT’niz dondurulmadan ÖNCE ne yapmalı

- Mağdurlar gerçekte ne yapabilir (ve ne işe yaramaz)

21 Şubat 2025’te ne oldu

Bybit hack’i bir akıllı sözleşme açığı değildi. Bu bir front-end tedarik zinciri saldırısıydı — yani saldırgan, fonları tutan akıllı sözleşmeler yerine kullanıcıya yönelik yazılımı (bir imzacının etkileşimde bulunduğu web sitesi/uygulama) ele geçirdi. Hedef, Bybit’in Ethereum soğuk cüzdan hazinesini yönetmek için kullandığı çoklu imza hizmeti olan Safe{Wallet} idi. İki gün önce, 19 Şubat 2025 saat 15:29:25 UTC, Lazarus Group operatörleri, app.safe.global adresindeki Safe{Wallet} uygulamasına kötü amaçlı JavaScript enjekte etti. Bunun iki gün sonra, Bybit’in imzacıları rutin bir soğuk-sıcak cüzdan transferi olduğunu düşündükleri şeyi onayladığında, değiştirilmiş front-end sessizce hedef adresi değiştirdi. Adli tıp firması Sygnia JS-enjeksiyon vektörünü doğruladı ve FBI’ın İnternet Suç Şikayet Merkezi 26 Şubat 2025’te soygunu resmi olarak Kuzey Kore’ye atfetti.

İmzacıların ekranda gerçekte gördükleri normal bir Safe işlemine benziyordu. Çoklu imzanın gerçekte imzaladığı şey, Bybit soğuk cüzdanının kontrolünü bir saldırgan kontrollü adrese teslim eden bir sözleşme yükseltmesiydi. 401.000 ETH — o zamanki değeriyle yaklaşık 1,5 milyar dolar — tek bir işlemde Bybit’ten ayrıldı. SlowMist’in tersine mühendisliği, kötü amaçlı betiği Bybit tarafındaki bir güvenlik açığına değil, ele geçirilmiş bir Safe geliştirici makinesine kadar izledi. Ders rahatsız edici: soğuk depolama anahtarları korudu, ancak kullanıcı arayüzü insan imzacılara yalan söyledi.

| Öğe | Detay | Kaynak |

|---|---|---|

| Hack tarihi | 2025-02-21 (hırsızlık); 2025-02-19 15:29:25 UTC (Safe JS müdahalesi) | Sygnia, IC3 |

| Çalınan miktar | ~401.000 ETH ≈ hack anındaki fiyatla 1,5 milyar dolar | Chainalysis |

| Saldırı vektörü | Safe{Wallet} front-end JavaScript enjeksiyonu (tedarik zinciri) | Sygnia, SlowMist |

| Atıf | Kuzey Kore / Lazarus Group / TraderTraitor kümesi | FBI IC3 PSA 250226 |

| Sunulan ödül | 140 milyon dolar (kurtarılan fonların %10’u) | Bybit “LazarusBounty” |

| Şubat 2026’ya kadar dondurulan | %3,84 (~57 milyon dolar) | BlockEden 1 yıllık retrospektif |

| Şubat 2026’da hâlâ izlenebilir | %68,57 (1. haftadaki %88’den düştü) | BlockEden, Bybit resmi |

| “Karanlığa karıştı” | %27,59 — mikserler ve soğuk cüzdanlar içinde kayboldu | BlockEden |

Son satır önemli. Bybit, ilk haftada fonların %88’inin “izlenebilir” olduğunu duyurduğunda Crypto Twitter kutladı. On iki ay sonra, ganimetin dörtte birinden fazlası geri alınamaz durumda — blok zinciri unuttuğu için değil, çünkü karıştırma ve zincirler arası sıçrama eninde sonunda analitik bağlantıyı koparıyor. İzleme bir raf ömrüne sahip ve Lazarus bunu herkesten daha iyi biliyor.

Lazarus’un kullandığı 3 aşamalı kara para aklama oyun kitabı

Çoğu perakende kullanıcı bir hack hakkında okuduğunda, fonlar zaten hareket ediyor. Lazarus, hem TRM Labs hem de Chainalysis tarafından Bybit, Atomic Wallet ve DMM Bitcoin soygunlarında belgelenmiş, dikkate değer ölçüde tutarlı bir üç aşamalı oyun kitabı çalıştırıyor. Bunu anlamak, bir işlemi okumakla bir stratejiyi okumak arasındaki farktır.

Aşama 1: Dönüşüm ve dağıtım (saatler 0-72)

Bir soygundan sonraki ilk hareket her zaman aynıdır: dondurulabilecek herhangi bir şeyi, dondurulamayacak bir şeye dönüştürmek. ERC-20 stabil paralar (USDT, USDC) saatler içinde yerel ETH ile değiştirilir, çünkü Tether ve Circle stabil para adreslerini kara listeye alabilir, ancak hiç kimse ETH’nin kendisini kara listeye alamaz. Bybit’ten 401.000 ETH neredeyse hemen yaklaşık 50 alt cüzdana bölündü, her biri 5.000-10.000 ETH tutuyor. Bu dağıtımdır: bir cüzdan izlenirse, ganimetin sadece bir kısmını yakmış olursunuz.

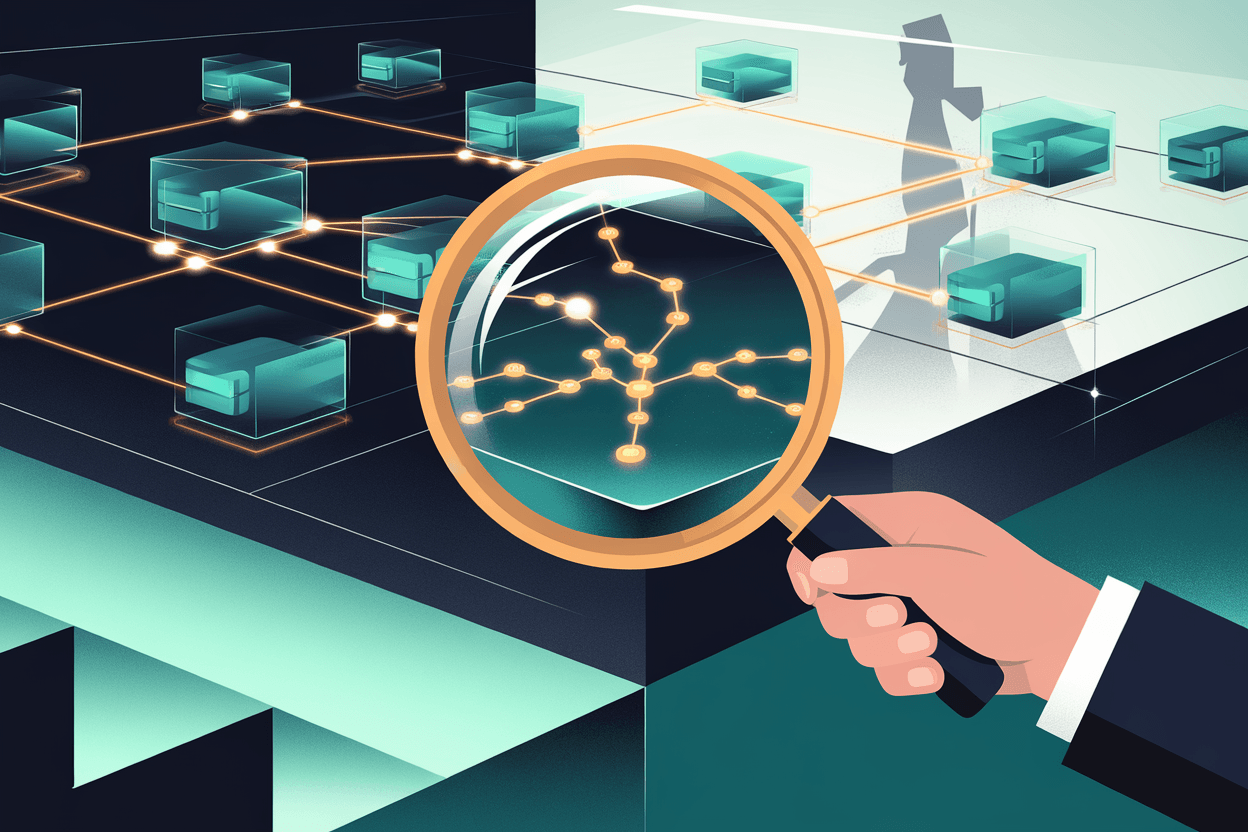

Dağıtım modeli, blok zinciri analistlerinin “peel chain (soyma zinciri)” dediği şeydir — her sıçramada büyük miktarlar daha küçük parçalara, kabaca eşit boyutlarda soyulur ve kalan bir sonraki adrese iletilir. Soyma zinciri, büyük bir girişin tekrar tekrar bir küçük soyulmuş çıktıya ve bir daha büyük yönlendirilmiş kalana bölündüğü, yüzlerce cüzdan arasında dallanan bir ağaç oluşturan bir işlem modelidir. Etherscan’de bir Noel ağacına benziyor: bir giriş, her düğümde iki veya üç çıkış, bir çıkış diğerlerinden çok daha büyük. Daha küçük parçalar 2. aşamaya geçer; daha büyük kalan bekler.

Aşama 2: Karıştırma ve zincirler arası gizleme (3-90. günler)

Fonlar dağıtıldıktan sonra Lazarus karıştırır. Tarihsel olarak bu Tornado Cash anlamına geliyordu, ancak ABD Hazinesi 21 Mart 2025’te Tornado Cash’i listeden çıkardı — Bybit hack’inden üç hafta sonra — ve Roman Storm 6 Ağustos 2025’te kısmi suçlu kararı aldı — lisanssız para transferi işletmesi yönetme komplosundan mahkum edildi, jüri kara para aklama ve yaptırım ihlali suçlamalarında çıkmaza girdi — protokolün kendisi kullanılabilir durumda. Lazarus ayrıca Wasabi Wallet (CoinJoin) üzerinden de döndü — CoinJoin, gözlemcilerin bireysel göndericileri alıcılara eşleştirememesi için birkaç kullanıcının işlemlerini tek bir partide birleştiren bir Bitcoin karıştırma tekniğidir — artı CryptoMixer ve gizlilik-rollup’ı Railgun.

İzlenmesi daha zor olan model zincirler arası sıçramadır. Bybit’in çalınan ETH’si THORChain ve Chainflip aracılığıyla Bitcoin’e geçti — her ikisi de KYC’siz merkezi olmayan takas protokolleridir. Fonlar Bitcoin’e geçtikten sonra, iz Lazarus’un favori “soyma zinciri” modeliyle tekrar kesişiyor, bu sefer TRM Labs tarafından tanımlanan 6.954 farklı BTC adresine yayılıyor. Her zincirler arası sıçrama analitik gürültü ekliyor; üç sıçramadan sonra Chainalysis’in kümeleme modelleri bile — paylaşılan harcama modellerine dayanarak muhtemelen aynı varlık tarafından kontrol edilen birden fazla adresi gruplandıran algoritmalar — düşük güvenli atıflar üretmeye başlıyor.

Aşama 3: Bekleme oyunu (6+ ay)

Lazarus hızlı şekilde nakde çevirmez. 2022 Ronin Bridge hack’inden (625 milyon dolar) elde edilen fonlar, daha yakın zamanlarda 2024’te bile hâlâ hareket ettiriliyordu. Model, haber döngüsünün ölmesine, borsa uyum ekiplerinin odaklarını kaydırmasına izin vermek ve ardından zayıf izleme yetenekli yargı bölgelerindeki OTC masaları aracılığıyla dönüşüm yapmaktır. 12 aylık dönemecte, Bybit ganimetinin tahmini %27,59’u, Chainalysis, TRM ve Elliptic’in artık yüksek güvenli bir bağlantı sürdüremeyeceği cüzdanlara taşınmıştı. Bu, zincirin unuttuğu anlamına gelmiyor — analitik güvenin, müfettişlerin yayınladığı eşiğin altına düştüğü anlamına geliyor.

Etherscan’de çalınan fonlar işlemi okuma: 5 adımlı yol gösterici

Bu, diğer her Bybit retrospektifinin atladığı bölüm. Lazarus’un ilk üç sıçramasını takip etmek için 50.000 dolarlık bir Chainalysis Reactor koltuğuna ihtiyacınız yok — Etherscan ve on dakikaya ihtiyacınız var. Orijinal Bybit sıcak cüzdan boşaltıcı işlemi seçin (Etherscan’de “Bybit exploit” arayın ve etiketli küme görünecektir) ve onu yürüyün. Bu rehberi hazırlarken Bybit istismarcı kümesinde tam olarak bu prosedürü çalıştırdım ve yaklaşık sekiz dakikada tek bir dağıtım dalını tamamen haritaladım — aşağıdakiler tam olarak göreceğiniz şey.

| Adım | Ne yapmalı | Aradığınız şey |

|---|---|---|

| 1 | Kaynak tx hash’ini Etherscan’de açın | “From” adresi (mağdur) ve “To” adresi (saldırgan). Etherscan herhangi birini “Bybit Exploiter” veya “DPRK Lazarus” olarak etiketlemişse, kümeleme analistleri zaten atıf yapmıştır. |

| 2 | “To” adresine tıklayın; Internal Txns sekmesine geçin | Internal işlemler, sözleşme tetiklemeli hareketleri gösterir. Bybit hack’i, kötü amaçlı bir yükseltme sözleşmesi aracılığıyla ETH gönderdi — internal txn’ler yüzeysel transferin gizlediği gerçek varlık yolunu ortaya çıkarır. |

| 3 | Giden txn’leri miktara göre azalan şekilde sıralayın | “Soyma zinciri” imzası: bir veya iki büyük çıkış (kalan) ve birçok tek tip daha küçük çıkış (dağıtım). Dakikalar içinde 30+ özdeş boyutlu çıkış görüyorsanız, Lazarus’un dağıtım aşamasına bakıyorsunuz. |

| 4 | Herhangi bir tek tip boyutlu alt cüzdanı seçin; giden txn’lerine tıklayın | Zincirler arası köprüler (THORChain, Chainflip, deBridge) bilinen köprü sözleşme adreslerine transferler olarak görünür. Etherscan büyük köprüleri otomatik olarak etiketler — fonların bir köprü sözleşmesine girdiğini görürseniz, sonraki sıçrama farklı bir zincirde olur. |

| 5 | Bulduklarınızı etiketlemek için “Note Address” özelliğini kullanın | Ücretsiz Etherscan hesapları 1.000’e kadar adres etiketi kaydetmenize izin verir. İzlerken her dalı etiketleyin (“dağıtım #1”, “BTC köprüsü”, “mikser yatırımı”). Üç sıçramadan sonra bir dalın kişisel haritasına sahip olacaksınız — profesyonel analistlerin kullandığı aynı iş akışı. |

Bir çıkmaza gireceksiniz. Üçüncü veya dördüncü sıçrama civarında, iz ya bir CoinJoin mikserine (50+ kullanıcının fonlarının harmanlandığı yer) ya da sınırlı kamuya açık gözlemlenebilirliği olan bir zincirler arası köprüye giriyor. Bu, izlemeyi durdurma ve aşağıda açıklanan AML araçları iş akışını başlatma anıdır — çünkü soru “bu nereye gitti?”den “alacağım cüzdan kontamine mi?”ye kayar.

Bireyler için en iyi 4 zincir üzeri adli tıp aracı

Çoğu blok zinciri izleme kapsamı, perakende kullanıcıların asla karşılayamayacağı kurumsal platformları — Chainalysis Reactor, TRM, Elliptic — profilliyor. İşte bireysel bir ChainGain okuyucusunun gerçekten kullanabileceği şey, erişilebilirliğe göre sıralanmış. Her birinin ücretsiz katmanı, bu makaledeki her şeyi yapmak için yeterlidir. Bu bölümü yazarken bu dördünü Bybit istismarcı kümesine karşı test ettim: Etherscan ve Arkham saniyeler içinde etiketli, gezinilebilir sonuçlar üretti; AMLBot otuz saniyenin altında yüksek riskli bir bayrak döndürdü; Breadcrumbs’un ücretsiz grafiği, geri kalanı fiyatlandırma kapısıyla sınırlamadan önce dağıtım sıçramalarının üçünü gösterdi.

| Araç | Ücretsiz katman | Ücretli katman | En iyi | Sınır |

|---|---|---|---|---|

| Etherscan (ve zincir başına gezginler: BscScan, Solscan, Tronscan) | Evet — tam okuma erişimi, 1.000 kayıtlı adres etiketi | Ücretsiz API katmanı; daha yüksek hız limitleri için ~200 dolar/ay (Growth planı) | Adım adım manuel izleme; işlemlerin gerçekte nasıl aktığını kendinize öğretmek | Kümeleme yok, topluluk gönderileri dışında varlık etiketi yok, zincirler arası görünüm yok |

| Arkham Intelligence | Evet — varlık araması, cüzdan etiketleri, herkese açık panolar | Ultimate planı ödül ödüllü ~0 dolar/ay (model “istihbarat için ipucu”) | Ters arama (“bu cüzdan kime ait?”), varlık takibi, mempool izleme | Kapsam ABD/AB büyük kuruluşlara doğru çarpıtılmış; küçük cüzdanlar genellikle etiketsiz |

| Breadcrumbs | Sınırlı ücretsiz grafik görünümü | Bireysel araştırmacı planı için ayda yaklaşık 49 dolar (kayıt sırasında doğrulayın — fiyatlar değişiyor) | Sıçramalar arasında para akışının görsel grafiği; tek bir adreste AML risk puanı | Fiyatlandırma her zaman kamuya açık değil; doğrudan onaylayın. Chainalysis’ten daha düşük varlık kapsamı |

| AMLBot | Kayıt başına üç ücretsiz adres kontrolü | Kontrol başına kuruşlardan başlayan kullandıkça öde; işletmeler için abonelik katmanları | Alma öncesi AML puan kontrolü (“bu cüzdan bana lekelenmiş USDT göndermek üzere mi?”) | Puan bir bulgusal yöntemdir, garanti değildir; “yeşil” bir cüzdan daha sonra yeniden sınıflandırılabilir |

Dürüst alış: Etherscan artı AMLBot, kişisel kullanım durumlarının %90’ı için yeterlidir. Etherscan’i zincir üzerinde ne olduğunu anlamak için kullanırsınız ve karşı tarafın bilinen bir kümede etiketlenmediğini onaylamak için 1.000 dolar üzeri herhangi bir transferden önce AMLBot’u kullanırsınız. Arkham, bir cüzdanın kime ait olduğunu belirlemeniz gerektiğinde yararlı hale gelir. Breadcrumbs, yalnızca ayda birden fazla soruşturma yapıyorsanız ödemeye değer. Bunların hiçbiri size kurumsal düzeyde atıf vermeyecek — bunun için Chainalysis Reactor’a (yalnızca kurumsal, sözleşme fiyatlandırması genellikle yıllık 50K+ dolar) veya TRM’ye (benzer) ihtiyacınız olur.

Kurumsal katmanın daha derin karşılaştırması için, blok zinciri izleme araçları rehberimize — Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM bakın.

Lazarus Group’un onaylanmış kripto soygunları 2017→2025

Bybit, Lazarus’un ilk 100 milyon dolar+ borsa hack’i değildi — ve neredeyse kesinlikle sonuncusu da olmayacak. Soygunu bağlama yerleştirmek önemli çünkü aynı oyun kitabı (soyma zinciri → mikser → zincirler arası → bekle) onaylanmış her saldırıda görünüyor. FBI aşağıdaki altı olayı resmi olarak Kuzey Kore devlet aktörlerine atfetti:

- Mart 2022 — Ronin Bridge: 625 milyon dolar. Lazarus, Axie Infinity köprüsü için dokuz doğrulayıcı düğümden beşini ele geçirdi. Elliptic’in izlemesi, fonların haftalar içinde Tornado Cash’ten geçtiğini belgeledi.

- Haziran 2023 — Atomic Wallet: ~100 milyon dolar. Bir kötü amaçlı yazılım kampanyası aracılığıyla custodial olmayan Atomic Wallet kullanıcılarını hedef aldı. Lazarus’a atıf Elliptic tarafından yayınlandı ve sonraki saldırılarda kullanılan aynı TraderTraitor kümesinden fonları izleyen bağımsız zincir üzeri analizle desteklendi.

- Eylül 2023 — Stake.com: 41 milyon dolar. Kripto kumarhanesinde sıcak cüzdan ihlali. FBI basın açıklaması soygunu TraderTraitor / Lazarus’a atfetti.

- Mayıs 2024 — DMM Bitcoin: 305 milyon dolar. Japon borsasından tek bir işlemde 4.502,9 BTC çalındı; DMM Bitcoin daha sonra 2024’te kapanışını duyurdu.

- Temmuz 2024 — WazirX: ~235 milyon dolar. Hindistan borsasının Ethereum çoklu imzası, daha sonraki Bybit saldırısına güçlü bir şekilde benzeyen bir modelde boşaltıldı. Lazarus’un katılımı birçok analist tarafından doğrulandı.

- Şubat 2025 — Bybit: 1,5 milyar dolar. Kayıtlardaki en büyük kripto soygunu.

Toplayın: yalnızca bu altı olaydan onaylanmış 2,8 milyar doları aşan Lazarus hırsızlığı, daha küçük saldırılar ve 2017-2021 yılları toplam kamuya atfedilen Lazarus kripto hırsızlığını sektör tahminlerinde 5 milyar dolar işaretinin üzerine çıkarıyor. Yıllar boyunca aynı aktörleri takip etmek, analistlerin cüzdanları kümelemesine olanak tanıyan şeydir — Lazarus’un kalıpları ve altyapıyı yeniden kullanması, müfettişlere verilen tek en büyük hediyedir.

Herhangi bir büyük transferden önce 10 dakikalık AML öz-kontrolü

Bu araçları kullanmak için bir soygunu izlemenize gerek yok. Günlük kullanım durumu, büyük bir transfer alacağınız birinin cüzdanını kontrol etmektir — örneğin, Binance’te bir P2P satıcısı veya USDT ile ödeyen bir serbest çalışan müşteri. Geçmişinde kirli fon izleri olan bir cüzdan, sizin cüzdanınızın aşağı akışta işaretlenmesine neden olabilir. Şahsen 500 doların üzerindeki herhangi bir P2P transferini kabul etmeden önce tam olarak bu 10 dakikalık iş akışını çalıştırıyorum ve geçen yıl, kaynak adresin önceki beş sıçramada mikser maruziyeti gösterdiği için üç ticareti reddettim. AML kayma mekanizmasını kriptonuzun neden donduğu rehberimizde ele aldık.

10 dakikalık iş akışı:

- (1 dk) Karşı tarafın yatırma adresini alın. Reddederlerse, bu kendi başına bir kırmızı bayraktır — teklifinizi geri çekin.

- (3 dk) Adresi AMLBot’tan geçirin. 30/100’ün üzerinde bir puan (kırmızı bölge) durmak demektir. 30’un altında ancak mikser/yaptırımlı varlık maruziyeti işaretlenmişse, yine durun. Gerçekten temiz cüzdanlar sıfır yüksek riskli kaynak bayrağı ile “düşük risk” gösterir.

- (2 dk) Adresi Etherscan’de açın. Gelen geçmişine bakın. Etiketli bir miksere (Tornado Cash, Wasabi) veya bilinen bir dolandırıcılık olarak etiketlenmiş bir adresten son gelen? Durun. Yalnızca büyük borsalardan (Coinbase, Binance, Kraken) gelen? Genellikle iyi.

- (2 dk) Arkham’da çapraz kontrol edin. Adresin “kişisel cüzdan” dışında herhangi bir varlık etiketi varsa — örneğin, “Lazarus-bağlantılı” veya “OFAC-yaptırımlı” — Arkham neredeyse her zaman gösterir. Ücretsiz hesap yeterli.

- (2 dk) Karar verin. Üçten ikisi yeşil (AMLBot, Etherscan, Arkham) ve işlem makul ölçüde güvenli. Tek bir kırmızı ve işlem değil. Dördüncü bir seçenek yok.

10.000 doların altı ay donmasını önlemek için 10 dakikalık iş, kişisel kripto güvenliğindeki en iyi ROI’dir. Çoğu kullanıcı, bir kez dondurulana kadar bunu yapmaz. İstisna olun.

USDT’niz dondurulmadan ÖNCE ne yapmalı

Mikserlere veya yaptırımlı adreslere dört veya beş sıçrama kadar geri izlenen bir transfer aldıysanız, stabil paralarınız ihraççı (Tether veya Circle) tarafından uyarı yapılmadan dondurulma riski altındadır. Tether tek başına 7.268 adresde 3,3 milyar dolardan fazlasını dondurdu ve ortalama dondurma çözme oranı %7’nin altındadır. Önleme tek gerçekçi stratejidir.

5 maddelik dondurma öncesi kontrol listesi:

- Yukarıdaki AML öz-kontrolünü çalıştırın 1.000 doların üzerindeki transferler için her alıcı cüzdanda. Zaman damgalı raporu kaydedin.

- Mümkün olduğunda zayıf KYC’li P2P platformlarından doğrudan almaktan kaçının — kontrol ettiğiniz bir ara cüzdana alın, 24 saat tutun, ardından taşıyın.

- Bir CoinJoin veya mikser çıkışından asla USDT/USDC almayın, yakın gönderici ne kadar temiz görünürse görünsün. Dondurma mantığı özyinelidir — Tether, birden fazla sıçrama geriye dönük mikser geçmişi olan fonlara karşı işlem yapabilir.

- Yalnızca büyük merkezi borsalardan alan ayrı bir “tasarruf” cüzdanı bulundurun. Bu cüzdanın paraları asla P2P’ye, mikserlere veya tam olarak güvenmediğiniz karşı taraflara dokunmamalıdır.

- Daha yüksek riskli bir transferi kabul etmeniz gerekiyorsa, boyutunu küçültün. 200 doları bir dondurmaya kaybetmek geri kazanılabilir. 20.000 doları kaybetmek yılınızı değiştirir.

Donanım cüzdanları bir dondurmaya karşı yardımcı olmaz. Dondurma, cüzdanınızda değil, stabil para ihraççı tarafında akıllı sözleşme düzeyinde gerçekleşir. Anahtarlarınızın bir Ledger’da, bir Trezor’da veya bir kağıt yedekte olup olmadığına bakılmaksızın varlık adresinizden kaybolur. Daha geniş güvenlik resmi için donanım cüzdan karşılaştırmamıza bakın, ancak şunu anlayın: depolama güvenliği ve akış güvenliği farklı sorunlardır.

Mağdurlar gerçekte ne yapabilir (ve ne işe yaramaz)

Zaten dondurulmuş, dolandırılmış veya hacklenmişseniz, dürüst seçenekler sınırlıdır.

İşe yarayanlar (bazen):

- Hemen IC3.gov’a bildirin ABD’de iseniz veya ABD’den işlem yapıyorsanız. FBI fonları iade etmiyor, ancak rapor borsa düzeyinde dondurmaları tetikleyen veritabanına giriyor. ic3.gov.

- Chainalysis’e ipucu gönderin büyük olaylar için kamuya açık formları aracılığıyla. Bybit’te endüstri işbirliğinin doğrudan ipucu hattı girişi içerdiğini doğruladılar.

- Yerel olarak bir polis raporu sunun resmi kayıt için, yerel polis harekete geçemese bile. Sigorta, hukuki davalar ve vergi kayıp talepleri için rapor numarası gerekir.

- Çalınan fonların en son görüldüğü borsayla iletişime geçin. Fonlarınız çalışan bir uyum ekibi olan düzenlenmiş bir borsaya (Binance, Coinbase, Kraken) girdiyse, bazen güvenilir bir raporla kendi tarafında dondurabilirler. Belirsiz olmayan bir şikayete göre hareket etmezler.

İşe yaramayanlar:

- Twitter/Telegram’da fonlarınızı bir ön ücret karşılığında geri kazanmayı teklif eden “kripto kurtarma” hizmetleri. Her hack’i takip eden dolandırıcılık restorasyon ekonomisi başlı başına bir dolandırıcılıktır. Yasal kurtarma çalışması, DM solicitations değil, kolluk kuvvetleri ve borsa uyum ekipleri aracılığıyla gerçekleşir.

- Hacker’dan fonları iade etmesini istemek. Lazarus asla fon iade etmedi. Diğer gruplar bazen yapar (Poly Network “white hat” 2021 davası ünlü istisnadır), ancak bu binde bir sonuçtur.

- Bilinmeyen cüzdanlara karşı mahkeme emirleri. Mahkemeler, anonim adreslere değil, isim verilen kişilere ve borsalara karşı dondurma emirleri çıkarabilir. Yalnızca fonlar saklamalı bir mekana girdikten sonra yararlı hale gelirler.

Daha sert gerçek: Bybit’ten çalınan 1,5 milyar doların gerçekçi geri kazanma tavanı — borsa düzeyinde dondurma, ödül programı ve kolluk kuvveti el koymaları arasında — muhtemelen 100 milyon doların altındadır. 140 milyon dolarlık ödül üst sınırı, gerçekte geri kazanılan miktarın %10’unu temsil eder, bu nedenle mevcut yörüngelerde gerçek ödül ödemesi de manşet rakamından çok daha az olacaktır. Geri kalan, yıllar boyunca tutuluyor, karıştırılıyor ve yavaşça nakde çevriliyor. Yayınlamadan önce en son tasdik izleyiciyi kontrol ettim — “manşet sözü verilen” ile “gerçekte donduruldu” arasındaki boşluk her çeyrekte genişliyor. Önleme, geri kazanmadan çok daha fazlasını satın alır.

Öğrenmeye devam edin

- Blockchain Tracking Tools 2026: Chainalysis vs Nansen vs Arkham vs Breadcrumbs vs TRM

- USDT Frozen by Tether: Complete Recovery Guide

- Why Your Crypto Got Frozen: AML Score Drift Explained

- Hardware Wallet 2026: Trezor vs Ledger vs SafePal vs Tangem

- Centralized Stablecoins 2026: USDT vs USDC vs DAI vs USDS

- Crypto Wallet 2026: Hot vs Cold vs Multi-sig — Complete Guide

- How to Spot and Avoid Crypto Scams 2026

SSS

Çalınan kripto bir mikserden geçerse gerçekten izlenebilir mi?

Kısmen. Tornado Cash gibi mikserler aynı denominasyonda birçok kullanıcının fonlarını harmanlar, böylece doğrudan zincir üzeri bağlantılar kopar. Ancak analistler olasılık puanları atamak için zamanlama analizi, çekme paterni analizi ve mikser sonrası davranış kullanır. Yetenekli bir karıştırma operasyonu izlenebilirliği %50 güvenilirliğin altına düşürebilir; özensiz olan %80’in üzerinde kalır. KYC’siz köprüler (THORChain, Chainflip) aracılığıyla zincirler arası sıçrama şu anda izlemeyi mikserlerden daha güvenilir şekilde kırıyor.

Bybit için %88 izlenebilir neden sadece bir yılda %68,57’ye düştü?

İzleme bir güven oyunudur, ikili değil. Analistler bir fonun yolundaki her adıma güven seviyeleri atar. Fonlar daha fazla mikser ve köprüden geçtikçe, her bağlantının güveni düşer. Yeterli sıçrama sonrasında, güven, müfettişlerin yayınladığı eşiğin altına düşer — tipik olarak %70-80 civarında. Fonlar kaybolmadı; nereye gittikleri konusundaki analitik kesinlik kayboldu.

AMLBot veya Etherscan’i kullanmak ülkemde yasal mı?

Halka açık blok zincirini okumak her yerde yasaldır — bu, halka açık defterlerin tüm önermesidir. AML puanlama hizmetlerini kullanmak her büyük yargı bölgesinde yasaldır. Yasallık soruları, mikserlerin kullanımı (bazı yargı bölgelerinde suç gelirlerini gizlemek için tasarlandığında yasadışı) ve adli tıp araçlarını izinsiz başkalarını gözetlemek için kullanma (AB ikamet edenler için GDPR gibi veri koruma yasalarına göre düzenlenmiş) etrafında ortaya çıkar. Bir işlemden önce kendi karşı taraflarınızın adreslerini okumak tamamen yasaldır.

Donanım cüzdanları bu tür saldırılara karşı koruma sağlar mı?

Özel anahtar hırsızlığına karşı, evet — bu onların işidir. Safe{Wallet} saldırısı gibi UI manipülasyonuna karşı, hayır. Bybit imzacılarının anahtarları asla ele geçirilmedi; front-end onlara ne imzaladıkları konusunda yalan söyledi. UI saldırılarına karşı koruma “kör imzalama önleme”dir — gerçek işlem ayrıntılarını cihaz ekranında çözen ve gösteren cüzdan donanımı kullanmak, host bilgisayarın UI’sından bağımsız. Daha yeni Ledger cihazları, Keystone Pro ve GridPlus Lattice birçok işlem türü için bunu destekler.

Küçük çaplı bir kullanıcıysam, gerçekten Lazarus’tan risk altında mıyım?

Doğrudan değil. Lazarus borsaları, büyük protokolleri ve altyapı sağlayıcılarını hedefler, 1 milyon doların altındaki bireysel cüzdanları değil. Küçük kullanıcılara yönelik risk, aşağı akış kontaminasyonudur — birkaç sıçrama geride, Lazarus-bağlantılı bir cüzdandan kaynaklanan fonları almak. Bu, 5.000 dolarlık serbest çalışan ödemesinin altı aylık kurtarma süreciyle 5.000 dolarlık dondurulmuş USDT bakiyesine dönüşme şeklidir. AML öz-kontrolü tam olarak bu riski ele alır.

Sonuç

Bybit hack’i bir sapma değil — bir yinelemedir. Lazarus, onaylanmış altı büyük soygunda aynı oyun kitabını çalıştırdı ve sayım devam ediyor ve oyun kitabı işe yarıyor çünkü çoğu savunucu işlemleri okumuyor. Blok zinciri kamuya açık, araçlar çoğunlukla ücretsiz ve bir transferden önce on dakikalık soruşturma, dondurulmuş bir cüzdanın temizlenmesi için altı ay beklemekten daha ucuzdur. En zor kısmı teknik okuryazarlık değil. Aslında yapma disiplini.

Bu makaleden bir şey aldıysanız, AML öz-kontrol iş akışını yapın. Beş adım, on dakika ve geçen Şubat 1,5 milyar dolar kaybeden insanlardan daha hazırlıklı olacaksınız.

Sorumluluk reddi: Bu makale yalnızca eğitim amaçlıdır ve finansal, hukuki veya yatırım tavsiyesi oluşturmaz. Blok zinciri adli tıp hızla gelişen bir alandır; araçlar, teknikler ve karşı taraf riskleri hızla değişir. Her zaman kendi durum tespitinizi yapın ve durumunuza özel tavsiye için lisanslı bir profesyonele danışın. Örnekler kamuya açık olarak bildirilen olaylara atıfta bulunur; ChainGain’in bahsedilen borsalar, protokoller veya tehdit aktörleriyle hiçbir bağlantısı yoktur.