Débutant

La sécurité des cryptomonnaies n’a jamais été aussi cruciale. En 2022, plus de 3,8 milliards de dollars ont été volés à des utilisateurs et des plateformes de cryptomonnaies — et ce chiffre ne tient compte que des piratages connus. Je suis dans la crypto depuis 2019, et pendant ce temps, j’ai vu des amis perdre des fonds à cause d’e-mails de phishing, j’ai assisté à l’effondrement de plateformes du jour au lendemain, et j’ai failli moi-même tomber dans le piège d’une fausse application de portefeuille. La différence entre garder vos cryptos en sécurité et tout perdre se résume souvent à quelques habitudes de base.

Ce guide couvre les menaces de sécurité auxquelles chaque utilisateur de crypto fait face, les étapes pratiques pour vous protéger et les erreurs que j’ai appris à éviter grâce à mon expérience personnelle. Que vous déteniez 100 $ ou 100 000 $ en crypto, ces principes s’appliquent de la même manière.

Pourquoi la sécurité des cryptomonnaies est différente

La banque traditionnelle dispose d’un filet de sécurité. Si quelqu’un vole votre numéro de carte de crédit, vous appelez la banque, elle annule les frais et vous envoie une nouvelle carte. Les cryptomonnaies ne fonctionnent pas de cette façon.

Avec la crypto, vous êtes votre propre banque. Il n’y a pas de service de fraude à appeler, pas de bouton d’annulation de transaction et pas d’assurance sur la plupart des plateformes. Une fois qu’une transaction est confirmée sur la blockchain, elle est permanente. C’est à la fois la force et le risque de la finance décentralisée.

Trois caractéristiques rendent la sécurité crypto particulièrement complexe :

- Irréversibilité : Les transactions blockchain ne peuvent pas être annulées. Envoyez des cryptos à la mauvaise adresse ou à un escroc, et c’est perdu pour toujours.

- Pseudonymat : Les voleurs peuvent opérer derrière des portefeuilles anonymes, rendant la récupération quasiment impossible.

- Responsabilité de l’auto-conservation : Si vous contrôlez vos propres clés (ce que vous devriez faire), vous êtes responsable de leur sécurité — personne d’autre ne peut les récupérer pour vous.

D’après mon expérience, la plupart des pertes crypto ne proviennent pas de piratages sophistiqués. Elles viennent d’erreurs simples : réutilisation de mots de passe, clics sur des liens de phishing ou stockage de phrases de récupération sur un téléphone. La bonne nouvelle est que l’hygiène de sécurité de base prévient la grande majorité des menaces. Pour des conseils de sécurité fondamentaux, consultez le guide de sécurité des portefeuilles de Bitcoin.org.

Les menaces de sécurité crypto les plus courantes

Attaques de phishing

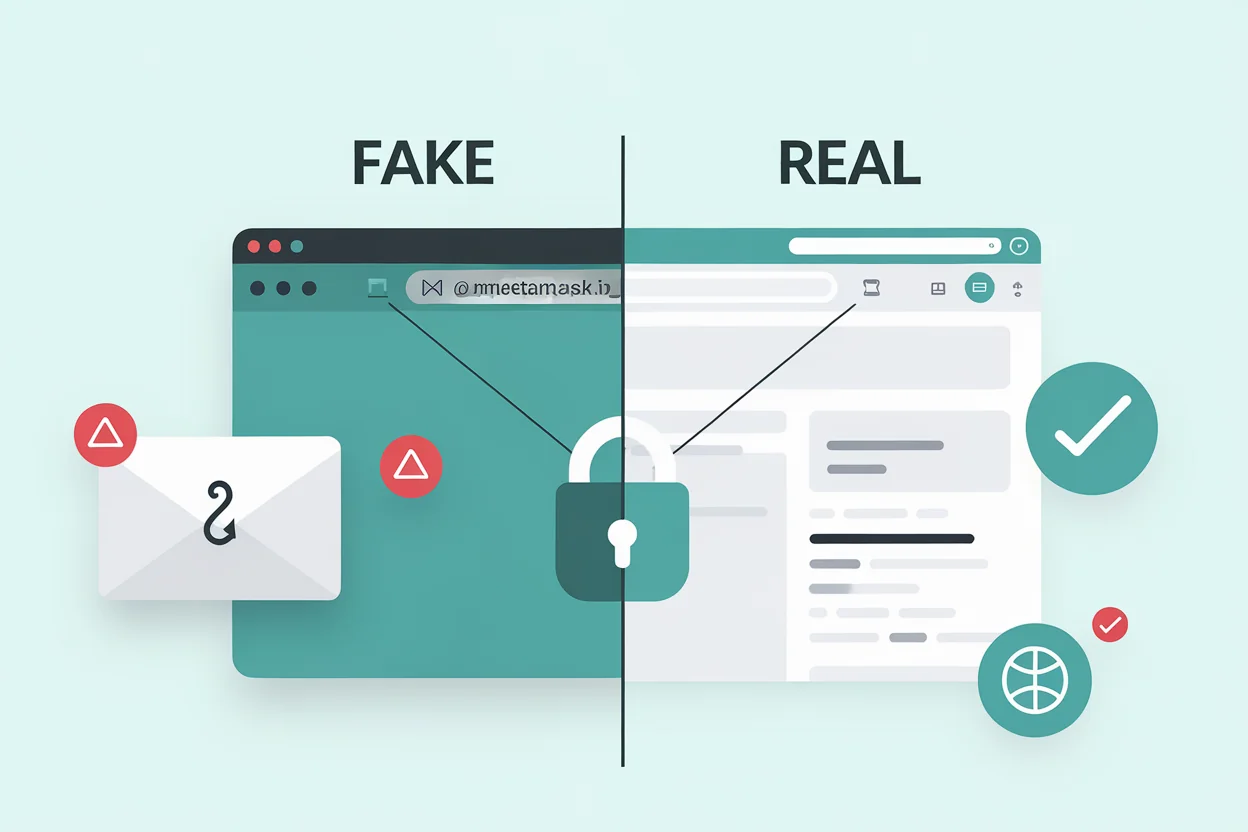

Le phishing est la première cause de perte de cryptos. Les attaquants créent de faux sites web, e-mails ou messages sur les réseaux sociaux qui ressemblent en tout point aux services légitimes. Ils peuvent se faire passer pour votre plateforme d’échange, votre fournisseur de portefeuille, ou même un ami.

J’ai personnellement reçu des dizaines d’e-mails de phishing qui ressemblaient exactement à des notifications Binance ou MetaMask. Les URL ne diffèrent souvent que d’un seul caractère — metamask.io vs metamaask.io. Si vous êtes pressé, c’est facile de ne pas le remarquer.

Comment vous protéger :

- Enregistrez dans vos favoris les URL officielles de chaque plateforme et portefeuille que vous utilisez — ne cliquez jamais sur les liens provenant d’e-mails ou de messages

- Activez les codes anti-phishing sur les plateformes qui les prennent en charge (la plupart des grandes plateformes offrent cette fonctionnalité)

- Vérifiez l’URL dans la barre d’adresse de votre navigateur avant de saisir vos identifiants

- Ne partagez jamais votre phrase de récupération ou vos clés privées avec quiconque prétendant être le « support »

Attaques par échange de SIM

Dans une attaque par échange de SIM, un criminel convainc votre opérateur téléphonique de transférer votre numéro de téléphone vers une carte SIM qu’il contrôle. Une fois qu’il a votre numéro, il peut intercepter les codes d’authentification à deux facteurs par SMS et accéder à vos comptes d’échange.

Comment vous protéger :

- N’utilisez jamais la 2FA par SMS pour les comptes crypto — utilisez une application d’authentification (Google Authenticator, Authy) ou une clé de sécurité matérielle à la place

- Définissez un code PIN ou une phrase secrète auprès de votre opérateur mobile pour empêcher les modifications non autorisées

- Utilisez une adresse e-mail séparée pour les comptes crypto qui n’est pas liée à votre numéro de téléphone

Logiciels malveillants et détournement du presse-papiers

Les logiciels malveillants de détournement du presse-papiers surveillent silencieusement le presse-papiers de votre ordinateur. Lorsque vous copiez une adresse crypto pour envoyer des fonds, le logiciel malveillant la remplace par l’adresse de l’attaquant. Vous collez ce que vous pensez être la bonne adresse, confirmez la transaction, et vos cryptos vont au voleur.

Comment vous protéger :

- Vérifiez toujours les 4 à 6 premiers et derniers caractères de toute adresse que vous collez

- Utilisez les fonctionnalités de liste blanche d’adresses sur les plateformes qui le proposent

- Gardez votre système d’exploitation et votre logiciel antivirus à jour

- Ne téléchargez pas de logiciels à partir de sources non officielles

Fausses applications et sites web

De fausses applications de portefeuille apparaissent régulièrement sur les stores d’applications. Certaines accumulent même des milliers d’avis avant d’être supprimées. Ces applications ressemblent et fonctionnent comme de vrais portefeuilles, mais elles envoient votre phrase de récupération directement à l’attaquant lorsque vous créez un « nouveau portefeuille ».

Comment vous protéger :

- Ne téléchargez les applications de portefeuille qu’à partir des liens officiels sur le site web du projet

- Vérifiez soigneusement le nom du développeur et la date de publication

- Lisez les avis récents — recherchez les signalements de comportements suspects

- Méfiez-vous des applications avec très peu de téléchargements qui prétendent être des portefeuilles populaires

Ingénierie sociale et usurpation d’identité

Les escrocs se font passer pour des agents du support client, des influenceurs et même des amis dans les messages directs. Ils proposent d’« aider » avec un problème ou présentent une « opportunité limitée dans le temps » qui nécessite que vous envoyiez des cryptos ou partagiez vos clés.

Un schéma courant : quelqu’un vous envoie un message sur Telegram ou Discord disant « Je suis du support [plateforme], nous avons détecté une activité inhabituelle sur votre compte. Veuillez vérifier votre identité en connectant votre portefeuille sur [URL malveillante] ».

La règle d’or : Les équipes de support légitimes ne vous demanderont jamais votre phrase de récupération, vos clés privées, ou de leur envoyer des cryptos pour vérifier votre compte.

Modèles d’arnaque spécifiques à chaque région

Les tactiques d’arnaque varient selon les régions. Connaître les schémas locaux vous aide à rester vigilant :

- Vietnam : Le phishing via Zalo est répandu — les escrocs utilisent l’application de messagerie dominante du Vietnam pour se faire passer pour des plateformes et envoyer de faux liens de « vérification »

- Corée du Sud : Le phishing vocal (전화사기, « jeonhwa sagi ») est un vecteur majeur — les appelants se font passer pour des responsables de la FSC ou le support des plateformes exigeant une action immédiate

- Japon : Les arnaques à l’investissement sur les réseaux sociaux ont explosé, avec de faux soutiens de célébrités sur LINE et X/Twitter attirant les victimes vers des plateformes de trading frauduleuses

- Turquie : Les fausses plateformes restent une menace persistante après l’incident Thodex (2021), où le PDG a fui avec environ 2 milliards de dollars de fonds d’utilisateurs. Vérifiez toujours les licences des plateformes auprès du CMB turc

- Indonésie : Les arnaques dans les groupes Telegram offrant des « rendements garantis » sur les investissements crypto ciblent les nouveaux utilisateurs via les réseaux sociaux et les groupes WhatsApp

- EAU : De fausses sociétés d’investissement crypto opérant depuis les zones franches ciblent les travailleurs expatriés avec des promesses de rendements élevés — vérifiez toujours les licences VARA

Pratiques de sécurité essentielles

Utilisez des mots de passe forts et uniques

Chaque compte crypto devrait avoir un mot de passe unique que vous n’utilisez nulle part ailleurs. Si un service est compromis et que vous réutilisez vos mots de passe, les attaquants essaieront ces identifiants sur chaque plateforme et service de portefeuille qu’ils peuvent trouver. C’est ce qu’on appelle le credential stuffing (bourrage d’identifiants).

Utilisez un gestionnaire de mots de passe comme Bitwarden, 1Password ou KeePass. Générez des mots de passe aléatoires d’au moins 16 caractères. Le gestionnaire de mots de passe les retient — vous n’avez qu’à retenir un seul mot de passe maître.

Activez l’authentification à deux facteurs (2FA)

L’authentification à deux facteurs ajoute une deuxième couche de sécurité au-delà de votre mot de passe. Même si quelqu’un vole votre mot de passe, il ne peut pas accéder à votre compte sans le second facteur.

Méthodes 2FA, classées de la plus à la moins sécurisée :

- Clé de sécurité matérielle (YubiKey, Trezor) — physiquement impossible à hameçonner

- Application d’authentification (Google Authenticator, Authy) — génère des codes temporels sur votre appareil

- Codes SMS — mieux que rien, mais vulnérable aux attaques par échange de SIM

J’utilise une clé matérielle pour mes comptes d’échange principaux et une application d’authentification pour tout le reste. D’après mon expérience, les 30 secondes nécessaires pour s’authentifier valent largement la protection offerte.

Sécurisez votre phrase de récupération

Votre phrase de récupération (les 12 ou 24 mots générés lorsque vous créez un portefeuille) est la clé maîtresse de tous vos fonds. Si quelqu’un obtient votre phrase de récupération, il possède vos cryptos. Si vous perdez votre phrase de récupération, vous perdez l’accès à vos cryptos définitivement.

Règles pour la phrase de récupération :

- Ne jamais stocker numériquement : Ne prenez pas de photo, ne l’enregistrez pas dans une application de notes, ne vous l’envoyez pas par e-mail, ne la stockez pas dans le cloud

- Écrivez-la sur papier : Utilisez la carte fournie avec votre portefeuille, ou un support métallique dédié (ignifuge et étanche)

- Stockez dans un endroit physiquement sécurisé : Un coffre-fort domestique, un coffre bancaire, ou répartissez entre plusieurs emplacements sécurisés

- Ne jamais saisir sur un site web : Aucun service légitime ne vous demandera jamais de taper votre phrase de récupération complète sur un site web

Utilisez un portefeuille matériel pour les avoirs importants

Si vous détenez plus que ce que vous seriez prêt à perdre, transférez vos cryptos vers un portefeuille matériel. Les portefeuilles matériels comme Ledger ou Trezor gardent vos clés privées hors ligne, complètement isolées des appareils connectés à Internet. Même si votre ordinateur est compromis, vos cryptos restent en sécurité car les clés ne quittent jamais l’appareil matériel.

Personnellement, je garde tous les avoirs dont je n’ai pas besoin pour le trading actif sur un portefeuille matériel. Le léger inconvénient de brancher un appareil pour effectuer une transaction est négligeable par rapport à la sécurité qu’il offre.

Gardez vos logiciels à jour

Les logiciels obsolètes constituent l’un des vecteurs d’attaque les plus faciles. Cela s’applique à :

- Votre système d’exploitation (Windows, macOS, Linux)

- Votre navigateur (Chrome, Firefox, Brave)

- Vos logiciels et applications de portefeuille

- Le firmware de votre portefeuille matériel

Les mises à jour corrigent fréquemment des vulnérabilités de sécurité. Retarder les mises à jour vous expose à des exploits connus.

Sécurité des plateformes d’échange : que rechercher

Toutes les plateformes d’échange ne sont pas également sécurisées. Avant de déposer des fonds sur une plateforme, vérifiez ces fonctionnalités de sécurité :

| Fonctionnalité de sécurité | Pourquoi c’est important | Que rechercher |

|---|---|---|

| Preuve de réserves | Vérifie que la plateforme détient réellement les actifs qu’elle revendique | Audits tiers réguliers, preuve on-chain |

| Stockage à froid | La plupart des fonds des utilisateurs stockés hors ligne, à l’abri des pirates | 90%+ des actifs en stockage à froid |

| Fonds d’assurance | Couvre les pertes en cas de faille de sécurité | Taille du fonds publiée et conditions de couverture |

| Liste blanche de retrait | N’autorise les retraits que vers des adresses pré-approuvées | Délai de 24 heures lors de l’ajout de nouvelles adresses |

| Code anti-phishing | Vérifie que les e-mails proviennent réellement de la plateforme | Code personnalisé affiché dans tous les e-mails officiels |

| Programme de bug bounty | Incite les chercheurs en sécurité à trouver et signaler les vulnérabilités | Programme public avec des récompenses significatives |

L’effondrement de FTX en 2022 a prouvé que même les grandes plateformes connues peuvent échouer. La leçon : ne gardez jamais plus sur une plateforme que ce dont vous avez besoin pour le trading actif. Transférez le reste vers un portefeuille que vous contrôlez.

Mesures de sécurité avancées

Portefeuilles multi-signatures

Un portefeuille multi-signatures (multisig) nécessite plusieurs clés privées pour autoriser une transaction — par exemple, 2 clés sur 3 doivent signer. Cela signifie que même si une clé est compromise, vos fonds restent en sécurité. Le multisig est particulièrement utile pour :

- Les fonds partagés entre partenaires commerciaux

- La sécurité personnelle — stocker les clés dans différents emplacements physiques

- La planification successorale — les membres de la famille peuvent accéder aux fonds si nécessaire

Simulation de transaction

Avant de confirmer une transaction en DeFi, utilisez des outils qui simulent le résultat de la transaction. Des services comme Tenderly ou les simulateurs intégrés aux portefeuilles vous montrent exactement ce qui va se passer — quels tokens vont être déplacés, où ils iront et quelles permissions vous accordez. Cela détecte les approbations malveillantes de contrats intelligents avant que vous ne les signiez.

Révocation des approbations de tokens

Lorsque vous interagissez avec des protocoles DeFi, vous accordez souvent des approbations de tokens qui donnent à un contrat intelligent la permission de dépenser vos tokens. Si ce contrat est compromis ultérieurement, l’attaquant peut drainer vos tokens approuvés. Révisez et révoquez régulièrement les approbations inutilisées à l’aide d’outils comme Revoke.cash.

Que faire si vous avez été compromis

Si vous soupçonnez que votre compte ou portefeuille a été compromis, agissez vite :

- Déplacez les fonds restants immédiatement — transférez vers un portefeuille sécurisé qui n’a pas été exposé

- Changez les mots de passe de tous les comptes liés à la crypto

- Révoquez toutes les approbations de tokens sur les portefeuilles compromis

- Contactez la plateforme — elle pourrait être en mesure de geler les retraits si les fonds sont encore sur la plateforme

- Documentez tout — hachages de transactions, horodatages, adresses de portefeuille impliquées

- Signalez aux autorités — déposez un rapport auprès de votre unité locale de cybercriminalité. Agences clés par pays :

Pays / Région Agence Contact USA FBI IC3 ic3.gov Royaume-Uni Action Fraud actionfraud.police.uk UE (transfrontalier) Europol EC3 europol.europa.eu France PHAROS internet-signalement.gouv.fr Germany BKA (Bundeskriminalamt) bka.de Japan National Police Agency Cyber Crime npa.go.jp Corée du Sud KISA (Korea Internet & Security Agency) kisa.or.kr Indonesia Bareskrim (Criminal Investigation Agency) bareskrim.polri.go.id Thailand Royal Thai Police Cyber Crime Division tcsd.go.th Turkey EGM Cyber Crime Department egm.gov.tr Vietnam Ministry of Public Security (A05) Report via local police UAE Dubai Police eCrime dubaipolice.gov.ae Ukraine Cyber Police of Ukraine cyberpolice.gov.ua Nigeria EFCC (Economic & Financial Crimes Commission) efcc.gov.ng Brazil Brazilian Federal Police gov.br/pf Agir rapidement augmente les chances de récupération

La récupération est difficile mais pas toujours impossible. Certaines sociétés d’analyse blockchain ont aidé à récupérer des fonds volés en traçant les transactions vers des plateformes centralisées où l’identité du voleur peut être reliée.

Liste de contrôle de sécurité

Utilisez cette liste de contrôle pour auditer votre propre sécurité crypto :

| Catégorie | Action | Priorité |

|---|---|---|

| Mots de passe | Mot de passe unique pour chaque compte crypto | Critique |

| Mots de passe | Utilisation d’un gestionnaire de mots de passe | Critique |

| 2FA | Application d’authentification ou clé matérielle sur tous les comptes | Critique |

| 2FA | 2FA par SMS désactivée ou remplacée | Élevé |

| Phrase de récupération | Écrite sur papier/métal, stockée en sécurité hors ligne | Critique |

| Phrase de récupération | Aucune copie numérique n’existe (photos, notes, cloud) | Critique |

| Portefeuille | Portefeuille matériel pour les avoirs > 500 $ | Élevé |

| Plateforme | Liste blanche de retrait activée | Élevé |

| Plateforme | Code anti-phishing configuré | Moyen |

| Logiciel | Système d’exploitation, navigateur et applications de portefeuille à jour | Élevé |

| DeFi | Approbations de tokens inutilisées révoquées | Moyen |

| E-mail séparé pour les comptes crypto | Moyen |

Continuez à apprendre

Questions fréquemment posées

Les cryptomonnaies volées peuvent-elles être récupérées ?

Dans certains cas, oui — mais c’est difficile. Si les fonds volés sont envoyés vers une plateforme centralisée, les forces de l’ordre peuvent parfois geler le compte et récupérer les actifs. Des sociétés d’analyse blockchain comme Chainalysis sont spécialisées dans le traçage des cryptos volées. Cependant, si les fonds sont déplacés via des mixeurs ou des protocoles décentralisés, la récupération devient extrêmement improbable. La prévention est toujours plus efficace que la récupération.

Est-il sûr de garder des cryptos sur une plateforme d’échange ?

Les plateformes d’échange sont pratiques pour le trading actif, mais elles ne sont pas l’endroit le plus sûr pour le stockage à long terme. Les plateformes peuvent être piratées, faire faillite (comme FTX l’a démontré) ou geler les retraits en période de stress du marché. Pour tout montant que vous ne tradez pas activement, un portefeuille matériel ou une solution d’auto-conservation offre une sécurité nettement meilleure.

Que se passe-t-il si je perds mon portefeuille matériel ?

Si vous perdez votre portefeuille matériel, vos cryptos ne sont pas perdues — tant que vous avez votre phrase de récupération. Vous pouvez acheter un nouveau portefeuille matériel (même marque ou différente) et restaurer vos portefeuilles à l’aide de la phrase de récupération. L’appareil lui-même ne stocke pas vos cryptos ; il stocke les clés qui accèdent à vos cryptos sur la blockchain. C’est pourquoi protéger votre phrase de récupération est encore plus important que protéger l’appareil.

Ai-je besoin d’un VPN pour utiliser les cryptomonnaies ?

Un VPN n’est pas strictement nécessaire pour une utilisation basique des cryptos, mais il ajoute une couche de confidentialité — surtout sur les réseaux Wi-Fi publics. Un VPN chiffre votre trafic internet, empêchant l’écoute au niveau du réseau. Cependant, un VPN seul ne vous rend pas anonyme ; les plateformes exigent toujours une vérification d’identité (KYC) dans la plupart des cas. Utilisez un VPN comme une couche dans votre stratégie de sécurité globale, pas comme une solution autonome.

Quelle est la manière la plus sûre de stocker une phrase de récupération ?

Écrivez votre phrase de récupération sur papier ou gravez-la sur une plaque métallique — ne la stockez jamais numériquement (pas de photos, pas de stockage cloud, pas de fichiers texte). Conservez-la dans un coffre-fort ignifuge et étanche. Envisagez de la diviser en utilisant le partage de secret de Shamir ou de stocker des copies dans deux emplacements sécurisés distincts. Ne partagez jamais votre phrase de récupération avec quiconque, et rappelez-vous qu’aucun service légitime ne vous la demandera jamais.

Réflexions finales

La sécurité des cryptomonnaies ne consiste pas à être paranoïaque — mais à être préparé. La grande majorité des vols de crypto cible les personnes qui négligent les précautions de base : mots de passe faibles, 2FA par SMS, phrases de récupération stockées sur des téléphones et fonds laissés indéfiniment sur des plateformes.

Les étapes décrites dans ce guide prennent moins d’une heure à mettre en œuvre, mais elles vous protègent contre les menaces qui représentent plus de 90 % des pertes crypto. Commencez par les éléments critiques de la liste de contrôle de sécurité ci-dessus, puis avancez au reste à votre propre rythme.

Vos cryptos ne sont aussi sécurisées que le maillon le plus faible de votre configuration de sécurité. Rendez ce maillon aussi solide que possible.

Avertissement : Cet article est à des fins éducatives uniquement et ne constitue pas un conseil financier ou de sécurité. Les cryptomonnaies comportent des risques importants. Faites toujours vos propres recherches et consultez des professionnels qualifiés le cas échéant. Pour notre avertissement complet, consultez notre Avertissement de trading responsable.

Continuer à apprendre

- Qu’est-ce que la Cryptomonnaie ? Guide Complet pour Débutants 2026

- Comment Fonctionne la Technologie Blockchain — Explication Simple

- Comment choisir un portefeuille crypto : Guide complet 2026

- Qu’est-ce que les Stablecoins ? Comment ils Fonctionnent et Pourquoi ils sont Importants

- Crypto vs Virements Bancaires : Le Vrai Coût des Transferts Internationaux en 2026

- Guide d’Épargne en Stablecoins : Comment Protéger Votre Argent de l’Inflation (2026)