Principiante

En 2022, más de $3.800 millones fueron robados de usuarios y plataformas de criptomonedas — y esa cifra solo incluye los hackeos de los que se tiene registro. Llevo en el mundo crypto desde 2019, y en ese tiempo he visto a amigos perder fondos por correos de phishing, he sido testigo de exchanges que colapsaron de la noche a la mañana, y yo mismo casi caí en una app de billetera falsa. La diferencia entre mantener tus criptomonedas seguras y perderlo todo a menudo se reduce a unos pocos hábitos básicos.

Esta guía cubre las amenazas de seguridad que enfrenta todo usuario de criptomonedas, pasos prácticos para protegerte y los errores que aprendí a evitar por experiencia propia. Ya sea que tengas $100 o $100.000 en crypto, estos principios aplican por igual.

Por Qué la Seguridad Crypto Es Diferente

La banca tradicional tiene una red de seguridad. Si alguien roba tu número de tarjeta de crédito, llamas al banco, revierten los cargos y te dan una nueva tarjeta. Las criptomonedas no funcionan así.

Con crypto, tú eres tu propio banco. No hay un departamento de fraude al cual llamar, no existe un botón para revertir transacciones, y la mayoría de las plataformas no ofrecen seguro. Una vez que una transacción se confirma en la blockchain, es permanente. Este es tanto el poder como el riesgo de las finanzas descentralizadas.

Tres características hacen que la seguridad crypto sea un desafío único:

- Irreversibilidad: Las transacciones en blockchain no se pueden deshacer. Si envías crypto a la dirección equivocada o a un estafador, se perdió para siempre.

- Seudonimato: Los ladrones pueden operar detrás de billeteras anónimas, lo que hace la recuperación prácticamente imposible.

- Responsabilidad de autocustodia: Si controlas tus propias claves (y deberías hacerlo), eres responsable de mantenerlas seguras — nadie más puede recuperarlas por ti.

En mi experiencia, la mayoría de las pérdidas en crypto no provienen de hackeos sofisticados. Provienen de errores simples: reutilizar contraseñas, hacer clic en enlaces de phishing o guardar la seed phrase en el teléfono. La buena noticia es que una higiene de seguridad básica previene la gran mayoría de las amenazas.

Las Amenazas Más Comunes a la Seguridad Crypto

Ataques de Phishing

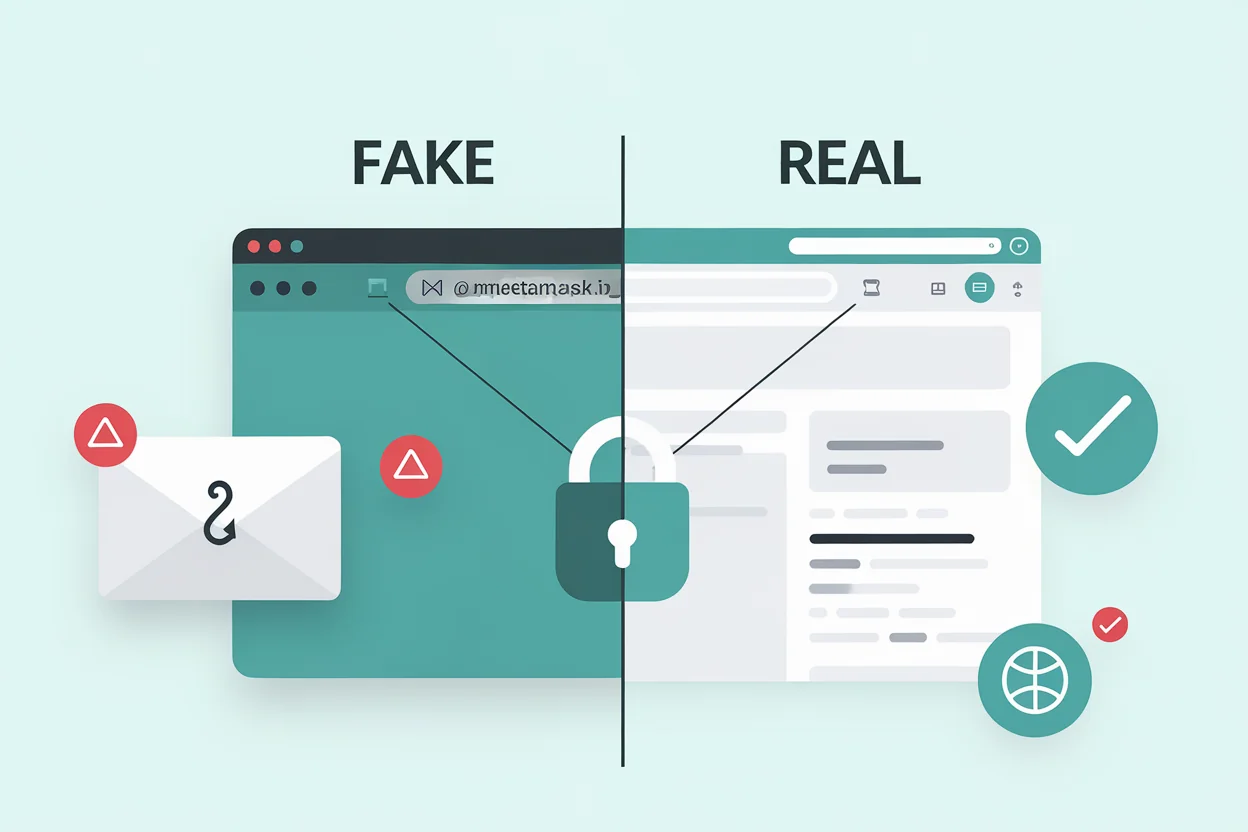

El phishing es la forma número uno en que las personas pierden sus criptomonedas. Los atacantes crean sitios web, correos electrónicos o mensajes en redes sociales falsos que lucen idénticos a servicios legítimos. Pueden hacerse pasar por tu exchange, tu proveedor de billetera o incluso un amigo.

Personalmente he recibido decenas de correos de phishing que se veían exactamente como notificaciones de Binance o MetaMask. Las URLs suelen diferir en un solo carácter — metamask.io vs metamaask.io. Si estás apurado, es fácil no notarlo.

Cómo protegerte:

- Guarda en marcadores las URLs oficiales de cada exchange y billetera que uses — nunca hagas clic en enlaces de correos o mensajes

- Activa los códigos anti-phishing en los exchanges que los ofrezcan (la mayoría de los principales exchanges tienen esta función)

- Verifica la URL en la barra de direcciones de tu navegador antes de ingresar cualquier credencial

- Nunca compartas tu seed phrase o claves privadas con nadie que diga ser del “soporte técnico”

Ataques de SIM Swap

En un ataque de SIM swap, un delincuente convence a tu operador móvil de transferir tu número de teléfono a una tarjeta SIM que ellos controlan. Una vez que tienen tu número, pueden interceptar los códigos de autenticación de dos factores por SMS y acceder a tus cuentas en exchanges.

Cómo protegerte:

- Nunca uses 2FA basado en SMS para cuentas crypto — usa una app de autenticación (Google Authenticator, Authy) o una llave de seguridad física en su lugar

- Configura un PIN o contraseña con tu operador móvil para prevenir cambios no autorizados

- Usa una dirección de correo electrónico separada para cuentas crypto que no esté vinculada a tu número de teléfono

Malware y Secuestro del Portapapeles

El malware de secuestro del portapapeles monitorea silenciosamente el portapapeles de tu computadora. Cuando copias una dirección crypto para enviar fondos, el malware la reemplaza con la dirección del atacante. Pegas lo que crees que es la dirección correcta, confirmas la transacción, y tus criptomonedas van al ladrón.

Cómo protegerte:

- Siempre verifica los primeros y últimos 4-6 caracteres de cualquier dirección que pegues

- Usa las funciones de lista blanca de direcciones en los exchanges cuando estén disponibles

- Mantén tu sistema operativo y antivirus actualizados

- No descargues software de fuentes no oficiales

Apps y Sitios Web Falsos

Las apps de billeteras falsas aparecen regularmente en las tiendas de aplicaciones. Algunas incluso acumulan miles de reseñas antes de ser eliminadas. Estas apps se ven y funcionan como billeteras reales, pero envían tu seed phrase directamente al atacante cuando creas una “nueva billetera.”

Cómo protegerte:

- Solo descarga apps de billeteras desde los enlaces oficiales en el sitio web del proyecto

- Revisa cuidadosamente el nombre del desarrollador y la fecha de publicación

- Lee las reseñas recientes — busca reportes de comportamiento sospechoso

- Desconfía de apps con muy pocas descargas que dicen ser billeteras populares

Ingeniería Social y Suplantación de Identidad

Los estafadores se hacen pasar por agentes de soporte al cliente, influencers e incluso amigos en mensajes directos. Ofrecen “ayuda” con un problema o presentan una “oportunidad por tiempo limitado” que requiere que envíes crypto o compartas tus claves.

Un patrón común: alguien te escribe por Telegram o Discord diciendo “Soy del soporte de [exchange], detectamos actividad inusual en tu cuenta. Por favor verifica tu identidad conectando tu billetera en [URL maliciosa].”

La regla de oro: Los equipos de soporte legítimos nunca te pedirán tu seed phrase, claves privadas, ni te pedirán que envíes crypto para verificar tu cuenta.

Prácticas Esenciales de Seguridad

Usa Contraseñas Fuertes y Únicas

Cada cuenta crypto debe tener una contraseña única que no uses en ningún otro lugar. Si un servicio es vulnerado y reutilizas contraseñas, los atacantes probarán esas credenciales en cada exchange y servicio de billetera que puedan encontrar. Esto se conoce como credential stuffing.

Usa un administrador de contraseñas como Bitwarden, 1Password o KeePass. Genera contraseñas aleatorias de al menos 16 caracteres. El administrador de contraseñas las recuerda por ti — tú solo necesitas recordar una contraseña maestra.

Activa la Autenticación de Dos Factores (2FA)

La autenticación de dos factores agrega una segunda capa de seguridad más allá de tu contraseña. Incluso si alguien roba tu contraseña, no puede acceder a tu cuenta sin el segundo factor.

Métodos de 2FA, del más al menos seguro:

- Llave de seguridad física (YubiKey, Trezor) — físicamente imposible de interceptar mediante phishing

- App de autenticación (Google Authenticator, Authy) — genera códigos temporales en tu dispositivo

- Códigos por SMS — mejor que nada, pero vulnerable a ataques de SIM swap

Yo uso una llave física para mis cuentas principales en exchanges y una app de autenticación para todo lo demás. En mi experiencia, los 30 segundos que toma autenticarse bien valen la protección.

Protege Tu Seed Phrase

Tu seed phrase (las 12 o 24 palabras generadas cuando creas una billetera) es la llave maestra de todos tus fondos. Si alguien obtiene tu seed phrase, es dueño de tus criptomonedas. Si pierdes tu seed phrase, pierdes el acceso a tus criptomonedas de forma permanente.

Reglas para la seed phrase:

- Nunca la guardes digitalmente: No tomes fotos, no la guardes en una app de notas, no te la envíes por correo, no la almacenes en la nube

- Escríbela en papel: Usa la tarjeta que viene con tu billetera, o un respaldo en metal dedicado (resistente al fuego y al agua)

- Guárdala en un lugar físicamente seguro: Una caja fuerte en casa, una caja de seguridad bancaria, o dividida entre múltiples ubicaciones seguras

- Nunca la ingreses en un sitio web: Ningún servicio legítimo te pedirá que escribas tu seed phrase completa en un sitio web

Usa una Hardware Wallet para Holdings Significativos

Si tienes más de lo que estarías dispuesto a perder, mueve tus criptomonedas a una hardware wallet. Las hardware wallets como Ledger o Trezor mantienen tus claves privadas fuera de línea, completamente aisladas de dispositivos conectados a internet. Incluso si tu computadora está comprometida, tus criptomonedas permanecen seguras porque las claves nunca salen del dispositivo físico.

Personalmente, mantengo cualquier holding que no necesito para trading activo en una hardware wallet. La pequeña inconveniencia de conectar un dispositivo para realizar una transacción es insignificante comparada con la seguridad que proporciona.

Mantén el Software Actualizado

El software desactualizado es uno de los vectores de ataque más fáciles de explotar. Esto aplica a:

- Tu sistema operativo (Windows, macOS, Linux)

- Tu navegador (Chrome, Firefox, Brave)

- Tu software de billetera y apps

- El firmware de tu hardware wallet

Las actualizaciones frecuentemente corrigen vulnerabilidades de seguridad. Retrasar las actualizaciones te deja expuesto a exploits conocidos.

Seguridad de Exchanges: Qué Verificar

No todos los exchanges son igualmente seguros. Antes de depositar fondos en cualquier plataforma, verifica estas características de seguridad:

| Característica de Seguridad | Por Qué Importa | Qué Buscar |

|---|---|---|

| Prueba de Reservas | Verifica que el exchange realmente posee los activos que dice tener | Auditorías periódicas de terceros, prueba on-chain |

| Almacenamiento en frío | La mayoría de los fondos de usuarios se almacenan offline, lejos de los hackers | 90%+ de los activos en almacenamiento en frío |

| Fondo de seguro | Cubre pérdidas en caso de una brecha de seguridad | Tamaño del fondo publicado y términos de cobertura |

| Lista blanca de retiros | Solo permite retiros a direcciones previamente aprobadas | Espera de 24 horas al agregar nuevas direcciones |

| Código anti-phishing | Verifica que los correos son genuinamente del exchange | Código personalizado mostrado en todos los correos oficiales |

| Programa de bug bounty | Incentiva a investigadores de seguridad a encontrar y reportar vulnerabilidades | Programa público con recompensas significativas |

El colapso de FTX en 2022 demostró que incluso los exchanges grandes y reconocidos pueden fracasar. La lección: nunca mantengas más en un exchange de lo que necesitas para trading activo. Mueve el resto a una billetera que tú controles.

Medidas Avanzadas de Seguridad

Billeteras Multi-Firma

Una billetera multi-firma (multisig) requiere múltiples claves privadas para autorizar una transacción — por ejemplo, 2 de 3 claves deben firmar. Esto significa que incluso si una clave es comprometida, tus fondos permanecen seguros. Las billeteras multisig son particularmente útiles para:

- Fondos compartidos entre socios de negocios

- Seguridad personal — almacena las claves en diferentes ubicaciones físicas

- Planificación de herencia — familiares pueden acceder a los fondos si es necesario

Simulación de Transacciones

Antes de confirmar una transacción en DeFi, usa herramientas que simulen el resultado de la transacción. Servicios como Tenderly o simuladores integrados en billeteras te muestran exactamente qué pasará — qué tokens se moverán, hacia dónde irán y qué permisos estás otorgando. Esto detecta aprobaciones maliciosas de contratos inteligentes antes de que las firmes.

Revocación de Aprobaciones de Tokens

Cuando interactúas con protocolos DeFi, frecuentemente otorgas aprobaciones de tokens que dan permiso a un contrato inteligente para gastar tus tokens. Si ese contrato es comprometido después, el atacante puede drenar tus tokens aprobados. Revisa y revoca regularmente las aprobaciones que no uses mediante herramientas como Revoke.cash.

Qué Hacer Si Te Han Comprometido

Si sospechas que tu cuenta o billetera ha sido comprometida, actúa rápido:

- Mueve los fondos restantes de inmediato — transfiérelos a una billetera segura que no haya sido expuesta

- Cambia las contraseñas de todas las cuentas relacionadas con crypto

- Revoca todas las aprobaciones de tokens en las billeteras comprometidas

- Contacta al exchange — podrían congelar los retiros si los fondos aún están en la plataforma

- Documenta todo — hashes de transacciones, marcas de tiempo, direcciones de billeteras involucradas

- Reporta a las autoridades — presenta una denuncia ante la unidad de ciberdelitos de tu país y las agencias correspondientes

La recuperación es difícil pero no siempre imposible. Algunas firmas de análisis blockchain han ayudado a recuperar fondos robados rastreando transacciones hasta exchanges centralizados donde la identidad del ladrón puede ser vinculada.

Lista de Verificación de Seguridad

Usa esta lista para auditar tu propia seguridad crypto:

| Categoría | Acción | Prioridad |

|---|---|---|

| Contraseñas | Contraseña única para cada cuenta crypto | Crítica |

| Contraseñas | Usar un administrador de contraseñas | Crítica |

| 2FA | App de autenticación o llave física en todas las cuentas | Crítica |

| 2FA | 2FA por SMS desactivado o reemplazado | Alta |

| Seed phrase | Escrita en papel/metal, almacenada de forma segura offline | Crítica |

| Seed phrase | No existen copias digitales (fotos, notas, nube) | Crítica |

| Billetera | Hardware wallet para holdings >$500 | Alta |

| Exchange | Lista blanca de retiros activada | Alta |

| Exchange | Código anti-phishing configurado | Media |

| Software | SO, navegador y apps de billetera actualizados | Alta |

| DeFi | Aprobaciones de tokens no utilizadas revocadas | Media |

| Correo separado para cuentas crypto | Media |

Sigue Aprendiendo

Preguntas Frecuentes

¿Se pueden recuperar criptomonedas robadas?

En algunos casos, sí — pero es difícil. Si los fondos robados son enviados a un exchange centralizado, las autoridades a veces pueden congelar la cuenta y recuperar los activos. Firmas de análisis blockchain como Chainalysis se especializan en rastrear crypto robado. Sin embargo, si los fondos pasan por mixers o protocolos descentralizados, la recuperación se vuelve extremadamente improbable. La prevención siempre es más efectiva que la recuperación.

¿Es seguro guardar crypto en un exchange?

Los exchanges son convenientes para trading activo, pero no son el lugar más seguro para almacenamiento a largo plazo. Los exchanges pueden ser hackeados, ir a la quiebra (como demostró FTX), o congelar retiros durante períodos de estrés del mercado. Para cualquier cantidad que no estés usando activamente para trading, una hardware wallet o una solución de autocustodia ofrece significativamente mejor seguridad.

¿Qué pasa si pierdo mi hardware wallet?

Si pierdes tu dispositivo de hardware wallet, tus criptomonedas no se pierden — siempre y cuando tengas tu seed phrase. Puedes comprar una nueva hardware wallet (de la misma marca o diferente) y restaurar tus billeteras usando la seed phrase. El dispositivo en sí no almacena tus criptomonedas; almacena las claves que acceden a tus criptomonedas en la blockchain. Por eso proteger tu seed phrase es aún más importante que proteger el dispositivo.

¿Necesito una VPN para usar criptomonedas?

Una VPN no es estrictamente necesaria para el uso básico de criptomonedas, pero añade una capa de privacidad — especialmente en redes Wi-Fi públicas. Una VPN cifra tu tráfico de internet, previniendo la interceptación a nivel de red. Sin embargo, una VPN por sí sola no te hace anónimo; los exchanges aún requieren verificación de identidad (KYC) en la mayoría de los casos. Usa una VPN como una capa más dentro de tu estrategia general de seguridad, no como una solución independiente.

Reflexiones Finales

La seguridad en criptomonedas no se trata de ser paranoico — se trata de estar preparado. La gran mayoría de los robos de crypto apuntan a personas que se saltan precauciones básicas: contraseñas débiles, 2FA por SMS, seed phrases guardadas en el teléfono y fondos dejados en exchanges indefinidamente.

Los pasos descritos en esta guía toman menos de una hora en implementar, pero te protegen contra las amenazas que representan más del 90% de las pérdidas en crypto. Comienza con los elementos críticos de la lista de verificación de arriba, y luego avanza con el resto a tu propio ritmo.

Tus criptomonedas son tan seguras como el eslabón más débil de tu configuración de seguridad. Haz que ese eslabón sea lo más fuerte posible.

Aviso legal: Este artículo es solo con fines educativos y no constituye asesoramiento financiero ni de seguridad. Las criptomonedas implican riesgos significativos. Siempre realiza tu propia investigación y consulta con profesionales calificados cuando sea apropiado. Para nuestro aviso completo, consulta nuestro Aviso de Trading Responsable.