مبتدئ

كيف يعمل البلوكتشين؟ البلوكتشين هو دفتر حسابات رقمي مشترك يسجل المعاملات عبر شبكة من أجهزة الكمبيوتر، مما يجعل البيانات شفافة وآمنة ويكاد يكون من المستحيل تغييرها. إنها التقنية وراء بيتكوين وإيثريوم وآلاف العملات الرقمية الأخرى — لكن تطبيقاتها تتجاوز بكثير المال الرقمي.

عندما حاولت فهم البلوكتشين لأول مرة، كان كل شرح أجده إما تقنياً جداً أو غامضاً جداً. مصطلحات مثل “دفتر الحسابات الموزع” و”دالة التجزئة” و”آلية الإجماع” جعلته يبدو أكثر تعقيداً مما هو عليه. في الواقع، المفهوم الأساسي بسيط بشكل مدهش بمجرد إزالة المصطلحات التقنية.

يشرح هذا الدليل كيف تعمل تقنية البلوكتشين فعلياً، خطوة بخطوة، باستخدام لغة بسيطة وأمثلة واقعية.

ما هو البلوكتشين؟ الأساسيات

البلوكتشين هو نوع من قواعد البيانات — لكن بدلاً من تخزينه على خادم مركزي واحد (مثل نظام البنك)، يتم توزيع نسخ متطابقة على آلاف أجهزة الكمبيوتر حول العالم. كل جهاز كمبيوتر في الشبكة يسمى عقدة (node).

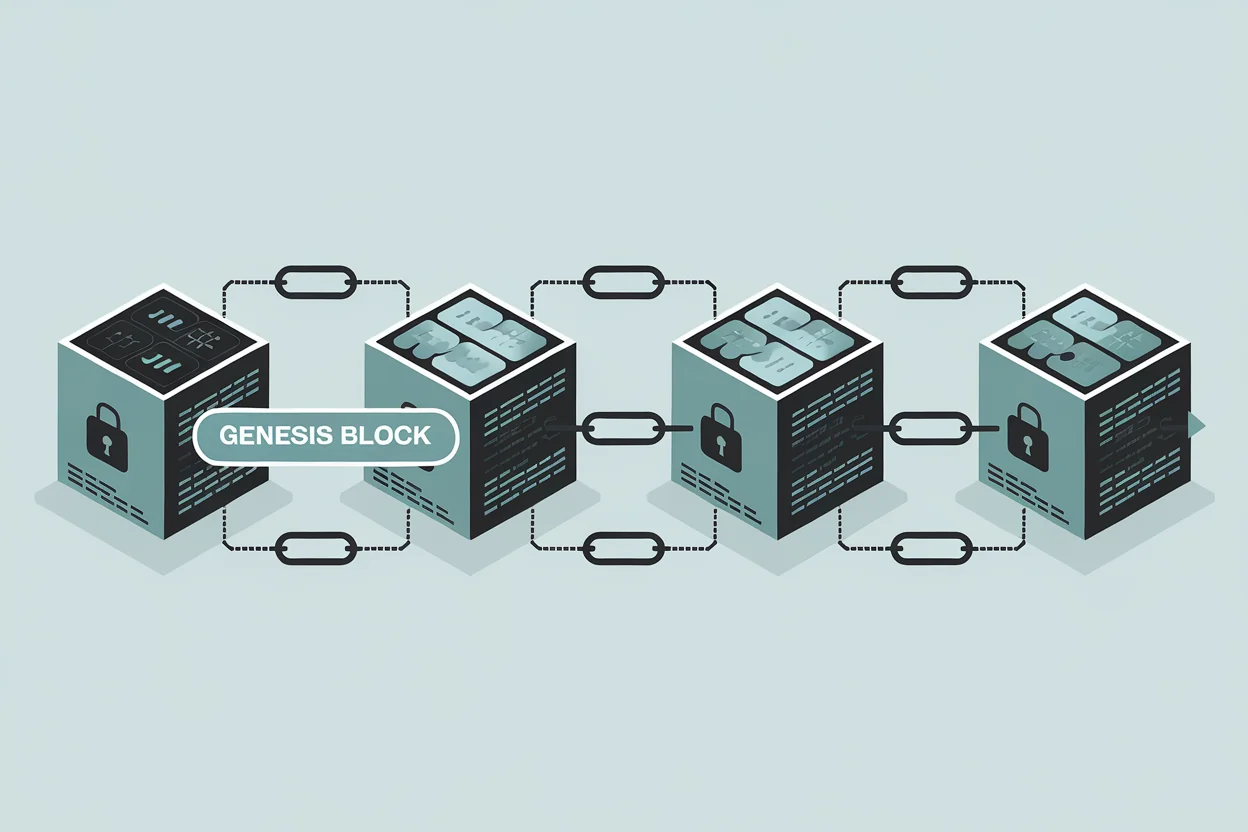

اسم “بلوكتشين” يصف بنيته حرفياً: يتم تخزين البيانات في كتل (blocks) مرتبطة ببعضها في سلسلة (chain) بترتيب زمني. بمجرد إضافة كتلة إلى السلسلة، تصبح البيانات الموجودة فيها دائمة — لا يمكن تعديلها أو حذفها دون أن يكتشف ذلك بقية الشبكة.

البلوكتشين مقابل قاعدة البيانات التقليدية

| الميزة | قاعدة البيانات التقليدية | البلوكتشين |

|---|---|---|

| التحكم | شركة أو منظمة واحدة | موزع عبر العديد من العقد |

| تعديل البيانات | يمكن للمسؤولين تعديل أو حذف السجلات | السجلات دائمة بعد التأكيد |

| الشفافية | خاصة عادةً | عامة (يمكن لأي شخص التحقق) |

| نقطة فشل واحدة | نعم (تعطل الخادم = انقطاع) | لا (تستمر الشبكة إذا فشلت بعض العقد) |

| نموذج الثقة | الثقة بالمنظمة | الثقة بالرياضيات والكود |

| السرعة | ميلي ثانية | ثوانٍ إلى دقائق |

فكر في الأمر هكذا: قاعدة البيانات التقليدية مثل دفتر ملاحظات خاص يحتفظ به شخص واحد. البلوكتشين مثل دفتر ملاحظات يمتلك آلاف الأشخاص نسخاً متطابقة منه، ويمكن للجميع رؤية متى تتم إضافة إدخال جديد — لكن لا يمكن لأحد محو ما كُتب بالفعل.

كيف تعمل معاملة البلوكتشين: خطوة بخطوة

- تنشئ أليس المعاملة وتوقعها بمفتاحها الخاص

- يتم بث المعاملة إلى مجمع الذاكرة (mempool) في الشبكة

- يتحقق المدققون من صحة المعاملة

- يتم تجميع المعاملات الصحيحة في كتلة

- تحصل الكتلة على بصمة تجزئة فريدة

- تُضاف الكتلة إلى السلسلة بشكل دائم

لنتتبع ما يحدث عندما يرسل شخص ما عملة رقمية — لنقل أن أليس ترسل 1 بيتكوين إلى بوب. تنطبق هذه العملية على معظم سلاسل الكتل مع اختلافات طفيفة.

الخطوة 1: أليس تنشئ المعاملة

تستخدم أليس محفظتها للعملات الرقمية لإنشاء معاملة: “أرسل 1 BTC من عنواني إلى عنوان بوب.” توقع رقمياً على هذه المعاملة بـمفتاحها الخاص — رمز تشفير فريد يثبت أنها المالكة الشرعية للأموال.

هذا التوقيع الرقمي يشبه كتابة شيك بحبر لا يملكه سواك. يمكن لأي شخص التحقق من أن التوقيع أصلي، لكن لا يمكن لأحد تزويره.

الخطوة 2: يتم بث المعاملة إلى الشبكة

يتم إرسال معاملة أليس الموقعة إلى شبكة البلوكتشين، حيث تدخل منطقة انتظار تسمى مجمع الذاكرة (mempool). هذه هي في الأساس طابور من المعاملات غير المؤكدة التي تنتظر المعالجة.

الخطوة 3: المدققون يتحققون من المعاملة

تتحقق العقد في الشبكة من عدة أشياء:

- هل التوقيع الرقمي لأليس صالح؟

- هل تملك أليس فعلاً 1 BTC في حسابها؟

- هل أنفقت أليس نفس الـ 1 BTC في مكان آخر (إنفاق مزدوج)؟

إذا كان كل شيء صحيحاً، يتم وضع علامة على المعاملة باعتبارها صالحة. إذا لم يكن كذلك — مثلاً إذا كانت أليس تملك فقط 0.5 BTC — يتم رفض المعاملة.

الخطوة 4: يتم تجميع المعاملات في كتلة

يتم تجميع المعاملات الصالحة من مجمع الذاكرة في كتلة جديدة. يمكن لكل كتلة في بلوكتشين بيتكوين أن تحتوي على حوالي 2,000 إلى 3,000 معاملة. يتم إنشاء كتلة جديدة تقريباً كل 10 دقائق على شبكة بيتكوين.

الخطوة 5: الكتلة تحصل على بصمة فريدة (Hash)

قبل إضافة كتلة إلى السلسلة، تحصل على تجزئة (hash) — سلسلة فريدة من الأحرف تُنتج عن طريق تمرير بيانات الكتلة عبر دالة رياضية. تبدو التجزئة هكذا:

0000000000000000000232a2c07c4c3b8f168e1e0b5e5c32e4f5e6a7b8c9d0e1

الخاصية الحاسمة للتجزئة هي أن أي تغيير في البيانات — حتى تغيير حرف واحد — ينتج تجزئة مختلفة تماماً. هذا ما يجعل التلاعب قابلاً للكشف.

كل كتلة تحتوي أيضاً على تجزئة الكتلة السابقة. هذا يخلق “السلسلة” — كل كتلة مرتبطة بالتي قبلها، رجوعاً إلى الكتلة الأولى (المسماة كتلة التكوين).

الخطوة 6: تُضاف الكتلة إلى السلسلة

بمجرد التحقق من صحة الكتلة وقبولها من قبل الشبكة عبر آلية الإجماع (المزيد أدناه)، تصبح جزءاً دائماً من البلوكتشين. تم تأكيد معاملة أليس إلى بوب، وأصبح بوب يملك 1 BTC الخاص به.

إليك تصوراً مبسطاً لبنية السلسلة:

| الكتلة #1 (التكوين) | الكتلة #2 | الكتلة #3 |

|---|---|---|

| التجزئة السابقة: 0000 | التجزئة السابقة: a3f2… | التجزئة السابقة: 7b1c… |

| المعاملات: 1 | المعاملات: 2,450 | المعاملات: 2,380 |

| التجزئة: a3f2… | التجزئة: 7b1c… | التجزئة: d4e8… |

| → | → | → … |

ما الذي يجعل البلوكتشين آمناً؟

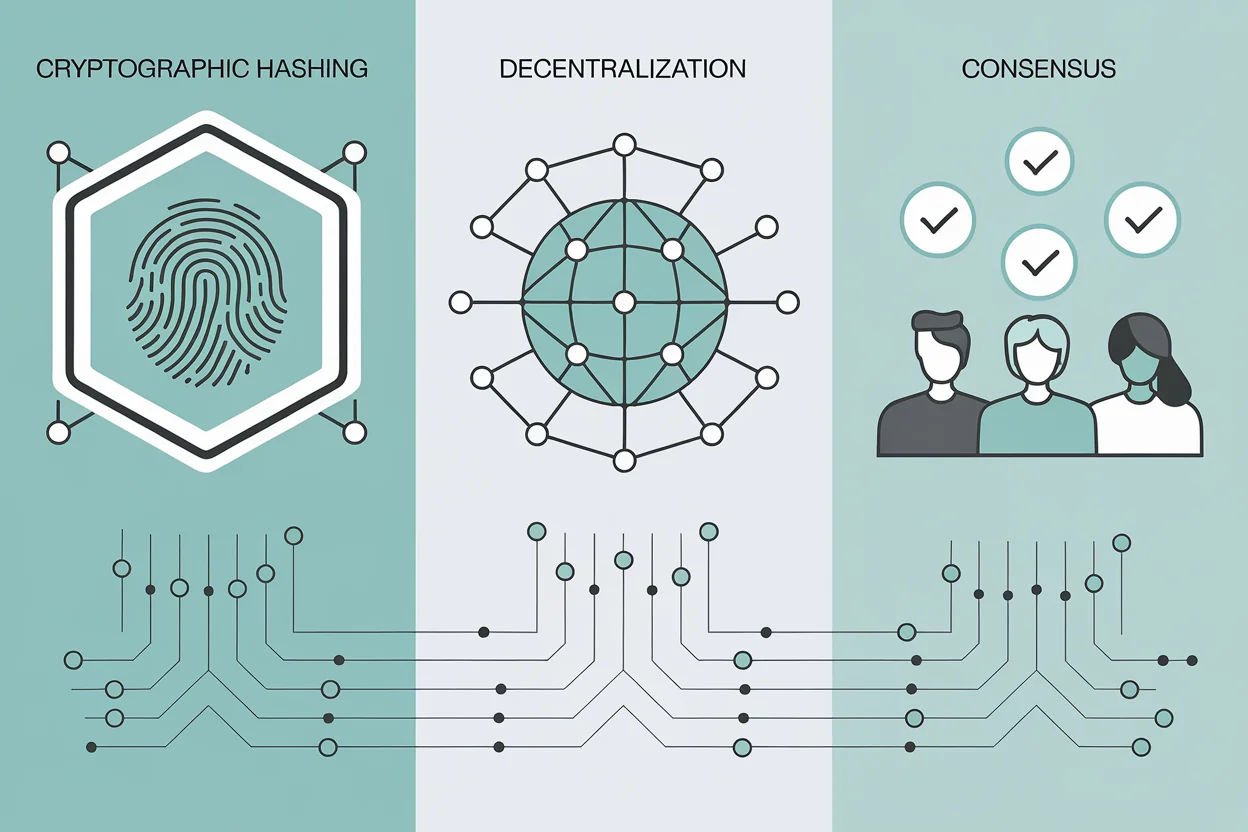

يأتي أمان البلوكتشين من ثلاث خصائص تعمل معاً: التجزئة التشفيرية، واللامركزية، وآليات الإجماع.

التجزئة التشفيرية

كما ذُكر أعلاه، تحتوي كل كتلة على تجزئتها الخاصة وتجزئة الكتلة السابقة. إذا حاول شخص ما تغيير معاملة في الكتلة #2، تتغير تجزئتها — مما يعني أن “التجزئة السابقة” للكتلة #3 لم تعد متطابقة. يشير هذا التناقض فوراً إلى وجود تلاعب.

للتلاعب بالبيانات بنجاح، سيحتاج المهاجم إلى إعادة حساب تجزئة الكتلة المعدلة وكل كتلة بعدها. في بلوكتشين مثل بيتكوين بأكثر من 800,000 كتلة، هذا غير ممكن حسابياً.

اللامركزية

البلوكتشين لا يوجد على خادم واحد — إنه منسوخ عبر آلاف العقد حول العالم. بيتكوين مثلاً لديه أكثر من 15,000 عقدة نشطة حتى 2026. لتغيير البلوكتشين، سيحتاج المهاجم إلى تغيير البيانات على أكثر من نصف هذه العقد في وقت واحد.

هذا يختلف جذرياً عن اختراق قاعدة بيانات تقليدية، حيث يمكن أن يؤدي اختراق خادم مركزي واحد إلى كشف كل شيء.

آليات الإجماع

آليات الإجماع هي القواعد التي تتبعها العقد للاتفاق على أي المعاملات صحيحة وأي الكتل تُضاف إلى السلسلة. تمنع أي مشارك واحد من الغش في النظام.

إثبات العمل مقابل إثبات الحصة

آليتا الإجماع الأكثر استخداماً هما إثبات العمل (PoW) وإثبات الحصة (PoS). فهم الفرق مهم لأنه يؤثر على سرعة البلوكتشين واستخدام الطاقة ونموذج الأمان.

إثبات العمل (PoW)

يُستخدم بواسطة بيتكوين ولايتكوين. في PoW، تتنافس أجهزة كمبيوتر متخصصة تسمى المعدنون لحل لغز رياضي معقد. أول معدن يحله يكسب الحق في إضافة الكتلة التالية — ويتلقى مكافأة بعملة رقمية.

اللغز صعب عمداً ويتطلب قوة حوسبة هائلة. هذه الصعوبة هي ما يمنع الاحتيال: للغش في النظام، سيحتاج المهاجم للسيطرة على أكثر من 50% من إجمالي قوة الحوسبة في الشبكة (المعروف بـهجوم 51%). على شبكة بيتكوين، تُقدر تكلفة مثل هذا الهجوم بأكثر من 10 مليار دولار، مما يجعله غير عقلاني اقتصادياً.

عيب PoW هو استهلاك الطاقة. تستخدم شبكة بيتكوين حوالي 150 تيراواط/ساعة من الكهرباء سنوياً — مشابه لبلد متوسط الحجم مثل بولندا. وقد أثار هذا انتقادات بيئية كبيرة.

إثبات الحصة (PoS)

يُستخدم بواسطة إيثريوم (منذ سبتمبر 2022) وسولانا وكاردانو والعديد من سلاسل الكتل الأحدث. بدلاً من حل الألغاز، يختار PoS المدققين بناءً على مقدار العملة الرقمية التي “رهنوها” — حُجزت كضمان.

إذا حاول مدقق الموافقة على معاملات احتيالية، يفقد أمواله المرهونة. هذه العقوبة الاقتصادية (تسمى القطع – slashing) تحل محل المنافسة المستهلكة للطاقة في PoW.

| الجانب | إثبات العمل | إثبات الحصة |

|---|---|---|

| كيف تُنشأ الكتل | التعدين (حل الألغاز) | الرهن (قفل الأموال) |

| استهلاك الطاقة | ~150 TWh/سنة (بيتكوين) | ~0.01 TWh/سنة (إيثريوم) |

| الأجهزة المطلوبة | معدنات ASIC ($2,000–$10,000+) | كمبيوتر عادي |

| نموذج الأمان | تكلفة قوة الحوسبة | تكلفة رأس المال المرهون |

| وقت الكتلة | ~10 دقائق (بيتكوين) | ~12 ثانية (إيثريوم) |

| حاجز المشاركة | معدات مكلفة + كهرباء | حد أدنى للرهن (32 ETH لإيثريوم) |

عندما انتقلت إيثريوم من PoW إلى PoS في 2022 (المعروف بـ “The Merge”)، انخفض استهلاكها للطاقة بحوالي 99.95%. في رأيي، كان هذا أحد أهم الإنجازات التقنية في تاريخ البلوكتشين — ترقية محرك ثاني أكبر عملة رقمية في العالم وهي لا تزال تعمل.

أنواع البلوكتشين

ليست كل سلاسل الكتل متساوية. تختلف في من يمكنه المشاركة، ومن يمكنه قراءة البيانات، وكيف تُتخذ القرارات.

البلوكتشين العام

مفتوح للجميع. يمكن لأي شخص الانضمام إلى الشبكة وإرسال المعاملات والمشاركة في الإجماع. بيتكوين وإيثريوم هما أشهر سلاسل الكتل العامة. جميع بيانات المعاملات مرئية لأي شخص.

البلوكتشين الخاص

يتحكم فيه منظمة واحدة. يمكن فقط للمشاركين المعتمدين الانضمام. يُستخدم بشكل أساسي من قبل الشركات لعمليات داخلية مثل تتبع سلسلة التوريد. من أمثلته Hyperledger Fabric.

بلوكتشين الكونسورتيوم

يُدار من قبل مجموعة من المنظمات بدلاً من واحدة. شائع في القطاع المصرفي والرعاية الصحية، حيث تحتاج مؤسسات متعددة لمشاركة البيانات لكن لا تثق ببعضها تماماً. R3 Corda مثال بارز.

| الميزة | عام | خاص | كونسورتيوم |

|---|---|---|---|

| الوصول | أي شخص | بدعوة فقط | منظمات مختارة |

| السرعة | أبطأ | أسرع | متوسطة |

| اللامركزية | عالية | منخفضة | متوسطة |

| حالة الاستخدام | عملات رقمية، DeFi | عمليات المؤسسات | البنوك، الرعاية الصحية |

| أمثلة | بيتكوين، إيثريوم | Hyperledger | R3 Corda |

تطبيقات واقعية تتجاوز العملات الرقمية

على الرغم من أن العملات الرقمية كانت أول تطبيق للبلوكتشين، فإن التقنية الآن تدعم مجموعة متزايدة من حالات الاستخدام.

التمويل اللامركزي (DeFi)

يستخدم DeFi العقود الذكية — برامج ذاتية التنفيذ على البلوكتشين — لإعادة إنشاء الخدمات المالية بدون بنوك. الإقراض والاقتراض والتداول وكسب الفوائد كلها متاحة عبر بروتوكولات DeFi. بحلول أوائل 2026، تم قفل أكثر من 100 مليار دولار في تطبيقات DeFi.

تتبع سلسلة التوريد

تستخدم الشركات البلوكتشين لتتبع المنتجات من المواد الخام إلى رفوف المتاجر. يتم تسجيل كل خطوة في سلسلة التوريد كمعاملة، مما يُنشئ مسار تدقيق. وول مارت مثلاً يستخدم البلوكتشين لتتبع أصل المنتجات الغذائية في ثوانٍ بدلاً من أيام.

الهوية الرقمية

تمنح أنظمة الهوية المبنية على البلوكتشين الأفراد السيطرة على بياناتهم الشخصية. بدلاً من مشاركة هويتك الكاملة مع كل خدمة، يمكنك مشاركة ما هو مطلوب فقط — يتم التحقق منه عبر البلوكتشين دون كشف أي شيء آخر.

NFT والملكية الرقمية

تستخدم الرموز غير القابلة للاستبدال (NFT) البلوكتشين لإثبات ملكية عناصر رقمية فريدة — الفن والموسيقى وأصول الألعاب أو أسماء النطاقات. على الرغم من أن سوق NFT شهد فقاعة مضاربة في 2021-2022، تظل التقنية الأساسية لإثبات الملكية الرقمية ذات قيمة.

ترميز الأصول الحقيقية

يتم تمثيل العقارات والسندات وغيرها من الأصول التقليدية كرموز على سلاسل الكتل. يمكن أن يجعل هذا الاستثمار أكثر سهولة من خلال السماح بالملكية الجزئية — يمكنك امتلاك ما قيمته 100 دولار (حوالي 3,000 جنيه مصري) من عقار تجاري مثلاً. تقدر ماكنزي أن الأصول المرمزة قد تصل إلى 2 تريليون دولار بحلول 2030.

الحكومة والقطاع العام

تستكشف الحكومات في جميع أنحاء العالم البلوكتشين بما يتجاوز العملات الرقمية. أطلقت دبي استراتيجيتها للبلوكتشين بهدف أن تصبح أول مدينة تعمل بالكامل على معاملات حكومية مبنية على البلوكتشين. قام البنك المركزي التايلاندي بتجربة عملة رقمية للبنك المركزي (CBDC) للبات الرقمي باستخدام البلوكتشين للتسويات بين البنوك والمدفوعات عبر الحدود مع هونغ كونغ. أجرت كوريا الجنوبية تجارب تصويت مبنية على البلوكتشين في الانتخابات المحلية. في منطقة الشرق الأوسط وشمال أفريقيا، تُقيّم المعاملات الرقمية بالـجنيه المصري (EGP) وعملات محلية أخرى.

تُظهر هذه المبادرات أن تبني البلوكتشين يمتد إلى ما هو أبعد بكثير من وادي السيليكون — حكومات من الشرق الأوسط إلى جنوب شرق آسيا إلى شرق آسيا تدمج هذه التقنية بنشاط في البنية التحتية العامة.

مفاهيم خاطئة شائعة عن البلوكتشين

بعد سنوات في مجال العملات الرقمية، صادفت نفس سوء الفهم مراراً وتكراراً. دعني أتناول الأكثر شيوعاً.

“البلوكتشين مجهول الهوية”

معظم سلاسل الكتل العامة هي ذات أسماء مستعارة، وليست مجهولة. ترتبط المعاملات بعناوين المحافظ (مثل 0x7a250d...)، وليس بالأسماء الحقيقية. ومع ذلك، بمجرد ربط عنوان بهوية — عبر عملية KYC في بورصة مثلاً — تصبح جميع المعاملات من ذلك العنوان قابلة للتتبع. شركات تحليل البلوكتشين مثل Chainalysis تساعد جهات إنفاذ القانون بانتظام في تتبع الأموال غير المشروعة.

“البلوكتشين فقط للعملات الرقمية”

كما أوضحنا أعلاه، للبلوكتشين تطبيقات في المالية وسلاسل التوريد والهوية والألعاب وغيرها. العملة الرقمية كانت ببساطة أول — والأكثر شعبية حالياً — حالة استخدام.

“كل سلاسل الكتل متماثلة”

تقوم سلاسل الكتل المختلفة بمقايضات مختلفة. يُعطي بيتكوين الأولوية للأمان واللامركزية لكنه أبطأ. يُعطي سولانا الأولوية للسرعة (حتى 65,000 معاملة في الثانية) لكنه شهد انقطاعات. يهدف إيثريوم للتوازن. لا يوجد بلوكتشين “أفضل” واحد — يعتمد على حالة الاستخدام.

“معاملات البلوكتشين فورية ومجانية”

تتفاوت سرعة المعاملات بشكل كبير: بيتكوين يستغرق حوالي 10 دقائق لكل تأكيد، إيثريوم حوالي 12 ثانية، وسولانا أقل من ثانية. الرسوم أيضاً تتفاوت — يمكن أن ترتفع رسوم بيتكوين إلى أكثر من 20 دولاراً خلال الطلب المرتفع، بينما تكلف معاملات سولانا أجزاء من السنت. لا الفورية ولا المجانية مضمونة.

القيود والتحديات

في رأيي، فهم قيود البلوكتشين لا يقل أهمية عن تقدير نقاط قوته. البلوكتشين ليس حلاً لكل شيء.

قابلية التوسع — تعالج سلاسل الكتل العامة معاملات أقل بكثير في الثانية مقارنة بأنظمة الدفع التقليدية. تعالج فيزا حوالي 65,000 معاملة في الثانية؛ بيتكوين يعالج حوالي 7. تعمل حلول الطبقة الثانية مثل Lightning Network (بيتكوين) والـ rollups (إيثريوم) على سد هذه الفجوة.

استهلاك الطاقة — تستهلك سلاسل كتل إثبات العمل طاقة كبيرة. بينما PoS أكثر كفاءة بكثير، لا يخطط أكبر بلوكتشين PoW (بيتكوين) للتبديل.

التعقيد — بالنسبة للمستخدمين العاديين، تظل إدارة المفاتيح الخاصة وفهم رسوم الغاز والتنقل في واجهات المحافظ أمراً صعباً. فقدان المفتاح الخاص يعني فقدان الوصول إلى الأموال بشكل دائم — لا يوجد خيار “نسيت كلمة المرور”.

التنظيم — لا تزال الحكومات في جميع أنحاء العالم تحاول معرفة كيفية تنظيم البلوكتشين والعملات الرقمية. يمكن أن يؤثر هذا الغموض على التبني والاستثمار.

تابع التعلم

الأسئلة الشائعة

هل يمكن اختراق البلوكتشين؟

البلوكتشين نفسه صعب للغاية اختراقه بسبب أمانه التشفيري وطبيعته اللامركزية. سيتطلب هجوم ناجح على بيتكوين السيطرة على أكثر من 50% من قوة الحوسبة في الشبكة، بتكلفة مليارات الدولارات. ومع ذلك، قد تحتوي التطبيقات المبنية فوق سلاسل الكتل — البورصات والمحافظ والعقود الذكية — على ثغرات. معظم “اختراقات” العملات الرقمية تستهدف هذه التطبيقات، وليس البلوكتشين الأساسي.

كيف يختلف البلوكتشين عن قاعدة البيانات العادية؟

قاعدة البيانات العادية تتحكم فيها منظمة واحدة يمكنها قراءة وكتابة وتعديل البيانات. يوزع البلوكتشين نسخاً متطابقة على العديد من أجهزة الكمبيوتر المستقلة. بيانات البلوكتشين قابلة للإضافة فقط (يمكن الإضافة لكن لا يمكن التعديل)، شفافة (يمكن لأي شخص التحقق منها)، ولا تتطلب الثقة في سلطة واحدة. المقابل هو أن سلاسل الكتل عادةً ما تكون أبطأ وأقل كفاءة من قواعد البيانات التقليدية.

ما هو العقد الذكي؟

العقد الذكي هو برنامج مخزن على البلوكتشين يُنفذ تلقائياً عند استيفاء شروط محددة مسبقاً. مثلاً، يمكن لعقد ذكي أن يُطلق الدفع تلقائياً لمستقل حر بمجرد تأكيد الطرفين أن العمل مكتمل — دون حاجة لبنك أو وسيط. تُشغل العقود الذكية التطبيقات اللامركزية (dApps) على منصات مثل إيثريوم وسولانا.

هل لكل عملة رقمية بلوكتشين خاص بها؟

لا. بعض العملات الرقمية تعمل على بلوكتشين خاص بها (بيتكوين، إيثريوم، سولانا)، لكن العديد منها رموز تعمل على بلوكتشين موجود. مثلاً، USDT (تيثر) وLINK (تشين لينك) هي رموز على بلوكتشين إيثريوم. هذا مشابه لكيفية عمل العديد من التطبيقات على iOS أو أندرويد بدلاً من بناء نظام تشغيل خاص بها.

هل سيحل البلوكتشين محل البنوك؟

من غير المحتمل أن يحل البلوكتشين محل البنوك تماماً، لكنه يغير بالفعل كيفية عمل الخدمات المالية. توفر بروتوكولات DeFi الإقراض والاقتراض والتداول بدون بنوك تقليدية. المدفوعات عبر الحدود عبر البلوكتشين أسرع وأرخص من التحويلات البنكية. ومع ذلك، تقدم البنوك خدمات (التأمين، الامتثال التنظيمي، دعم العملاء) لا يقدمها البلوكتشين وحده. النتيجة الأكثر احتمالاً هي التعايش — البنوك تتبنى تقنية البلوكتشين بينما ينمو DeFi بجانبها.

ملخص

البلوكتشين هو دفتر حسابات موزع ومقاوم للتلاعب يسجل المعاملات عبر شبكة من أجهزة الكمبيوتر. يأتي أمانه من ثلاثة أعمدة: التجزئة التشفيرية (كل كتلة لها بصمة فريدة)، اللامركزية (لا نقطة فشل واحدة)، وآليات الإجماع (قواعد يتبعها الجميع للاتفاق على الحقيقة).

النقاط الرئيسية:

- تحتوي الكتل على بيانات المعاملات وتجزئة فريدة وتجزئة الكتلة السابقة — مشكلة سلسلة

- إثبات العمل يستخدم قوة الحوسبة؛ إثبات الحصة يستخدم أموالاً مقفلة — كلاهما يمنع الاحتيال

- سلاسل الكتل العامة شفافة ومفتوحة؛ الخاصة تخدم احتياجات المؤسسات

- بما يتجاوز العملات الرقمية، يدعم البلوكتشين DeFi وتتبع سلسلة التوريد والهوية الرقمية وترميز الأصول

- للبلوكتشين قيود حقيقية: قابلية التوسع واستخدام الطاقة والتعقيد والتنظيمات المتطورة

فهم البلوكتشين هو الأساس لفهم كل شيء آخر في العملات الرقمية — من كيفية عمل البورصات إلى سبب وجود DeFi. إذا كنت جديداً في هذا المجال، أوصي بقراءة دليلنا الشامل للعملات الرقمية بعد ذلك.

إخلاء المسؤولية: هذه المقالة لأغراض تعليمية فقط ولا تشكل نصيحة مالية أو استثمارية. تنطوي تقنية البلوكتشين واستثمارات العملات الرقمية على مخاطر. قم دائماً بإجراء بحثك الخاص قبل اتخاذ أي قرارات.