Proteja suas criptomoedas: 10 regras de segurança essenciais (2026)

Table of Contents

Continue Aprendendo

- O Que é Criptomoeda?

- Como Funciona a Blockchain

- Como Escolher uma Carteira Cripto

- O Que São Stablecoins?

- Custos de Remessas Cripto vs Bancos

- Guia de Poupança com Stablecoins

- Guia de Segurança para Trading P2P de Criptomoedas

- Guia de Pagamentos Crypto para Freelancers: Receba Globalmente, Gaste Localmente

Iniciante

Em 2022, mais de US$ 3,8 bilhões foram roubados de usuários e plataformas de criptomoedas — e esse número só conta os hacks que conhecemos. Estou no mundo crypto desde 2019 e, nesse tempo, vi amigos perderem fundos por causa de e-mails de phishing, acompanhei exchanges quebrando da noite pro dia e quase caí num golpe de carteira falsa. A diferença entre manter suas criptomoedas seguras e perder tudo muitas vezes se resume a alguns hábitos básicos.

Este guia cobre as ameaças de segurança que todo usuário de crypto enfrenta, passos práticos para se proteger e os erros que aprendi a evitar por experiência própria. Seja você dono de US$ 100 ou US$ 100.000 em crypto, esses princípios se aplicam da mesma forma.

Por Que a Segurança de Criptomoedas É Diferente

O sistema bancário tradicional tem uma rede de segurança. Se alguém roubar o número do seu cartão de crédito, você liga pro banco, eles estornam a cobrança e emitem um cartão novo. Com criptomoedas, não funciona assim.

No crypto, você é seu próprio banco. Não existe departamento antifraude para ligar, não tem botão de estornar transação e não há seguro na maioria das plataformas. Uma vez que uma transação é confirmada na blockchain, ela é permanente. Esse é tanto o poder quanto o risco das finanças descentralizadas.

Três características tornam a segurança crypto particularmente desafiadora:

- Irreversibilidade: Transações na blockchain não podem ser desfeitas. Se você enviar crypto para o endereço errado ou para um golpista, já era.

- Pseudonimato: Ladrões podem operar atrás de carteiras anônimas, tornando a recuperação praticamente impossível.

- Responsabilidade de autocastódia: Se você controla suas próprias chaves (e deveria), você é responsável por mantê-las seguras — ninguém mais pode recuperá-las para você.

Pela minha experiência, a maioria das perdas em crypto não vem de hackers sofisticados. Vem de erros simples: reutilizar senhas, clicar em links de phishing ou guardar a seed phrase no celular. A boa notícia é que uma higiene básica de segurança previne a grande maioria das ameaças.

As Ameaças Mais Comuns à Segurança Crypto

Ataques de Phishing

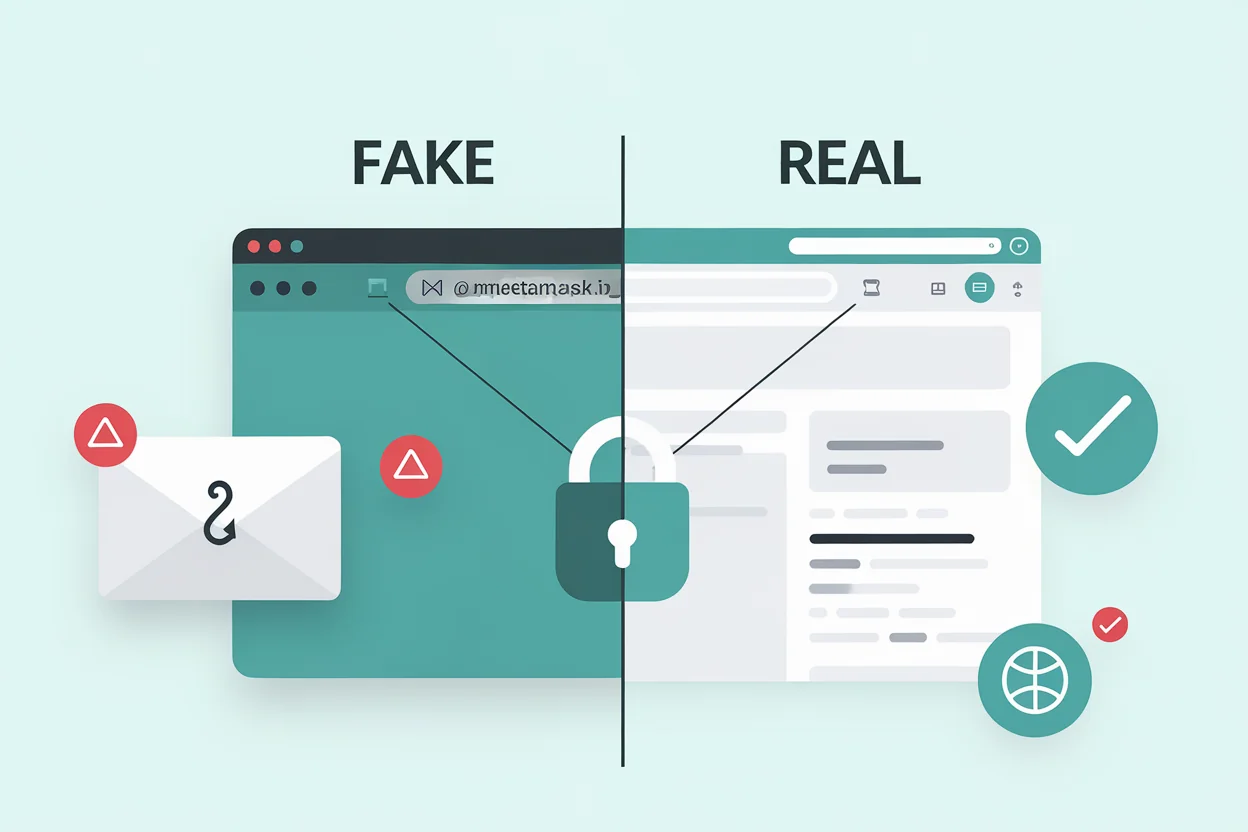

Phishing é a forma número um de as pessoas perderem crypto. Os atacantes criam sites, e-mails ou mensagens de redes sociais falsos que parecem idênticos aos serviços legítimos. Eles podem se passar pela sua exchange, pelo provedor da sua carteira ou até por um amigo.

Eu pessoalmente já recebi dezenas de e-mails de phishing que pareciam exatamente notificações da Binance ou do MetaMask. As URLs muitas vezes diferem por um único caractere — metamask.io vs metamaask.io. Se você está com pressa, é fácil não perceber.

Como se proteger:

- Salve nos favoritos as URLs oficiais de cada exchange e carteira que você usa — nunca clique em links de e-mails ou mensagens

- Ative códigos anti-phishing nas exchanges que oferecem essa funcionalidade (a maioria das grandes exchanges tem esse recurso)

- Verifique a URL na barra de endereços do navegador antes de digitar qualquer credencial

- Nunca compartilhe sua seed phrase ou chaves privadas com ninguém que diga ser do “suporte”

Ataques de SIM Swap

Num ataque de SIM swap, um criminoso convence sua operadora de telefone a transferir seu número para um chip que ele controla. Com o seu número em mãos, ele pode interceptar códigos de autenticação por SMS e acessar suas contas em exchanges.

Como se proteger:

- Nunca use 2FA por SMS para contas crypto — use um aplicativo autenticador (Google Authenticator, Authy) ou uma chave de segurança física

- Configure um PIN ou senha com sua operadora para impedir alterações não autorizadas

- Use um e-mail separado para contas crypto que não esteja vinculado ao seu número de telefone

Malware e Sequestro de Área de Transferência

Malware de sequestro de clipboard monitora silenciosamente a área de transferência do seu computador. Quando você copia um endereço crypto para enviar fundos, o malware substitui pelo endereço do atacante. Você cola achando que é o endereço correto, confirma a transação e seu crypto vai direto pro ladrão.

Como se proteger:

- Sempre confira os primeiros e últimos 4-6 caracteres de qualquer endereço que você colar

- Use recursos de whitelist de endereços nas exchanges quando disponível

- Mantenha seu sistema operacional e antivírus atualizados

- Não baixe software de fontes não oficiais

Aplicativos e Sites Falsos

Aplicativos de carteira falsos aparecem regularmente nas lojas de apps. Alguns até acumulam milhares de avaliações antes de serem removidos. Esses apps se parecem e funcionam como carteiras reais, mas enviam sua seed phrase diretamente para o atacante quando você cria uma “nova carteira.”

Como se proteger:

- Baixe aplicativos de carteira apenas dos links oficiais no site do projeto

- Verifique o nome do desenvolvedor e a data de publicação com atenção

- Leia avaliações recentes — procure relatos de comportamento suspeito

- Desconfie de apps com poucas instalações que dizem ser carteiras populares

Engenharia Social e Falsidade Ideológica

Golpistas se passam por agentes de suporte, influenciadores e até amigos em mensagens diretas. Eles oferecem “ajuda” com algum problema ou apresentam uma “oportunidade por tempo limitado” que exige que você envie crypto ou compartilhe suas chaves.

Um padrão comum: alguém manda mensagem no Telegram ou Discord dizendo “Sou do suporte da [exchange], detectamos atividade incomum na sua conta. Por favor, verifique sua identidade conectando sua carteira em [URL maliciosa].”

A regra de ouro: Equipes de suporte legítimas nunca pedem sua seed phrase, chaves privadas ou pedem que você envie crypto para verificar sua conta.

Práticas Essenciais de Segurança

Use Senhas Fortes e Únicas

Cada conta crypto deve ter uma senha única que você não usa em nenhum outro lugar. Se algum serviço sofrer uma violação e você reutiliza senhas, os atacantes vão testar essas credenciais em todas as exchanges e carteiras que puderem. Isso se chama credential stuffing (reutilização de credenciais).

Use um gerenciador de senhas como Bitwarden, 1Password ou KeePass. Gere senhas aleatórias de pelo menos 16 caracteres. O gerenciador de senhas memoriza todas — você só precisa lembrar de uma senha mestra.

Ative a Autenticação de Dois Fatores (2FA)

A autenticação de dois fatores adiciona uma segunda camada de segurança além da sua senha. Mesmo que alguém roube sua senha, não conseguirá acessar sua conta sem o segundo fator.

Métodos de 2FA, do mais ao menos seguro:

- Chave de segurança física (YubiKey, Trezor) — fisicamente impossível de ser capturada por phishing

- Aplicativo autenticador (Google Authenticator, Authy) — gera códigos temporários no seu dispositivo

- Códigos por SMS — melhor que nada, mas vulnerável a ataques de SIM swap

Eu uso uma chave física para minhas contas principais em exchanges e um aplicativo autenticador para todo o resto. Pela minha experiência, os 30 segundos que leva para autenticar valem muito a proteção que oferecem.

Proteja Sua Seed Phrase

Sua seed phrase (as 12 ou 24 palavras geradas quando você cria uma carteira) é a chave mestra de todos os seus fundos. Se alguém conseguir sua seed phrase, essa pessoa é dona do seu crypto. Se você perder sua seed phrase, perde o acesso ao seu crypto permanentemente.

Regras para a seed phrase:

- Nunca armazene digitalmente: Não tire foto, não salve em app de notas, não mande por e-mail, não guarde na nuvem

- Anote no papel: Use o cartão que veio com sua carteira, ou um backup em metal (resistente a fogo e água)

- Guarde em local fisicamente seguro: Um cofre em casa, um cofre em banco, ou divida entre vários locais seguros

- Nunca digite em um site: Nenhum serviço legítimo vai pedir que você digite sua seed phrase completa em um site

Use uma Hardware Wallet para Valores Significativos

Se você tem mais do que estaria confortável em perder, mova seu crypto para uma hardware wallet. Carteiras de hardware como Ledger ou Trezor mantêm suas chaves privadas offline, completamente isoladas de dispositivos conectados à internet. Mesmo que seu computador seja comprometido, seu crypto continua seguro porque as chaves nunca saem do dispositivo físico.

Eu pessoalmente mantenho qualquer valor que não preciso para trading ativo numa hardware wallet. O pequeno inconveniente de plugar um dispositivo para fazer uma transação é insignificante comparado à segurança que ele oferece.

Mantenha o Software Atualizado

Software desatualizado é um dos vetores de ataque mais fáceis. Isso se aplica a:

- Seu sistema operacional (Windows, macOS, Linux)

- Seu navegador (Chrome, Firefox, Brave)

- Seus aplicativos e softwares de carteira

- O firmware da sua hardware wallet

Atualizações frequentemente corrigem vulnerabilidades de segurança. Adiar atualizações deixa você exposto a exploits já conhecidos.

Segurança de Exchanges: O Que Verificar

Nem todas as exchanges são igualmente seguras. Antes de depositar fundos em qualquer plataforma, verifique estas funcionalidades de segurança:

| Recurso de Segurança | Por Que Importa | O Que Procurar |

|---|---|---|

| Prova de Reservas | Verifica se a exchange realmente possui os ativos que alega | Auditorias regulares por terceiros, prova on-chain |

| Cold storage | A maioria dos fundos armazenada offline, longe de hackers | 90%+ dos ativos em cold storage |

| Fundo de seguro | Cobre perdas em caso de violação de segurança | Tamanho do fundo e termos de cobertura publicados |

| Whitelist de saque | Só permite saques para endereços pré-aprovados | Atraso de 24 horas ao adicionar novos endereços |

| Código anti-phishing | Verifica se os e-mails são genuinamente da exchange | Código personalizado exibido em todos os e-mails oficiais |

| Programa de bug bounty | Incentiva pesquisadores a encontrar e reportar vulnerabilidades | Programa público com recompensas relevantes |

O colapso da FTX em 2022 provou que até exchanges grandes e conhecidas podem falir. A lição: nunca deixe na exchange mais do que você precisa para trading ativo. Mova o resto para uma carteira que você controla.

Medidas Avançadas de Segurança

Carteiras Multi-Assinatura

Uma carteira multi-assinatura (multisig) exige múltiplas chaves privadas para autorizar uma transação — por exemplo, 2 de 3 chaves devem assinar. Isso significa que, mesmo se uma chave for comprometida, seus fundos continuam seguros. Multisig é particularmente útil para:

- Fundos compartilhados entre sócios de negócios

- Segurança pessoal — armazene chaves em locais físicos diferentes

- Planejamento de herança — familiares podem acessar os fundos quando necessário

Simulação de Transações

Antes de confirmar uma transação em DeFi, use ferramentas que simulam o resultado. Serviços como Tenderly ou simuladores integrados nas carteiras mostram exatamente o que vai acontecer — quais tokens vão se mover, para onde vão e quais permissões você está concedendo. Isso detecta aprovações maliciosas de smart contracts antes de você assinar.

Revogação de Aprovações de Tokens

Quando você interage com protocolos DeFi, frequentemente concede aprovações que dão a um smart contract permissão para gastar seus tokens. Se esse contrato for comprometido depois, o atacante pode drenar seus tokens aprovados. Revise e revogue regularmente aprovações não utilizadas usando ferramentas como Revoke.cash.

O Que Fazer Se Você Foi Comprometido

Se você suspeita que sua conta ou carteira foi comprometida, aja rápido:

- Mova os fundos restantes imediatamente — transfira para uma carteira segura que não foi exposta

- Mude as senhas de todas as contas relacionadas a crypto

- Revogue todas as aprovações de tokens nas carteiras comprometidas

- Entre em contato com a exchange — ela pode conseguir congelar saques se os fundos ainda estiverem na plataforma

- Documente tudo — hashes de transações, horários, endereços de carteiras envolvidos

- Denuncie às autoridades — faça um boletím de ocorrência junto à unidade de crimes cibernéticos local e órgãos competentes

A recuperação é difícil, mas nem sempre impossível. Algumas empresas de análise blockchain já ajudaram a recuperar fundos roubados rastreando transações até exchanges centralizadas onde a identidade do ladrão pode ser vinculada.

Checklist de Segurança

Use este checklist para auditar sua própria segurança crypto:

| Categoria | Ação | Prioridade |

|---|---|---|

| Senhas | Senha única para cada conta crypto | Crítica |

| Senhas | Usando um gerenciador de senhas | Crítica |

| 2FA | Aplicativo autenticador ou chave física em todas as contas | Crítica |

| 2FA | 2FA por SMS desativado ou substituído | Alta |

| Seed phrase | Anotada em papel/metal, armazenada offline com segurança | Crítica |

| Seed phrase | Nenhuma cópia digital existe (fotos, notas, nuvem) | Crítica |

| Carteira | Hardware wallet para valores acima de US$ 500 | Alta |

| Exchange | Whitelist de saque ativada | Alta |

| Exchange | Código anti-phishing configurado | Média |

| Software | SO, navegador e apps de carteira atualizados | Alta |

| DeFi | Aprovações de tokens não utilizadas revogadas | Média |

| E-mail separado para contas crypto | Média |

Continue Aprendendo

Recursos internacionais para denunciar fraudes

| País/Região | Agência | Website |

|---|---|---|

| EUA | FBI IC3 | ic3.gov |

| Reino Unido | Action Fraud | actionfraud.police.uk |

| UE | Europol EC3 | europol.europa.eu |

| França | PHAROS | internet-signalement.gouv.fr |

| Alemanha | BKA | bka.de |

| Japão | NPA (Cibercrimes) | npa.go.jp |

| Coreia do Sul | KISA | kisa.or.kr |

| Turquia | EGM Cibercrimes | egm.gov.tr |

| Indonésia | Bareskrim / Kominfo | kominfo.go.id |

| Tailândia | TCSD (Royal Thai Police) | thaipoliceonline.com |

| Vietnã | Departamento de Cibersegurança | — |

| EAU | Dubai Police eCrime | dubaipolice.gov.ae |

| Ucrânia | Polícia Cibernética da Ucrânia | cyberpolice.gov.ua |

| Nigéria | EFCC | efcc.gov.ng |

| Brasil | Polícia Federal | gov.br/pf |

Padrões regionais de golpes

Os golpes com criptomoedas assumem diferentes formas dependendo da região:

- Vietnã: Phishing via Zalo — golpistas criam grupos falsos de investimento e enviam links maliciosos pelo mensageiro mais popular do país.

- Coreia do Sul: Voice phishing (보이스피싱) — golpistas telefônicos se passam por funcionários de exchanges ou policiais, convencendo vítimas a transferir cripto para carteiras “seguras”.

- Japão: Golpes de investimento em redes sociais — anúncios falsos com celebridades no LINE e X/Twitter atraem vítimas para esquemas fraudulentos.

- Turquia: Exchanges falsas — após o colapso da Thodex em 2021 (prejuízo de $2 bilhões), usuários turcos permanecem vulneráveis a plataformas não licenciadas que prometem altos retornos.

- Indonésia: Golpes no Telegram — grupos falsos de investimento prometem retornos garantidos através de “arbitragem cripto”.

- EAU: Empresas fictícias — golpistas criam escritórios falsos em zonas francas para simular legitimidade.

Perguntas Frequentes

Criptomoedas roubadas podem ser recuperadas?

Em alguns casos, sim — mas é difícil. Se os fundos roubados forem enviados para uma exchange centralizada, as autoridades podem às vezes congelar a conta e recuperar os ativos. Empresas de análise blockchain como a Chainalysis se especializam em rastrear crypto roubado. Porém, se os fundos passarem por mixers ou protocolos descentralizados, a recuperação se torna extremamente improvável. Prevenção é sempre mais eficaz do que recuperação.

É seguro manter crypto numa exchange?

Exchanges são práticas para trading ativo, mas não são o lugar mais seguro para armazenamento de longo prazo. Exchanges podem ser hackeadas, ir à falência (como a FTX demonstrou) ou congelar saques durante períodos de estresse no mercado. Para qualquer valor que você não esteja operando ativamente, uma hardware wallet ou solução de autocastódia oferece segurança significativamente maior.

O que acontece se eu perder minha hardware wallet?

Se você perder o dispositivo da hardware wallet, seu crypto não está perdido — desde que você tenha sua seed phrase. Você pode comprar uma nova hardware wallet (mesma marca ou diferente) e restaurar suas carteiras usando a seed phrase. O dispositivo em si não armazena seu crypto; ele armazena as chaves que acessam seu crypto na blockchain. Por isso, proteger sua seed phrase é ainda mais importante do que proteger o dispositivo.

Preciso de VPN para usar criptomoedas?

Uma VPN não é estritamente necessária para uso básico de crypto, mas adiciona uma camada de privacidade — especialmente em redes Wi-Fi públicas. Uma VPN criptografa seu tráfego de internet, impedindo espionagem a nível de rede. Porém, uma VPN sozinha não torna você anônimo; exchanges ainda exigem verificação de identidade (KYC) na maioria dos casos. Use uma VPN como uma camada na sua estratégia geral de segurança, não como solução única.

Qual é a forma mais segura de armazenar uma seed phrase?

Escreva sua seed phrase em papel ou grave-a em uma placa de metal — nunca a armazene digitalmente (sem fotos, sem armazenamento em nuvem, sem arquivos de texto). Guarde-a em um cofre à prova de fogo e água. Considere dividir a frase usando o esquema de compartilhamento de Shamir ou armazenar cópias em dois locais seguros separados. Nunca compartilhe sua seed phrase com ninguém — nenhum serviço legítimo jamais pedirá isso.

Considerações Finais

Segurança de criptomoedas não é sobre ser paranoico — é sobre estar preparado. A grande maioria dos roubos de crypto mira pessoas que pulam precauções básicas: senhas fracas, 2FA por SMS, seed phrases guardadas no celular e fundos deixados em exchanges indefinidamente.

Os passos descritos neste guia levam menos de uma hora para implementar, mas protegem você contra as ameaças que representam mais de 90% das perdas em crypto. Comece pelos itens críticos no checklist de segurança acima e depois avançe pelos demais no seu próprio ritmo.

Seu crypto só é tão seguro quanto o elo mais fraco da sua configuração de segurança. Faça desse elo o mais forte possível.

Aviso Legal: Este artigo é apenas para fins educacionais e não constitui aconselhamento financeiro ou de segurança. Criptomoedas envolvem riscos significativos. Sempre faça sua própria pesquisa e consulte profissionais qualificados quando apropriado. Para nosso aviso completo, veja nosso Aviso de Trading Responsável.